–Ч–∞—Й–Є—В–∞ –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є —Б–µ–Љ–Є–љ–∞—А вДЦ2 –Ь–§–Ґ–Ш

- 1. –°–µ–Љ–Є–љ–∞—А вДЦ 4 –У–µ–љ–µ—А–∞—В–Њ—А—Л –њ—Б–µ–≤–і–Њ—Б–ї—Г—З–∞–є–љ—Л—Е –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В–µ–є. –Я–Њ—В–Њ—З–љ—Л–µ —И–Є—Д—А—Л. –Ъ–Њ–ї—Л–±–µ–ї—М–љ–Є–Ї–Њ–≤ –Р–ї–µ–Ї—Б–∞–љ–і—А kisttan@gmail.com

- 2. –°–Њ–і–µ—А–ґ–∞–љ–Є–µ вАҐ –Ґ–µ—А–Љ–Є–љ—Л –Є –Њ–њ—А–µ–і–µ–ї–µ–љ–Є—П вАҐ –У–µ–љ–µ—А–∞—В–Њ—А—Л —Б–ї—Г—З–∞–є–љ—Л—Е –Є –њ—Б–µ–≤–і–Њ—Б–ї—Г—З–∞–є–љ—Л—Е –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В–µ–є вАҐ –Я–Њ—В–Њ—З–љ—Л–µ —И–Є—Д—А—Л

- 4. –У–µ–љ–µ—А–∞—В–Њ—А —Б–ї—Г—З–∞–є–љ—Л—Е —З–Є—Б–µ–ї вАҐ –У–°–І вАУ –∞–ї–≥–Њ—А–Є—В–Љ –Є–ї–Є –њ—А–Њ—Ж–µ—Б—Б, –Ї–Њ—В–Њ—А—Л–є –≥–µ–љ–µ—А–Є—А—Г–µ—В –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М —Б–ї—Г—З–∞–є–љ—Л—Е —З–Є—Б–µ–ї.

- 5. –У–µ–љ–µ—А–∞—В–Њ—А –њ—Б–µ–≤–і–Њ—Б–ї—Г—З–∞–є–љ—Л—Е —З–Є—Б–µ–ї вАҐ –У–Я–°–І вАУ –∞–ї–≥–Њ—А–Є—В–Љ, –њ–Њ—А–Њ–ґ–і–∞—О—Й–Є–є –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М —З–Є—Б–µ–ї, –Ї–Њ—В–Њ—А—Л–µ —А–∞–≤–љ–Њ–≤–µ—А–Њ—П—В–љ—Л –Є –љ–µ–Ј–∞–≤–Є—Б–Є–Љ—Л

- 6. –У–Я–°–І вАУ –Ї–∞–Ї–Є–µ –Њ–љ–Є –±—Л–≤–∞—О—В вАҐ –Ы–Є–љ–µ–є–љ—Л–є —А–µ–Ї—Г—А–µ–љ—В–љ—Л–є —А–µ–≥–Є—Б—В—А -

- 9. –Ґ–Є–њ—Л –њ–Њ—В–Њ—З–љ—Л—Е —И–Є—Д—А–Њ–≤ вАҐ –°–∞–Љ–Њ—Б–Є–љ—Е—А–Њ–љ–Є–Ј–Є—А—Г—О—Й–Є–µ—Б—П вАУ —Н—В–Њ —И–Є—Д—А—Л, –≤ –Ї–Њ—В–Њ—А—Л—Е –њ–Њ—В–Њ–Ї –Ї–ї—О—З–µ–є —Б–Њ–Ј–і–∞—С—В—Б—П —Д—Г–љ–Ї—Ж–Є–µ–є –Ї–ї—О—З–∞ –Є —Д–Є–Ї—Б–Є—А–Њ–≤–∞–љ–љ–Њ–≥–Њ —З–Є—Б–ї–∞ –Ј–љ–∞–Ї–Њ–≤ —И–Є—Д—А–Њ—В–µ–Ї—Б—В–∞; вАҐ –°–Є–љ—Е—А–Њ–љ–љ—Л–µвАУ —И–Є—Д—А—Л –≥–µ–љ–µ—А–Є—А—Г—О—Й–Є–µ –Ї–ї—О—З–Є –≤–љ–µ –Ј–∞–≤–Є—Б–Є–Љ–Њ—Б—В–Є –Њ—В –њ–Њ—В–Њ–Ї–∞ –Њ—В–Ї—А—Л—В–Њ–≥–Њ –Є —Б–µ–Ї—А–µ—В–љ–Њ–≥–Њ —В–µ–Ї—Б—В–∞. вАҐ –®–Є—Д—А—Л —Б –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–µ–є;

- 10. –°–∞–Љ–Њ—Б–Є–љ—Е—А–Њ–љ–Є–Ј–Є—А—Г—О—Й–Є–µ—Б—П —И–Є—Д—А—Л + –†–∞–Ј–Љ–µ—И–Є–≤–∞–љ–Є–µ —Б—В–∞—В–Є—Б—В–Є–Ї–Є –Њ—В–Ї—А—Л—В–Њ–≥–Њ —В–µ–Ї—Б—В–∞. –Ґ–∞–Ї –Ї–∞–Ї –Ї–∞–ґ–і—Л–є –Ј–љ–∞–Ї –Њ—В–Ї—А—Л—В–Њ–≥–Њ —В–µ–Ї—Б—В–∞ –≤–ї–Є—П–µ—В –љ–∞ —Б–ї–µ–і—Г—О—Й–Є–є —И–Є—Д—А–Њ—В–µ–Ї—Б—В, —Б—В–∞—В–Є—Б—В–Є—З–µ—Б–Ї–Є–µ —Б–≤–Њ–є—Б—В–≤–∞ –Њ—В–Ї—А—Л—В–Њ–≥–Њ —В–µ–Ї—Б—В–∞ —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—П—О—В—Б—П –љ–∞ –≤–µ—Б—М —И–Є—Д—А–Њ—В–µ–Ї—Б—В. - –Ї–∞–ґ–і–Њ–Љ—Г –љ–µ–њ—А–∞–≤–Є–ї—М–љ–Њ–Љ—Г –±–Є—В—Г —И–Є—Д—А–Њ—В–µ–Ї—Б—В–∞ —Б–Њ–Њ—В–≤–µ—В—Б—В–≤—Г—О—В N –Њ—И–Є–±–Њ–Ї –≤ –Њ—В–Ї—А—Л—В–Њ–Љ —В–µ–Ї—Б—В–µ.

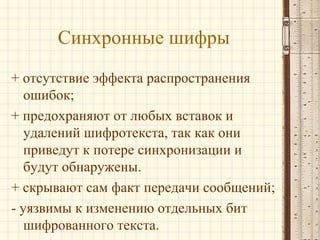

- 11. –°–Є–љ—Е—А–Њ–љ–љ—Л–µ —И–Є—Д—А—Л + –Њ—В—Б—Г—В—Б—В–≤–Є–µ —Н—Д—Д–µ–Ї—В–∞ —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є—П –Њ—И–Є–±–Њ–Ї; + –њ—А–µ–і–Њ—Е—А–∞–љ—П—О—В –Њ—В –ї—О–±—Л—Е –≤—Б—В–∞–≤–Њ–Ї –Є —Г–і–∞–ї–µ–љ–Є–є —И–Є—Д—А–Њ—В–µ–Ї—Б—В–∞, —В–∞–Ї –Ї–∞–Ї –Њ–љ–Є –њ—А–Є–≤–µ–і—Г—В –Ї –њ–Њ—В–µ—А–µ —Б–Є–љ—Е—А–Њ–љ–Є–Ј–∞—Ж–Є–Є –Є –±—Г–і—Г—В –Њ–±–љ–∞—А—Г–ґ–µ–љ—Л. + —Б–Ї—А—Л–≤–∞—О—В —Б–∞–Љ —Д–∞–Ї—В –њ–µ—А–µ–і–∞—З–Є —Б–Њ–Њ–±—Й–µ–љ–Є–є; - —Г—П–Ј–≤–Є–Љ—Л –Ї –Є–Ј–Љ–µ–љ–µ–љ–Є—О –Њ—В–і–µ–ї—М–љ—Л—Е –±–Є—В —И–Є—Д—А–Њ–≤–∞–љ–љ–Њ–≥–Њ —В–µ–Ї—Б—В–∞.

- 12. –Ґ—А–µ–±–Њ–≤–∞–љ–Є—П –њ–Њ –®–∞–Љ–Є—А—Г вАҐ –Я–Њ—В–Њ—З–љ—Л–є —И–Є—Д—А –і–ї—П –њ—А–Њ–≥—А–∞–Љ–Љ–љ—Л—Е –њ—А–Є–ї–Њ–ґ–µ–љ–Є–є —Б –≤—Л—Б–Њ–Ї–Њ–є —Б–Ї–Њ—А–Њ—Б—В—М—О —И–Є—Д—А–Њ–≤–∞–љ–Є—П; вАҐ –Я–Њ—В–Њ—З–љ—Л–є —И–Є—Д—А –і–ї—П –∞–њ–њ–∞—А–∞—В–љ—Л—Е —А–µ—И–µ–љ–Є–є —Б –љ–Є–Ј–Ї–Є–Љ–Є —В—А–µ–±–Њ–≤–∞–љ–Є—П–Љ–Є –Ї —А–µ—Б—Г—А—Б–∞–Љ;

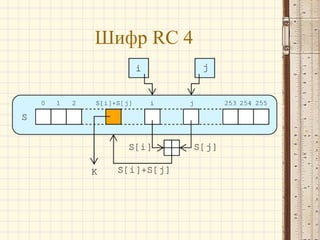

- 13. –®–Є—Д—А RC 4

- 14. –®–Є—Д—А A 5

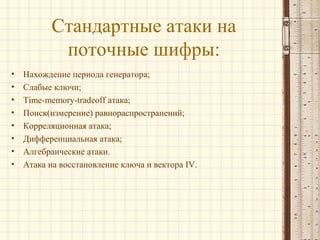

- 15. –°—В–∞–љ–і–∞—А—В–љ—Л–µ –∞—В–∞–Ї–Є –љ–∞ –њ–Њ—В–Њ—З–љ—Л–µ —И–Є—Д—А—Л: вАҐ –Э–∞—Е–Њ–ґ–і–µ–љ–Є–µ –њ–µ—А–Є–Њ–і–∞ –≥–µ–љ–µ—А–∞—В–Њ—А–∞; вАҐ –°–ї–∞–±—Л–µ –Ї–ї—О—З–Є; вАҐ Time-memory-tradeoff –∞—В–∞–Ї–∞; вАҐ –Я–Њ–Є—Б–Ї(–Є–Ј–Љ–µ—А–µ–љ–Є–µ) —А–∞–≤–љ–Њ—А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є–є; вАҐ –Ъ–Њ—А—А–µ–ї—П—Ж–Є–Њ–љ–љ–∞—П –∞—В–∞–Ї–∞; вАҐ –Ф–Є—Д—Д–µ—А–µ–љ—Ж–Є–∞–ї—М–љ–∞—П –∞—В–∞–Ї–∞; вАҐ –Р–ї–≥–µ–±—А–∞–Є—З–µ—Б–Ї–Є–µ –∞—В–∞–Ї–Є. вАҐ –Р—В–∞–Ї–∞ –љ–∞ –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є–µ –Ї–ї—О—З–∞ –Є –≤–µ–Ї—В–Њ—А–∞ IV.