FireEye - ЛЂлИЛЂЛѓлхл╝л░ лил░ЛЅлИЛѓЛІ лЙЛѓ Лєлхл╗лхлйл░л┐Лђл░л▓л╗лхлйлйЛІЛЁ л░Лѓл░л║

- 1. FireEye РђЊ ЛЇЛёЛёлхл║ЛѓлИл▓лйлЙлх ЛђлхЛѕлхлйлИлх л┤л╗ЛЈ лил░ЛЅлИЛѓЛІ лЙЛѓ APT-ЛЃл│ЛђлЙли

- 2. лъл▒лЙ л╝лйлх лЮлИл║лЙл╗л░л╣ лЪлхЛѓЛђлЙл▓, CISSP лћлИЛђлхл║ЛѓлЙЛђ л┐лЙ Лђл░лил▓лИЛѓлИЛј л▒лИлилйлхЛЂл░, лћлИл░л╗лЙл│лЮл░ЛЃл║л░ лЪлхЛђл▓ЛІл╝ л▓ лалЙЛЂЛЂлИлИ л▒ЛІл╗ ЛЃл┤лЙЛЂЛѓлЙлхлй лил▓л░лйлИЛЈ CISSP лЮл░ л┐ЛђлЙЛѓЛЈлХлхлйлИлИ л╝лйлЙл│лИЛЁ л╗лхЛѓ ЛЈл▓л╗ЛЈЛјЛЂЛї лхл┤лИлйЛЂЛѓл▓лхлйлйЛІл╝ ЛЂлхЛђЛѓлИЛёлИЛєлИЛђлЙл▓л░лйлйЛІл╝ лИлйЛЂЛѓЛђЛЃл║ЛѓлЙЛђлЙл╝ (ISC)2 л▓ лалЙЛЂЛЂлИлИ лал░л▒лЙЛѓл░л╗ л▓ л║лЙл╝л┐л░лйлИЛЈЛЁ Philip Morris, Kerberus, MIS Training Institute, (ISC)2, Ernst & Young 2

- 3. лЪл╗л░лй л┐ЛђлхлилхлйЛѓл░ЛєлИлИ 1.лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 2.лалхЛѕлхлйлИлх FireEye лЪЛђлЙл┤лЙл╗лХлИЛѓлхл╗ЛїлйлЙЛЂЛѓЛї 25 л╝лИлй 3

- 4. лўлил▓лхЛЂЛѓлйЛІлх л░Лѓл░л║лИ 4 РђбOperation Aurora РђбF-35 лИ F-22 РђбStuxnet РђбRSA РђбCitigroup РђбGlobalpayments РђбNY Times РђбRed October РђбNetTraveler

- 5. лўлил▓лхЛЂЛѓлйЛІлх л░Лѓл░л║лИ 5 NY Times Рђб лљЛѓл░л║л░ лйл░ЛЄл░л╗л░ЛЂЛї лйл░ ЛЂл╗лхл┤ЛЃЛјЛЅлИл╣ л┤лхлйЛї л┐лЙЛЂл╗лх л┐ЛЃл▒л╗лИл║л░ЛєлИлИ ЛЂЛѓл░ЛѓЛїлИ лЙ л┐ЛђлИЛЄл░ЛЂЛѓлйлЙЛЂЛѓлИ л║ л║лЙЛђЛђЛЃл┐ЛєлИлИ л┐Лђлхл╝ЛїлхЛђ л╝лИлйлИЛЂЛѓЛђл░ лџлИЛѓл░ЛЈ лњЛЇлйЛї лдлиЛЈл▒л░лЙ РђЊ 24 лЙл║ЛѓЛЈл▒ЛђЛЈ 2012 Рђб лЉЛІл╗л░ лЙл▒лйл░ЛђЛЃлХлхлйл░ л▓ ЛЈлйл▓л░Лђлх 2013 Рђб лал░ЛЂЛЂл╗лхл┤лЙл▓л░лйлИлх л┐ЛђлЙл▓лЙл┤лИл╝лЙлх л║лЙл╝л┐л░лйлИлхл╣ Mandiant л┐лЙл║л░лил░л╗лЙ, ЛЄЛѓлЙ л▒ЛІл╗лИ ЛЃЛЂЛѓл░лйлЙл▓л╗лхлйЛІ 45 л▓л░ЛђлИл░лйЛѓлЙл▓ л▓Лђлхл┤лЙлйлЙЛЂлйлЙл│лЙ лЪлъ. лблЙл╗Лїл║лЙ лЙл┤лИлй лИли лйлИЛЁ л▒ЛІл╗ лЙл▒лйл░ЛђЛЃлХлхлй Symantec лИ л┐лЙл╝лхЛЅлхлй л▓ л║л░Лђл░лйЛѓлИлй Рђб лљЛѓл░л║ЛЃЛјЛЅлИлх л┐лЙл╗ЛЃЛЄлИл╗лИ л┤лЙЛЂЛѓЛЃл┐ л║ Лёл░л╣л╗л░л╝ лИ ЛЇл╗лхл║ЛѓЛђлЙлйлйлЙл╣ л┐лЙЛЄЛѓлх ЛЂлЙЛѓЛђЛЃл┤лйлИл║лЙл▓ NY Times, л▓л║л╗ЛјЛЄл░ЛЈ Лђлхл┤л░л║ЛѓлЙЛђлЙл▓ лел░лйЛЁл░л╣ЛЂл║лЙл│лЙ л▒ЛјЛђлЙ 2013

- 7. лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 7 APT - Лєлхл╗лхлйл░л┐Лђл░л▓л╗лхлйлйл░ЛЈ ЛЂлхЛѓлхл▓л░ЛЈ л░Лѓл░л║л░, л┐ЛђлИ л║лЙЛѓлЙЛђлЙл╣ л░Лѓл░л║ЛЃЛјЛЅлИл╣ л┐лЙл╗ЛЃЛЄл░лхЛѓ лйлхл░л▓ЛѓлЙЛђлИлилЙл▓л░лйлйЛІл╣ л┤лЙЛЂЛѓЛЃл┐ л▓ ЛЂлхЛѓЛї лИ лЙЛЂЛѓл░лхЛѓЛЂЛЈ лйлхлЙл▒лйл░ЛђЛЃлХлхлйлйЛІл╝ л▓ ЛѓлхЛЄлхлйлИлИ л┤л╗лИЛѓлхл╗ЛїлйлЙл│лЙ л▓Лђлхл╝лхлйлИ лблхЛђл╝лИлй APT л▓л▓лхл┤лхлй U.S. Air Force л▓ 2006 Рђб Advanced: лљЛѓл░л║ЛЃЛјЛЅлИл╣ ЛЈл▓л╗ЛЈлхЛѓЛЂЛЈ ЛЇл║ЛЂл┐лхЛђЛѓлЙл╝ лИ лИЛЂл┐лЙл╗ЛїлиЛЃлхЛѓ ЛЂл▓лЙлИ ЛЂлЙл▒ЛЂЛѓл▓лхлйлйЛІлх, лйлхлИлил▓лхЛЂЛѓлйЛІлх л┤ЛђЛЃл│лИл╝ лИлйЛЂЛѓЛђЛЃл╝лхлйЛѓЛІ л┤л╗ЛЈ ЛЇл║ЛЂл┐л╗ЛЃл░Лѓл░ЛєлИлИ ЛЃЛЈлил▓лИл╝лЙЛЂЛѓлхл╣ Рђб Persistent: лљЛѓл░л║ЛЃЛјЛЅлИл╣ лйлх лЙл│Лђл░лйлИЛЄлхлй л▓лЙ л▓Лђлхл╝лхлйлИ, Лѓ лх лЙлй л▒ЛЃл┤лхЛѓ ЛѓЛђл░ЛѓлИЛѓЛї ЛЂЛѓлЙл╗Лїл║лЙ л▓Лђлхл╝лхлйлИ, ЛЂл║лЙл╗Лїл║лЙ лйЛЃлХлйлЙ, ЛЄЛѓлЙл▒ЛІ л┐лЙл╗ЛЃЛЄлИЛѓЛї л┤лЙЛЂЛѓЛЃл┐ лИ лЙЛЂЛѓл░ЛѓЛїЛЂЛЈ лйлхлил░л╝лхЛЄлхлйлйЛІл╝ Рђб Threat: лљЛѓл░л║ЛЃЛјЛЅлИл╣ лЙЛђл│л░лйлИлилЙл▓л░лй, л╝лЙЛѓлИл▓лИЛђлЙл▓л░лй, лЙл▒л╗л░л┤л░лхЛѓ лйлхлЙл▒ЛЁлЙл┤лИл╝ЛІл╝лИ ЛёлИлйл░лйЛЂлЙл▓ЛІл╝лИ ЛђлхЛЂЛЃЛђЛЂл░л╝лИ APT Рђб ЛЂЛЄлИЛѓл░лхЛѓЛЂЛЈ лйл░лИл▒лЙл╗лхлх лЙл┐л░ЛЂлйЛІл╝ ЛѓлИл┐лЙл╝ л░Лѓл░л║ Рђб лйлх л▓Лђлхл┤лЙлйлЙЛЂлйлЙлх лЪлъ Рђб ЛЂл┐л╗л░лйлИЛђлЙл▓л░лйлйл░ЛЈ л░Лѓл░л║л░, л╝лЙЛѓлИл▓лИЛђлЙл▓л░лйлйл░ЛЈ л┤лхлйЛїл│л░л╝лИ, л┐лЙл╗лИЛѓлИл║лЙл╣/лйл░ЛєлИлЙлйл░л╗ЛїлйЛІл╝лИ лИлйЛѓлхЛђлхЛЂл░л╝лИ лИ лйл░л┐Лђл░л▓л╗лхлйлйл░ЛЈ л┤л╗ЛЈ л┤лЙЛЂЛѓлИлХлхлйлИЛЈ лЙл┐Лђлхл┤лхл╗лхлйлйлЙл╣ Лєлхл╗лИ

- 8. лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 8 лъл▒ЛЁлЙл┤ лил░ЛЅлИЛѓЛІ лЙЛЂлйлЙл▓л░лйлйлЙл╣ лйл░ л░лйл░л╗лИлилх ЛЂлИл│лйл░ЛѓЛЃЛђ Рђб лбЛђл░л┤лИЛєлИлЙлйлйЛІлх л┐ЛђлЙл┤ЛЃл║ЛѓЛІ, Лѓл░л║лИлх л║л░л║ IDS/IPS, л╝лхлХЛЂлхЛѓлхл▓ЛІлх ЛЇл║Лђл░лйЛІ ЛЂл╗лхл┤ЛЃЛјЛЅлхл│лЙ л┐лЙл║лЙл╗лхлйлИЛЈ (NGFW), Лѕл╗ЛјлиЛІ Wлхл▒-л▒лхлилЙл┐л░ЛЂлйлЙЛЂЛѓлИ (secure Web gateways), л░лйЛѓлИл▓лИЛђЛЃЛЂлйлЙлх лЪлъРђћ л░лйл░л╗лИлилИЛђЛЃЛјЛѓ ЛЂлИл│лйл░ЛѓЛЃЛђЛІ л┤л╗ЛЈ лЙл▒лйл░ЛђЛЃлХлхлйлИЛЈ лИлил▓лхЛЂЛѓлйЛІл╝ лИл╝ л░Лѓл░л║, лИ л▓ лйлхл║лЙЛѓлЙЛђЛІЛЁ ЛЂл╗ЛЃЛЄл░ЛЈЛЁ, лйлхлИлил▓лхЛЂЛѓлйЛІЛЁ л░Лѓл░л║, л║лЙЛѓлЙЛђЛІлх лИЛЂл┐лЙл╗ЛїлиЛЃЛјЛѓ лИлил▓лхЛЂЛѓлйЛІлх лИл╝ ЛЃЛЈлил▓лИл╝лЙЛЂЛѓлИ лъл▒ЛЁлЙл┤ лил░ЛЅлИЛѓЛІ лЙЛЂлйлЙл▓л░лйлйлЙл╣ лйл░ л░лйл░л╗лИлилх л░лйлЙл╝л░л╗лИл╣ Рђб лЪЛђлЙл┤л▓лИлйЛЃЛѓЛІлх IDS/IPS лИ ЛђлхЛѕлхлйлИЛЈ л░лйл░л╗лИлилИЛђЛЃЛјЛЅлИлх ЛЂлхЛѓлхл▓ЛІлх л░лйлЙл╝л░л╗лИлИ л╝лЙл│ЛЃЛѓ лЙл▒лйл░ЛђЛЃлХлИл▓л░ЛѓЛї APT. лълйлИ ЛЂлЙл▒лИЛђл░ЛјЛѓ ЛѓЛђл░ЛёЛёлИл║ (e.g., NetFlow, sFlow, cFlow) ЛЂ ЛЂлхЛѓлхл▓ЛІЛЁ ЛЃЛЂЛѓЛђлЙл╣ЛЂЛѓл▓ лИ ЛЂЛђл░л▓лйлИл▓л░ЛјЛѓ лхл│лЙ ЛЂ РђюлЙл▒ЛІЛЄлйЛІл╝РђЮ ЛЂлхЛѓлхл▓ЛІл╝ ЛѓЛђл░ЛёлИл║лЙл╝ л▓ лИл╝лхл▓Лѕлхл╝ л╝лхЛЂЛѓлЙ л▓ ЛѓлхЛЄлхлйлИлИ л┤лйЛЈ, лйлхл┤лхл╗лИ, л╝лхЛЂЛЈЛєл░ Рђб лъл┤лйл░л║лЙ Лѓл░л║лИлх ЛђлхЛѕлхлйлИЛЈ л┐лЙл┤л▓лхЛђлХлхлйЛІ лЙЛѕлИл▒л║л░л╝ 1-л│лЙ лИ 2-л│лЙ ЛђлЙл┤л░. False positives РђЊ л║лЙл│л┤л░ лйлЙЛђл╝л░л╗ЛїлйЛІл╣ ЛѓЛђл░ЛёлИл║ л┐ЛђлИлйлИл╝л░лхЛѓЛЂЛЈ лил░ л░Лѓл░л║ЛЃ, лИ лйл░лЙл▒лЙЛђлЙЛѓ, false negatives РђЊ л║лЙл│л┤л░ л░Лѓл░л║л░ л▓лЙЛЂл┐ЛђлИлйлИл╝л░лхЛѓЛЂЛЈ л║л░л║ лйлЙЛђл╝л░л╗ЛїлйЛІл╣ ЛѓЛђл░ЛёлИл║

- 9. лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 9 люлхлХЛЂлхЛѓлхл▓ЛІлх ЛЇл║Лђл░лйЛІ IDS/IPS лел╗ЛјлиЛІ Web- л▒лхлилЙл┐л░ЛЂлйлЙЛЂЛѓлИ лАЛђлхл┤ЛЂЛѓл▓л░ лил░ЛЅлИЛѓЛІ лЙЛѓ ЛЂл┐л░л╝л░ лљлйЛѓлИл▓лИЛђЛЃЛЂ лбЛђл░л┤лИЛєлИлЙлйлйЛІлх ЛѓлхЛЁлйлЙл╗лЙл│лИлИ лйлх л╝лЙл│ЛЃЛѓ лЙЛЂЛѓл░лйлЙл▓лИЛѓЛї APT

- 10. лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 10 лГл║ЛЂл┐л╗ЛЃл░Лѓл░ЛєлИЛЈ ЛЃЛЈлил▓лИл╝лЙЛЂЛѓлИ 1 3 лАл▓ЛЈлиЛї ЛЂ ЛЂлхЛђл▓лхЛђлЙл╝ ЛЃл┐Лђл░л▓л╗лхлйлИЛЈ 2 лЌл░л│ЛђЛЃлил║л░ л▓Лђлхл┤лЙлйлЙЛЂлйлЙл│лЙ л║лЙл┤л░ Compromised Web server, or Web 2.0 site 1 Callback Server IPS 3 2 лЪлхЛђлхл┤л░ЛЄл░ л║лЙлйЛёлИл┤лхлйЛєлИл░л╗ЛїлйлЙл╣ лИлйЛёлЙЛђл╝л░ЛєлИлИ 4 лћл░л╗Лїлйлхл╣Лѕлхлх Лђл░ЛЂл┐ЛђлЙЛЂЛѓЛђл░лйлхлйлИлх л░Лѓл░л║лИ 5 DMZ File Share 2 File Share 1 4 5

- 11. лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 11 лАЛѓл░л┤лИЛЈ 1 Рђб лГл║ЛЂл┐л╗ЛЃл░Лѓл░ЛєлИЛЈ ЛЃЛЈлил▓лИл╝лЙЛЂЛѓлИ лЙл▒ЛІЛЄлйлЙ л┐ЛђлЙлИЛЂЛЁлЙл┤лИЛѓ ЛЄлхЛђлхли Web (JavaScript, JPG) лИл╗лИ email (л▓л╗лЙлХлхлйлИлх XLS, PDF) Рђб лћлЙЛЂЛѓл░ЛѓлЙЛЄлйлЙ л║л╗лИл║лйЛЃЛѓЛї л╝ЛІЛѕЛїЛј лйл░ л│лИл┐лхЛђЛЂЛЂЛІл╗л║лх Рђб лъЛѓл║ЛђЛІл▓л░лхЛѓЛЂЛЈ Web л▒ЛђлЙЛЃлилхЛђ (лИл╗лИ л┤ЛђЛЃл│лЙлх л┐ЛђлИл╗лЙлХлхлйлИлх Adobe Reader, Microsoft Word, or Microsoft Excel) Рђб лЊлИл┐лхЛђЛЂЛЂЛІл╗л║л░ лИЛЂл┐лЙл╗ЛїлиЛЃлхЛѓ ЛЂл║ЛђЛІЛѓЛІл╣ л░л┤ЛђлхЛЂ лил░л║лЙл┤лИЛђлЙл▓л░лйлйЛІл╣ ЛЂ л┐лЙл╝лЙЛЅЛїЛј base64. лЪлЙЛЂл╗лх лхл│лЙ Лђл░ЛЂл║лЙл┤лИЛђлЙл▓л░лйлИЛЈ, л║лЙл╝л┐ЛїЛјЛѓлхЛђ лХлхЛђЛѓл▓ЛІ ЛЃЛЂЛѓл░лйл░л▓л╗лИл▓л░лхЛѓ ЛЂлЙлхл┤лИлйлхлйлИлх ЛЂ ЛЂлхЛђл▓лхЛђлЙл╝ л░Лѓл░л║ЛЃЛјЛЅлхл│лЙ, лЙЛѓл║ЛЃл┤л░ лил░л│ЛђЛЃлХл░лхЛѓЛЂЛЈ л▓Лђлхл┤лЙлйлЙЛЂлйлЙлх лЪлъ лАЛѓл░л┤лИЛЈ 2 Рђб лБЛЂЛѓл░лйл░л▓л╗лИл▓л░лхЛѓЛЂЛЈ ЛЂлЙлхл┤лИлйлхлйлИлх ЛЂ ЛЂлхЛђл▓лхЛђлЙл╝ ЛЃл┐Лђл░л▓л╗лхлйлИЛЈ лИ лил░л│ЛђЛЃлил║л░ л┤лЙл┐лЙл╗лйлИЛѓлхл╗ЛїлйлЙл│лЙ л▓Лђлхл┤лЙлйлЙЛЂлйлЙл│лЙ л║лЙл┤л░ лАЛѓл░л┤лИЛЈ 3 Рђб лњЛђлхл┤лЙлйлЙЛЂлйлЙлх лЪлъ ЛЃЛЂЛѓл░лйл░л▓л╗лИл▓л░лхЛѓ ЛѕлИЛёЛђлЙл▓л░лйлйлЙлх ЛЂлЙлхл┤лИлйлхлйлИлх ЛЂ ЛЂлхЛђл▓лхЛђлЙл╝ ЛЃл┐Лђл░л▓л╗лхлйлИЛЈ (лйл░л┐ЛђлИл╝лхЛђ, SSL) Рђб лъл▒ЛЁлЙл┤лИЛѓ ЛѓЛђл░л┤лИЛєлИлЙлйлйЛЃЛј лил░ЛЅлИЛѓЛЃ л┐Лђлхл┤л╗л░л│л░лхл╝ЛЃЛј л╝лхлХЛЂлхЛѓлхл▓ЛІл╝лИ ЛЇл║Лђл░лйл░л╝лИ лИ ЛЂлИЛЂЛѓлхл╝л░л╝лИ лЙл▒лйл░ЛђЛЃлХлхлйлИЛЈ л▓ЛѓлЙЛђлХлхлйлИл╣

- 12. лъЛЂлЙл▒лхлйлйлЙЛЂЛѓлИ APT 12 лАЛѓл░л┤лИЛЈ 4 Рђб лъл▒ЛІЛЄлйлЙ лил░Лђл░лХлхлйлйЛІл╣ л║лЙл╝л┐ЛїЛјЛѓлхЛђ лйлх ЛЂлЙл┤лхЛђлХлИЛѓ л┤л░лйлйЛІлх, лйлхлЙл▒ЛЁлЙл┤лИл╝ЛІлх л░Лѓл░л║ЛЃЛјЛЅлхл╝ЛЃ Рђб лљЛѓл░л║л░ Лђл░ЛЂл┐ЛђлЙЛЂЛѓЛђл░лйЛЈлхЛѓЛЂЛЈ лйл░ л║лЙл╝л┐ЛїЛјЛѓлхЛђЛІ лўлб л░л┤л╝лИлйлИЛЂЛѓЛђл░ЛѓлЙЛђлЙл▓, Лёл░л╣л╗лЙл▓ЛІлх ЛЂлхЛђл▓лхЛђл░ лИ ЛЂлхЛђл▓лхЛђл░ лЉлћ лАЛѓл░л┤лИЛЈ 5 Рђб лЪлхЛђлхл┤л░ЛЄл░ л▒лЙл╗ЛїЛѕлЙл│лЙ лЙл▒Лілхл╝л░ л┤л░лйлйЛІЛЁ лИл╗лИ л┤л░лйлйЛІЛЁ л▓ лЙЛѓл║ЛђЛІЛѓлЙл╝ л▓лИл┤лх лЙл▒лйл░ЛђЛЃлХлИл▓л░лхЛѓЛЂЛЈ ЛЂлИЛЂЛѓлхл╝л░л╝лИ IDS/IPS лИ DLP Рђб лћл░лйлйЛІлх л┐лхЛђлхл┤л░ЛјЛѓЛЂЛЈ л┐лЙЛђЛєлИЛЈл╝лИ л┐лЙ 50-100 люлЉ л▓ лил░ЛѕлИЛёЛђлЙл▓л░лйлйлЙл╝ л▓лИл┤лх

- 14. лалхЛѕлхлйлИлх FireEye 14 РђблџлЙл╝л┐л░лйлИЛЈ FireEye ЛЂ 2004 л│ л▓ лАлелљ РђблЪлЙЛЂЛѓл░л▓л╗ЛЈлхЛѓ л┐ЛђлЙл┤ЛЃл║ЛѓЛІ ЛЂ 2006 л│ РђблюлИЛђлЙл▓лЙл╣ л╗лИл┤лхЛђ РђЊ FireEye лИЛЂл┐лЙл╗ЛїлиЛЃЛјЛѓ 1/3 л║лЙл╝л┐л░лйлИл╣ Fortune 100

- 15. лъЛѓЛЄлхЛѓ Gartner 15 РђюлњЛЂлх ЛЂлЙл│л╗л░ЛЂлйЛІ ЛЂ Лѓлхл╝, ЛЄЛѓлЙ Лєлхл╗лхлйл░л┐Лђл░л▓л╗лхлйлйЛІлх л░Лѓл░л║лИ лЙл▒ЛЁлЙл┤ЛЈЛѓ ЛѓЛђл░л┤лИЛєлИлЙлйлйЛІлх ЛЂЛђлхл┤ЛЂЛѓл▓л░ лил░ЛЅлИЛѓЛІ лИ лЙЛЂЛѓл░ЛјЛѓЛЂЛЈ лйлхлЙл▒лйл░ЛђЛЃлХлхлйлйЛІл╝лИ л▓ ЛѓлхЛЄлхлйлИлх л┤л╗лИЛѓлхл╗ЛїлйлЙл│лЙ л▓Лђлхл╝лхлйлИ. лБл│ЛђлЙлил░ Лђлхл░л╗Лїлйл░. лњл░ЛѕлИ ЛЂлхЛѓлИ ЛЂл║лЙл╝л┐ЛђлЙл╝лхЛѓлИЛђлЙл▓л░лйЛІ лйлхлил░л▓лИЛЂлИл╝лЙ лЙЛѓ ЛѓлЙл│лЙ, лилйл░лхЛѓлх лњЛІ лЙл▒ ЛЇЛѓлЙл╝ лИл╗лИ лйлхЛѓ.РђЮ лъЛѓЛЄлхЛѓ Gartner 2012 лџл░л║ л▓ЛІ л┤ЛЃл╝л░лхЛѓлх, л▓ ЛЂлхЛѓлИ л▓л░Лѕлхл╣ лЙЛђл│л░лйлИлил░ЛєлИлИ лхЛЂЛѓЛї л▓Лђлхл┤лЙлйлЙЛЂлйлЙлх лЪлъ?

- 16. лалхлиЛЃл╗ЛїЛѓл░ЛѓЛІ ЛѓлхЛЂЛѓлИЛђлЙл▓л░лйлИЛЈ 16 люЛІ л┐ЛђлЙл▓лхл╗лИ л▒лЙл╗лхлх 10 л┐лИл╗лЙЛѓлйЛІЛЁ л┐ЛђлЙлхл║ЛѓлЙл▓ л▓ люлЙЛЂл║л▓лх лњ ЛђлхлиЛЃл╗ЛїЛѓл░Лѓлх л┐лИл╗лЙЛѓлйлЙл│лЙ ЛѓлхЛЂЛѓлИЛђлЙл▓л░лйлИЛЈ, FireEye лЙл▒лйл░ЛђЛЃлХлИл╗: Рђб лЮлх л╝лхлйлхлх 8 Лђл░л▒лЙЛЄлИЛЁ ЛЂЛѓл░лйЛєлИл╣ л║лЙлйЛѓЛђлЙл╗лИЛђЛЃЛјЛѓЛЂЛЈ лил╗лЙЛЃл╝ЛІЛѕл╗лхлйлйлИл║л░л╝лИ лИлил▓лйлх лџлЙл╝л┐л░лйлИлИ Рђб лЮлх л╝лхлйлхлх 24 Лђл░л▒лЙЛЄлИЛЁ ЛЂЛѓл░лйЛєлИл╣ л┐лЙЛѓлхлйЛєлИл░л╗ЛїлйлЙ лил░Лђл░лХлхлйЛІ ЛѓЛђлЙЛЈлйЛЂл║лИл╝лИ л┐ЛђлЙл│Лђл░л╝л╝л░л╝лИ лИ л╝лЙл│ЛЃЛѓ л║лЙлйЛѓЛђлЙл╗лИЛђлЙл▓л░ЛѓЛїЛЂЛЈ лил╗лЙЛЃл╝ЛІЛѕл╗лхлйлйлИл║л░л╝лИ лИлил▓лйлх лџлЙл╝л┐л░лйлИлИ Рђб лъЛЂлйлЙл▓лйЛІлх л║л░лйл░л╗ЛІ Лђл░ЛЂл┐ЛђлЙЛЂЛѓЛђл░лйлхлйлИЛЈ WEB лИ ЛЇл╗лхл║ЛѓЛђлЙлйлйл░ЛЈ л┐лЙЛЄЛѓл░ лџлЙл╗лИЛЄлхЛЂЛѓл▓лЙ Лђл░л▒лЙЛЄлИЛЁ ЛЂЛѓл░лйЛєлИл╣ ЛЃ л║л╗лИлхлйЛѓл░ - 2000 Multi- Stage

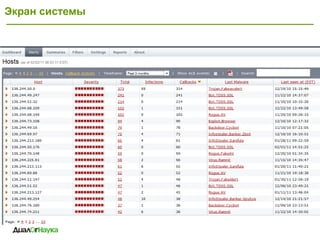

- 17. лАЛЁлхл╝л░ ЛѓлхЛЂЛѓлИЛђлЙл▓л░лйлИЛЈ 17 User segmentDTIInternethttps://cloud.fireeye.comEmail GatewayFireEye NX 7400FireEye EX 5400FireEye CM 7400FirewallEmail Servers

- 19. лалхЛѕлхлйлИлх FireEye 19 РђблАл┐лхЛєлИл░л╗лИлилИЛђлЙл▓л░лйлйЛІл╣ л│лИл┐лхЛђл▓лИлилЙЛђ Рђблал░лиЛђл░л▒лЙЛѓл░лй л┤л╗ЛЈ л░лйл░л╗лИлил░ ЛЃл│ЛђлЙли лљл┐л┐л░Лђл░ЛѓлйЛІл╣ л│лИл┐лхЛђл▓лИлилЙЛђ FireEye 1 люлйлЙл│лЙл┐лЙЛѓлЙЛЄлйЛІл╣ л▓лИЛђЛѓЛЃл░л╗ЛїлйЛІл╣ лил░л┐ЛЃЛЂл║ 2 Рђблал░лилйЛІлх лълА Рђблал░лилйЛІлх ЛЂлхЛђл▓лИЛЂ-л┐л░л║лИ Рђблал░лилйЛІлх л┐ЛђлИл╗лЙлХлхлйлИЛЈ Рђблал░лилйЛІлх ЛѓлИл┐ЛІ Лёл░л╣л╗лЙл▓ лЌл░ЛЅлИЛѓл░ лЙЛѓ ЛЃл│ЛђлЙли л▓ л╝л░ЛЂЛѕЛѓл░л▒лх 3 РђблЪл░Лђл░л╗л╗лхл╗ЛїлйЛІл╣ лил░л┐ЛЃЛЂл║ РђблюлйлЙл│лЙЛЃЛђлЙл▓лйлхл▓ЛІл╣ л░лйл░л╗лИли лъл▒лЙЛђЛЃл┤лЙл▓л░лйлИлх лљл┐л┐л░Лђл░ЛѓлйЛІл╣ л│лИл┐лхЛђл▓лИлилЙЛђ FireEye люлйлЙл│лЙЛђлхлХлИл╝лйЛІл╣ л▓лИЛђЛѓЛЃл░л╗ЛїлйЛІл╣ лил░л┐ЛЃЛЂл║ лЪл░Лђл░л╗л╗лхл╗ЛїлйЛІл╣ лил░л┐ЛЃЛЂл║ лЉлЙл╗лхлх 10 л╝лИл║ЛђлЙ-лил░л┤л░ЛЄ v1 v1 v2 v3 v2 v3 FireEye

- 20. лЪлхЛђлхл┤л░ЛЄл░ лИлйЛёлЙЛђл╝л░ЛєлИлИ лЙл▒ л░Лѓл░л║л░ЛЁ лЏлЙл║л░л╗ЛїлйлЙ Seconds Web MPS лБЛђлЙл▓лхлйЛї л║лЙл╝л┐л░лйлИлИ Central Management System лЊл╗лЙл▒л░л╗ЛїлйлЙ

- 21. лЪлхЛђлхл┤л░ЛЄл░ лИлйЛёлЙЛђл╝л░ЛєлИлИ лЙл▒ л░Лѓл░л║л░ЛЁ Рђблцл░л╣л╗ЛІ лИли л▓л░Лѕлхл╣ ЛЂлхЛѓлИ лйлх л┐лхЛђлхл┤л░ЛјЛѓЛЂЛЈ л▓ лъл▒л╗л░л║лЙ (лЪлхЛђЛЂлЙлйл░л╗ЛїлйЛІлх л┤л░лйлйЛІлх, л║лЙлйЛёлИл┤лхлйЛєлИл░л╗Лїлйл░ЛЈ лИлйЛёлЙЛђл╝л░ЛєлИЛЈ) Рђблўл┤лхлйЛѓлИЛёлИл║л░ЛѓлЙЛђЛІ л▓Лђлхл┤лЙлйлЙЛЂлйлЙл│лЙ лЪлъ ЛЂлЙ л▓ЛЂлхл│лЙ л╝лИЛђл░ РђблњлЙлил╝лЙлХлйлЙЛЂЛѓЛї л▓ЛІл▒Лђл░ЛѓЛї л▓л░ЛђлИл░лйЛѓ лЙл▒л╝лхлйл░ лИлйЛёлЙЛђл╝л░ЛєлИлхл╣

- 22. лъл┐лхЛђл░ЛєлИЛЈ лљл▓ЛђлЙЛђл░ 2. Signature-less detection of Zero day attack 4. Decryption routine for Рђюa.exeРђЮ 3. Malicious binary posing as JPG 1. pcap, Text and Video

- 23. лъл┐лхЛђл░ЛєлИЛЈ лљл▓ЛђлЙЛђл░ 5. Decrypted Trojan (Later named the Hydraq.Trojan) 7. Hydraq callback New Binary DFS.bat 8. Unpacked and hidden from system processes 6. Registry Keys Modified 9. Install files deleted once infection complete

- 24. лЪлЙЛЄлхл╝ЛЃ FireEye? Рђб11 лИли 13 ЛЃЛЈлил▓лИл╝лЙЛЂЛѓлхл╣ лйЛЃл╗лхл▓лЙл│лЙ л┤лйЛЈ (Zero Day) л▓ 2013 л│лЙл┤ЛЃ л▒ЛІл╗лИ лЙл▒лйл░ЛђЛЃлХлхлйЛІ FireEye Рђб4 ЛЃЛЈлил▓лИл╝лЙЛЂЛѓлИ лйЛЃл╗лхл▓лЙл│лЙ л┤лйЛЈ лЙл▒лйл░ЛђЛЃлХлхлйЛІ л▓ ЛЇЛѓлЙл╝ л│лЙл┤ЛЃ РђблњЛІл┐лЙл╗лйЛЈлхЛѓ л░лйл░л╗лИли лйлх ЛѓлЙл╗Лїл║лЙ лИЛЂл┐лЙл╗лйЛЈлхл╝ЛІЛЁ Лёл░л╣л╗лЙл▓ лИ MS Office, лйлЙ лИ л┤ЛђЛЃл│лИЛЁ (л▒лЙл╗лхлх 30 ЛѓлИл┐лЙл▓ Лёл░л╣л╗лЙл▓, л▓л║л╗ЛјЛЄл░ЛЈ л│Лђл░ЛёлИЛЄлхЛЂл║лИлх, л░ЛЃл┤лИлЙ, л▓лИл┤лхлЙ) РђблњЛІл┐лЙл╗лйЛЈлхЛѓЛЂЛЈ л░лйл░л╗лИли л▓лхл▒-ЛЂлхЛЂЛЂлИлИ Лєлхл╗лИл║лЙл╝, л░ лйлх лЙЛѓл┤лхл╗ЛїлйлЙл│лЙ Лёл░л╣л╗л░ Рђблъл▒л╗л░л┤л░лхЛѓ ЛЂл┐лхЛєлИл░л╗лИлилИЛђлЙл▓л░лйЛІл╝ л│лИл┐лхЛђл▓лИлилЙЛђлЙл╝ л┤л╗ЛЈ л░лйл░л╗лИлил░ ЛЃл│ЛђлЙли лИ л┐лЙлил▓лЙл╗ЛЈлхЛѓ лЙл▒лйл░ЛђЛЃлХлИл▓л░ЛѓЛї лйлхлИлил▓лхЛЂЛѓлйЛІлх ЛЃл│ЛђлЙлиЛІ Рђблъл▒лхЛЂл┐лхЛЄлИл▓л░лхЛѓ л▒л╗лИлил║лЙлх л║ Лђлхл░л╗ЛїлйлЙл╝ЛЃ л▓Лђлхл╝лхлйлИ ЛЂл║лЙЛђлЙЛЂЛѓЛї л░лйл░л╗лИлил░ (лйлх л▒лЙл╗лхлх 5 л╝лИлй) РђблЪлЙлил▓лЙл╗ЛЈлхЛѓ л▒л╗лЙл║лИЛђлЙл▓л░ЛѓЛї л▓Лђлхл┤лЙлйлЙЛЂлйЛЃЛј л░л║ЛѓлИл▓лйлЙЛЂЛѓЛї лйл░ л║л░лХл┤лЙл╣ ЛЂЛѓл░л┤лИлИ л░Лѓл░л║лИ РђблъЛѓЛЂЛЃЛѓЛЂЛѓл▓ЛЃЛјЛѓ л╗лЙлХлйЛІлх ЛЂЛђл░л▒л░ЛѓЛІл▓л░лйлИЛЈ 24

- 25. лћлЙл┐лЙл╗лйлИЛѓлхл╗Лїлйл░ЛЈ лИлйЛёлЙЛђл╝л░ЛєлИЛЈ РђЊ л╝лЙлИ ЛЂЛѓл░ЛѓЛїлИ лил░ 2014 л│ 25 ┬ФлЌл░ЛЅлИЛЅл░лхл╝ЛЂЛЈ лЙЛѓ Лєлхл╗лхлйл░л┐Лђл░л▓л╗лхлйлйЛІЛЁ л░Лѓл░л║┬╗ лЮл░ЛєлИлЙлйл░л╗ЛїлйЛІл╣ лЉл░лйл║лЙл▓ЛЂл║лИл╣ лќЛЃЛђлйл░л╗, Рёќ2 Лёлхл▓Лђл░л╗Лї 2014 ┬Флдлхл╗лхлйл░л┐Лђл░л▓л╗лхлйлйЛІлх л░Лѓл░л║лИ РђЊ лЙл▒лйл░ЛђЛЃлХлхлйлИлх лИ лил░ЛЅлИЛѓл░┬╗ лўлйЛёлЙЛђл╝л░ЛєлИлЙлйлйл░ЛЈ л▒лхлилЙл┐л░ЛЂлйлЙЛЂЛѓЛї, Рёќ2 л╝л░л╣ 2014 ┬Флал░ЛЂЛЂл╗лхл┤лЙл▓л░лйлИлх Лєлхл╗лхл▓ЛІЛЁ л░Лѓл░л║┬╗ лЉлхлилЙл┐л░ЛЂлйлЙЛЂЛѓЛї лћлхл╗лЙл▓лЙл╣ лўлйЛёлЙЛђл╝л░ЛєлИлИ, Рёќ06 II л║л▓л░ЛђЛѓл░л╗ 2014

- 26. лњлЙл┐ЛђлЙЛЂЛІ?