IoT: utile di sicuro. Ma sicuro?

- 1. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 1 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trentohttp://creativecommons.org/licenses/by-sa/2.0/it/deed.ithttp://creativecommons.org/licenses/by-sa/2.0/it/deed.it IoT: Opportunità o minaccia?IoT: Opportunità o minaccia? Relatore:Relatore: Igor Falcomatà Igor Falcomatà Chief Technical OfficerChief Technical Officer enforcer@viavirtuosa.itenforcer@viavirtuosa.it Partner commerciale:Partner commerciale: IoT: utile di sicuro. Ma sicuro? 15 mar 2018 - Trento

- 2. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 2 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento $ whoami$ whoami â¢attività professionale: â¢analisi delle vulnerabilità e penetration testing â¢security consulting â¢formazione â¢altro: â¢sikurezza.org â¢(f|er-|bz-)lug free advertising >free advertising >

- 3. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 3 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

- 4. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 4 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT (grazie Giorgio) â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

- 5. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 5 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

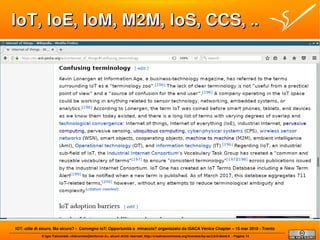

- 6. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 6 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Internet of Things

- 7. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 7 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Internet of Everything

- 8. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 8 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Internet of Machines

- 9. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 9 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Machine to Machine

- 10. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 10 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Internet of S..

- 11. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 11 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Servers? Security? Skynet?

- 12. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 12 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, ..

- 13. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 13 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Internet of Sh*t

- 14. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 14 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, ..

- 15. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 15 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT, IoE, IoM, M2M, IoS, CCS, ..IoT, IoE, IoM, M2M, IoS, CCS, .. Cosa Cavolo Significano?

- 16. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 16 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento CCS?CCS?

- 17. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 17 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento (credits)(credits) http://e-privacy.winstonsmith.info/e-privacy-XXI.html

- 18. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 18 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

- 19. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 19 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Utilizzi di IoTUtilizzi di IoT

- 20. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 20 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Utilizzi di IoTUtilizzi di IoT

- 21. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 21 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Utilizzatori di IoTUtilizzatori di IoT â¢Nessun utilizzo â¢Utente / consumer (privato) â¢Utente / consumer (business) â¢Rivenditore / integratore â¢Sviluppatore / vendor E il vostro rapporto con IoT?

- 22. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 22 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Nessun utilizzo?!Nessun utilizzo?! â¢Nessun utilizzo â¢utilizzo passivo e/o inconsapevole IoT è nella vostra automobile, nel vostro telefono, nella vostra TV, nel vostro router, nel vostro impianto dâallarme, nel vostro contatore, nel semaforo sotto casa, ...

- 23. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 23 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Altri utilizzi?Altri utilizzi? â¢vittima?! âinternettizzazioneâ e miniaturizzazione degli apparati di tracciamento, spionaggio, law enforcement, remote access, ..

- 24. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 24 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

- 25. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 25 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT e sicurezzaIoT e sicurezza The S in IOT stands for Security

- 26. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 26 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Internet of Threats?Internet of Threats? http://www.infosecisland.com/blogview/23178-Internet-of-Things-More-Like-the-Internet-of-Attack-Vectors.html

- 27. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 27 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento TecnologiaTecnologia Web 2.0 & mobile / HTTP SCADA New & custom Embedded & legacy IOT

- 28. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 28 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento SCADA?!SCADA?! ma non sono quei grossi âcosiâ che si usano negli impianti industriali? Che câentrano con IoT? Ci sono ovviamente differenze tra SCADA, IIOT, IOT, .. ma anche molte analogie.

- 29. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 29 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 1. Complessità (vs TTM)1. Complessità (vs TTM)

- 30. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 30 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 1. Complessità (vs TTM)1. Complessità (vs TTM)

- 31. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 31 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 1. Complessità (vs TTM)1. Complessità (vs TTM) â¢K o M linee di codice â¢oggetti âpoco costosiâ / ciclo di vita â¢Time to Market / startup / outsourcing â¢spesso in C (memory mangling, ..) che cosa mai potrà andare storto?

- 32. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 32 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 1. Complessità (vs TTM)1. Complessità (vs TTM)

- 33. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 33 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 2. Hardware / OS (micro)2. Hardware / OS (micro) â¢No memory protection (flat MM) â¢No DEP/NX/XN/.. â¢No CPU mode / Protection ring â¢spesso in C (memory mangling, ..) che cosa mai potrà andare storto?

- 34. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 34 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 2. Hardware / OS (embedded)2. Hardware / OS (embedded) â¢Tecnologie anti-exploiting carenti o assenti â¢Tecniche attacco âcomuniâ â¢Protezione carente/assente comunicazioni di rete â¢Interfacce/API web based che cosa mai ..

- 35. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 35 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Tecniche anti-exploiting?Tecniche anti-exploiting? https://hardenedbsd.org/content/easy-feature-comparison

- 36. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 36 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento OS IoT più diffuso?OS IoT più diffuso? http://www.washingtonpost.com/sf/business/2015/11/05/net-of-insecurity-the-kernel-of-the-argument

- 37. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 37 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 3. Aggiornamenti3. Aggiornamenti Internet of (billion of) Things (to patch)

- 38. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 38 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento 3. Aggiornamenti3. Aggiornamenti â¢Dispositivi non aggiornabili â¢o solo âon-siteâ â¢o solo âmanualmenteâ â¢aggiornamenti non rilasciati Buon lavoro..

- 39. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 39 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: nabaztagCase study: nabaztag

- 40. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 40 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: nabaztagCase study: nabaztag

- 41. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 41 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: nabaztagCase study: nabaztag http://www.cassandracrossing.org/documents/sha2017_calamari_an_autopsy_in_iot_nabaztag_the_hare.pdf

- 42. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 42 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: nabaztagCase study: nabaztag TLS sì, ma soggetto a MITM (non verifica cert) (tempo: ~30 min)

- 43. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 43 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: nabaztagCase study: nabaztag

- 44. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 44 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: nabaztagCase study: nabaztag â¢Traffico (comandi) cifrato senza verifica dei certificati â¢Traffico (contenuti) in chiaro â¢Utilizzo di risorse in cloud (storage/cpu limitati) â¢âOrfanoâ (prodotto abbandonato)

- 45. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 45 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Design del 2005..Design del 2005.. ..siamo nel 2018..

- 46. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 46 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento ..siamo nel 2018..siamo nel 2018 https://threatpost.com/iot-insecurity-pinpointing-the-problems/119389/2/

- 47. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 47 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento (o almeno nel 2016)(o almeno nel 2016)

- 48. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 48 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Chiudete Internet..Chiudete Internet.. http://www.securitynewspaper.com/2018/02/03/internet-dildos-long-way-vibrant-future-iot-iod/

- 49. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 49 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: IP CamCase study: IP Cam http://www.report.rai.it/dl/Report/puntata/ContentItem-7907d06c-adcf-4f60-8edd-90aca383e535.html

- 50. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 50 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: IP CamCase study: IP Cam

- 51. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 51 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: IP CamCase study: IP Cam https://pierrekim.github.io/blog/2017-03-08-camera-goahead-0day.html

- 52. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 52 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Case study: IP CamCase study: IP Cam â¢Decine di prodotti âdiversiâ (derivati dallo stesso firmware/produttore) â¢UPnP â¢Credenziali default (Mirai) [*] â¢Auth bypass noto dal 2004 â¢Traffico cloud in chiaro â¢No aggiornamenti (firmware) [**]

- 53. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 53 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento ...... http://www.zdnet.com/article/shodan-the-iot-search-engine-which-shows-us-sleeping-kids-and-how-we-throw-away-our-privacy/

- 54. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 54 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

- 55. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 55 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Come fare?Come fare? â¢Awarness: I stands for Internet â¢Security by Design â¢Privacy by Design â¢Secure SDLC â¢Usare piattaforme, framework e protocolli standard e sicuri â¢Security review / PT

- 56. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 56 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento AgendaAgenda â¢Introduzione a IoT â¢IoT, IoE, IoM, M2M, IoS, CCS, .. â¢Utilizzi e utilizzatori â¢IoT e sicurezza â¢Come fare? â¢Riferimenti â¢Q&A

- 57. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 57 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento RiferimentiRiferimenti OWASP Internet of Things Project https://www.owasp.org/index.php/OWASP_Internet_of_Things_Project CIS Critical Security Controls https://www.sans.org/critical-security-controls NIST Cybersecurity for IoT Program https://www.nist.gov/programs-projects/nist-cybersecurity-iot-program IoT Security Foundation https://www.iotsecurityfoundation.org/ GOV.UK - Secure by Design https://www.gov.uk/government/publications/secure-by-design Shodan - The search engine for Security .. https://www.shodan.io/ Thinkst ConCollector (ricerca slid, econferenze di sicurezza informatica) http://cc.thinkst.com/ (es. âzigbeeâ

- 58. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 58 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento Webinar: Industry 4.0 InsecurityWebinar: Industry 4.0 Insecurity http://www.anymeeting.com/PIID=ED54DD8380473B

- 59. © Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 59 IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento IoT: Opportunità o minaccia?IoT: Opportunità o minaccia? Domande? (grazie dellâattenzione) Seguiteci su: https://www.scoop.it/t/viavirtuosa-blog Relatore:Relatore: Igor Falcomatà Igor Falcomatà Chief Technical OfficerChief Technical Officer enforcer@viavirtuosa.itenforcer@viavirtuosa.it Partner commerciale:Partner commerciale: Relatore:Relatore: Igor Falcomatà Igor Falcomatà Chief Technical OfficerChief Technical Officer enforcer@viavirtuosa.itenforcer@viavirtuosa.it Partner commerciale:Partner commerciale:

![© Igor Falcomatà <ifalcomata@enforcer.it>, alcuni diritti riservati: http://creativecommons.org/licenses/by-sa/2.0/it/deed.it - Pagina 52

IOT: utile di sicuro. Ma sicuro? - Convegno IoT: Opportunità o minaccia? organizzato da ISACA Venice Chapter â 15 mar 2018 - Trento

Case study: IP CamCase study: IP Cam

â¢Decine di prodotti âdiversiâ (derivati

dallo stesso firmware/produttore)

â¢UPnP

â¢Credenziali default (Mirai) [*]

â¢Auth bypass noto dal 2004

â¢Traffico cloud in chiaro

â¢No aggiornamenti (firmware) [**]](https://image.slidesharecdn.com/isacatrentomar2017iot-180316165538/85/IoT-utile-di-sicuro-Ma-sicuro-52-320.jpg)