Keamanan internet dengan dns

- 1. Keamanan Ber-Internet dengan DNS Filtering ainul@dnsbersih.id Semarang, 3 juni 2015 USM

- 2. Jaringan Komputer â—Ź Sekumpulan komputer yang terhubung satu dengan yang lain â—Ź Menggunakan suatu protokol komunikasi â—Ź Melewati media komunikasi â—Ź Bisa berkomunikasi dan bertukar informasi

- 3. Manfaat Jaringan Komputer â—Ź Berbagi sumber daya (sharing resources) â—Ź Media komunikasi â—Ź Integrasi data â—Ź Pengembangan dan pemeliharaan â—Ź Keamanan data â—Ź Sumber daya lebih efisien dan informasi terkini.

- 4. Amankah ? â—Ź Jaringan komputer adalah sistem komunikasi terbuka. â—Ź Sehingga tidak ada jaringan komputer yang benar-benar aman. â—Ź Setiap komunikasi dapat jatuh ke tangan orang lain dan disalahgunakan. â—Ź Ada hubungan timbal balik yaitu semakin aman maka akan berkurang kenyamanan

- 5. Keamanan Jaringan â—Ź Melindungi sumber daya jaringan agar tidak dapat dilihat, diubah, dihapus atau dirusak. â—Ź Mengamankan jaringan dari gangguan tanpa menghalangi penggunaannya â—Ź melakukan antisipasi ketika jaringan berhasil ditembus.

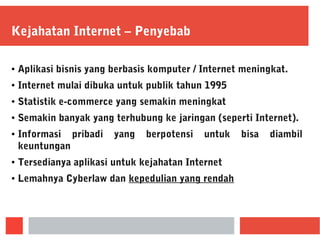

- 6. Kejahatan Internet – Penyebab ● Aplikasi bisnis yang berbasis komputer / Internet meningkat. ● Internet mulai dibuka untuk publik tahun 1995 ● Statistik e-commerce yang semakin meningkat ● Semakin banyak yang terhubung ke jaringan (seperti Internet). ● Informasi pribadi yang berpotensi untuk bisa diambil keuntungan ● Tersedianya aplikasi untuk kejahatan Internet ● Lemahnya Cyberlaw dan kepedulian yang rendah

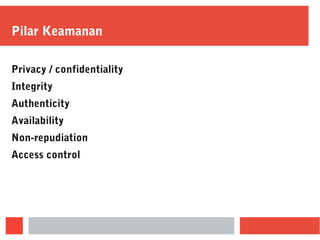

- 7. Pilar Keamanan Privacy / confidentiality Integrity Authenticity Availability Non-repudiation Access control

- 8. Privacy â—Ź Proteksi data [hak pribadi] yang sensitif â—Ź Nama, tempat tanggal lahir, agama, hobby, penyakit yang pernah diderita, status perkawinan â—Ź Data pelanggan â—Ź Sangat sensitif dalam e-commerce, healthcare Serangan: sniffer Proteksi: enkripsi

- 9. Integrity â—Ź Informasi tidak berubah tanpa ijin (tampered, altered, modified) â—Ź Serangan: spoof, virus, trojan horse, man in the middle attack â—Ź Proteksi: signature, certificate, hash

- 10. Autentikasi Meyakinkan keaslian data, sumber data, orang yang mengakses data, server yang digunakan penggunaan digital signature, biometrics Serangan: password palsu, terminal palsu, situs web palsu Proteksi: certificates

- 11. Availability â—Ź Informasi harus dapat tersedia ketika dibutuhkan â—Ź Serangan terhadap server: dibuat hang, down, crash, lambat â—Ź Serangan: Denial of Service (DoS) attack (mulai banyak) Proteksi: backup, filtering router, firewall

- 12. Non-repudiation â—Ź Tidak dapat menyangkal (telah melakukan transaksi) â—Ź menggunakan digital signature / certificates â—Ź perlu pengaturan masalah hukum (bahwa digital signature sama seperti tanda tangan konvensional)

- 13. Access Control â—Ź Mekanisme untuk mengatur siapa boleh melakukan apa â—Ź biasanya menggunakan password, token â—Ź adanya kelas / klasifikasi pengguna dan data

- 14. Perlindungan Pengguna Pengetahuan Pengguna Komputer yang rendah akan Keamanan adalah POTENSI besar sebagai mangsa kejahatan Dibutuhkan Kepastian Hukum dan Kepedulian kita semua

- 15. Keamanan Lingkungan Internet Menciptakan Lingkungan Internet Sehat Pengetahuan berKomputer yang Sehat Pengetahuan berInternet yang Sehat

- 16. Pertahanan Pengguna Dinding Api Anti Virus / Malware dkk Sumber Internet Aman - Filtering Proxy - Filtering DNS dll

- 17. Penapisan Menggunakan DNS OpenDNS Nawala (nawala.id) DNS Bersih (dnsbersih.id)

- 20. Dasar DNSDasar DNS  Kita susah untuk menginat AngkaKita susah untuk menginat Angka  Komputer bekerja dengan angkaKomputer bekerja dengan angka  Pemetaan antara URL dan alamat IP dilayani oleh sebuahPemetaan antara URL dan alamat IP dilayani oleh sebuah service serverservice server  DNS servers mengerjakan tugas ini untuk menjembataniDNS servers mengerjakan tugas ini untuk menjembatani perbedaan keduanyaperbedaan keduanya  Sejarah DNS Server yang sudah pernah diakses tersimpanSejarah DNS Server yang sudah pernah diakses tersimpan dalam bentuk teks hostsdalam bentuk teks hosts  Setiap host terdapat informasi daftar peta alamat IP dan namaSetiap host terdapat informasi daftar peta alamat IP dan nama komputerkomputer  Was feasible in ARPANET timeWas feasible in ARPANET time  Scalability became an issueScalability became an issue IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi

- 21. DNSDNS  DNS berjalan di port 53DNS berjalan di port 53  Berjalan pada protokol UDPBerjalan pada protokol UDP  UDP adalah protocol dengan tingkat koneksi yangUDP adalah protocol dengan tingkat koneksi yang rendahrendah  DNS penggunakan distribusi database pada strukturDNS penggunakan distribusi database pada struktur hirarki pohonhirarki pohon  DNS CacheDNS Cache  Efisiensi kerja DNSEfisiensi kerja DNS  Positive cachingPositive caching  Negative cachingNegative caching IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi

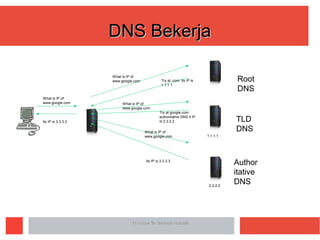

- 22. DNS BekerjaDNS Bekerja What is IP of www.google.com What is IP of www.google.com Try at .com its IP is 1.1.1.1 What is IP of www.google.com Try at google.com authoritative DNS it IP is 2.2.2.2 What is IP of www.google.com Its IP is 3.3.3.3 Its IP is 3.3.3.3 Root DNS TLD DNS Author itative DNS IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi 1.1.1.1 2.2.2.2

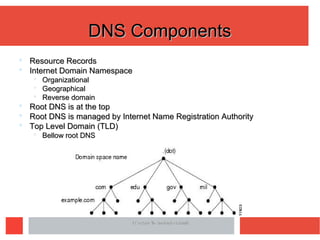

- 23. DNS ComponentsDNS Components  Resource RecordsResource Records  Internet Domain NamespaceInternet Domain Namespace  OrganizationalOrganizational  GeographicalGeographical  Reverse domainReverse domain  Root DNS is at the topRoot DNS is at the top  Root DNS is managed by Internet Name Registration AuthorityRoot DNS is managed by Internet Name Registration Authority  Top Level Domain (TLD)Top Level Domain (TLD)  Bellow root DNSBellow root DNS IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi

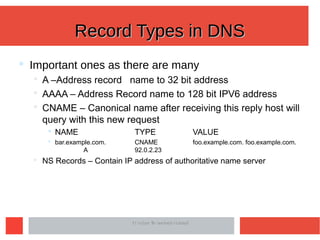

- 24. Record Types in DNSRecord Types in DNS  Important ones as there are many  A –Address record name to 32 bit address  AAAA – Address Record name to 128 bit IPV6 address  CNAME – Canonical name after receiving this reply host will query with this new request  NAME TYPE VALUE  bar.example.com. CNAME foo.example.com. foo.example.com. A 92.0.2.23  NS Records – Contain IP address of authoritative name server IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi

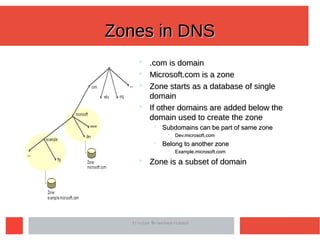

- 25. Zones in DNSZones in DNS  .com is domain.com is domain  Microsoft.com is a zoneMicrosoft.com is a zone  Zone starts as a database of singleZone starts as a database of single domaindomain  If other domains are added below theIf other domains are added below the domain used to create the zonedomain used to create the zone  Subdomains can be part of same zoneSubdomains can be part of same zone  Dev.microsoft.comDev.microsoft.com  Belong to another zoneBelong to another zone  Example.microsoft.comExample.microsoft.com  Zone is a subset of domainZone is a subset of domain IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi

- 26. Zone TransferZone Transfer  When a new DNS server is addedWhen a new DNS server is added  For high availability and fault tolerance reasonsFor high availability and fault tolerance reasons  It starts as a secondary DNS serverIt starts as a secondary DNS server  All zones hosted in primary are copied toAll zones hosted in primary are copied to secondarysecondary IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi

- 27. Setting DNS Bersih Mari kita perhatikan setting /home/ainul/Downloads/INDOSYSADMIN - Konfigurasi DNS Be Dan bisa diunduh di http://indosysadmin.com/index.php? content=konfigdnsbersih

- 28. TANYA JAWAB ?

- 29. TERIMA KASIH http://ainulhakim.com http://dnsbersih.id Ref IIT Indore © Neminath HubballiIIT Indore © Neminath Hubballi simpleblack18.files.wordpress.comsimpleblack18.files.wordpress.com

![Privacy

â—Ź Proteksi data [hak pribadi] yang sensitif

â—Ź Nama, tempat tanggal lahir, agama, hobby, penyakit yang

pernah diderita, status perkawinan

â—Ź Data pelanggan

â—Ź Sangat sensitif dalam e-commerce, healthcare

Serangan: sniffer

Proteksi: enkripsi](https://image.slidesharecdn.com/keamananinternetdengandns-150603011327-lva1-app6891/85/Keamanan-internet-dengan-dns-8-320.jpg)