Linux Day Orvieto: Analisi di una email, identifichiamo una minaccia!

- 1. LINUX DAY ORVIETO Analisi di una email, identifichiamo una minaccia! Linux Day 2020 LINUX DAY ORVIETO

- 2. Whoami + Phishing Analysis and Contrast @ D3Lab + Python Developer + Team Member @ BackBox Linux Andrea Draghetti

- 3. Phishing Il phishing è un tipo di truffa effettuata su Internet attraverso la quale un malintenzionato cerca di ingannare la vittima convincendola a fornire informazioni personali, dati finanziari o codici di accesso, fingendosi un ente affidabile in una comunicazione digitale. {Wikipedia}

- 4. Attacchi

- 5. SPF e DKIM SPF: Il protocollo SPF permette di certificare che lÔÇÖIP mittente ha effettivamente il diritto dÔÇÖinviare lÔÇÖemail.╠²Questo protocollo ├¿ usato per prevenire un uso fraudolento del nome di dominio e evitare che terzi fingano di usare il dominio. Questo protocollo ├¿ particolarmente efficace contro gli attacchi di phishing. DKIM: Il protocollo DKIM ├¿ un protocollo crittografico che si basa sullÔÇÖuso di chiavi pubbliche pubblicate nei tuoi DNS. Il protocollo ti permette di firmare le email con il nome di dominio, come se firmassi una lettera con la tua firma. Il destinatario dellÔÇÖemail ├¿ sicuro che sia stato il mittente lecito ad aver scritto lÔÇÖemail e che questa non ├¿ stata alterata durante la trasmissione. Questo protocollo ├¿ particolarmente efficace contro gli attacchi del tipo "man in the middleÔÇØ. Fonte: Sendinblue.com

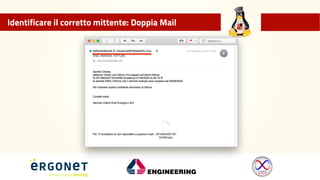

- 6. Identificare il corretto mittente Il mittente di una email potrebbe essere falsificato tramite le seguenti tecniche: Spoofarlo: Impersonare il dominio mittente se questo non sfrutta i nuovi protocolli SPF e DKIM Doppia Mail: Ovvero inserire nel campo nominativo una email anzich├® il nominativo testuale del mittente Typosquatting: Creare un dominio similare allÔÇÖoriginale per ingannare il destinatario

- 7. Identificare il corretto mittente: Doppia Mail

- 8. Identificare il corretto mittente: Typosquatting Originale: google.com Typosquat: ÔÇó gogle.com ÔÇó googl.com ÔÇó g00gle.com

- 10. CONCLUSIONE Photo by NeONBRAND on Unsplash

- 11. Q&A This presentation is licensed under a Creative Commons Attribution 4.0 International License.