GESTIONAREA RISCURILOR DE SECURITATE A INFORMAČIEI

- 1. ÂĐ 2013 InfoTrust Consulting. Toate drepturile rezervate. GESTIONAREA RISCURILOR DE SECURITATE A INFORMAČIEI 02 OCTOMBRIE 2013 Marin PrisÄcaru Tel: +373 22 882550 Email: marin.prisacaru@infotrust.md Web: www.infotrust.md

- 2. GESTIUNEA RISCURILOR DE SECURITATE ESTE ZONA DE EXPERTIZÄ CHEIE ExperienČÄ SC InfoTrust Consulting ï Servicii de consultanČÄ managerialÄ din 2009 ï Peste 20 de clienČi ÃŪn portofoliu ï Peste 30 de proiecte realizate ÃŪn consultanČÄ Či audite de securitate / TI, SMSI, BCP, ITSM, cerinČe pentru sisteme TI ExperienČÄ personalÄ ï Sunt ÃŪn domeniu de 10 ani ï CISA, CISM, CRISC ï CISM Worldwide Excellence Award 2010 ï ExperienČÄ de audit, supraveghere bancarÄ, management TI ï Peste 50 de misiuni de audit Či analizÄ la riscuri de securitate 3

- 3. A FOST REALIZATÄ O CHESTIONARE PE EČANTION ČINTÄ 4 55 respondenČi 42 organizaČii Sectorul guvernamental: 36 respondenČi 28 organizaČii Sectorul bancar: 19 respondenČi 13 organizaČii 15 Responsabili de securitatea TI 18 Responsabili de sisteme TI 19 ConducÄtori 2 (nedeterminat) Maturitatea abordÄrii pentru securitatea informaČiei

- 4. SUBIECTE EXTRASE DIN CHESTIONAR ï Perceperea importanČei securitÄČii informaČiei ï ConČtientizarea ameninČÄrilor de securitate ï Cum ne asigurÄm cÄ suntem protejaČi ï Cum selectÄm mÄsurile de protecČie ï Cum gestiunea riscurilor face lucrurile mai bune 5

- 5. IMPORTANČA SECURITÄČII INFORMAČIEI Din chestionar: ï âConsideraČi cÄ organizaČia DumneavoastrÄ acordÄ suficientÄ importanČÄ securitÄČii informaČiei?â 6 Sectorul guvernamental Sectorul bancar DA â 46% DA â 74% NU â 43% NU â 26% Nu stiu â 11% Nu stiu â 0% ï âCum apreciaČi nivelul de maturitate al organizaČiei pe urmÄtoarele zone:â Sectorul guvernamental Sectorul bancar Bine Či Foarte bine â 63% Bine Či Foarte bine â 84% RÄu Či Foarte rÄu â 37% RÄu Či Foarte rÄu â 16%

- 6. IMPORTANČA SECURITÄČII INFORMAČIEI Din experienČa noastrÄ: ï Perceperea importanČei securitÄČii informaČiei este diferitÄ la nivel de sector Či la nivelul organizaČiilor din acelaČi sector ï ImportanČa securitÄČii informaČiei trebuie sÄ fie direct proporČionalÄ rolului informaČiei Či al tehnologiei pentru afacerea organizaČiei. Factori pentru a fi consideraČi ï Suport managerial ï Comunicare ï ConČtientizare 7

- 7. CONČTIENTIZARE Din chestionar: ï âCea mai popularÄ practicÄ (din cele menČionate) aplicatÄ de organizaČia DumneavoastrÄ pentru a se asigura cÄ salariaČii organizaČiei au un comportament adecvat la accesarea Či utilizarea informaČiei, este:â 8 OpČiuni Sectorul guvernamental Sectorul bancar Aprobarea regulilor de utilizare acceptabilÄ 35% 0% SancČionarea disciplinarÄ pentru ÃŪncÄlcÄri 12% 0% Implementarea programelor de instruire salariaČi Či conČtientizare 35% 79% Blocarea accesului la informaČie 18% 21%

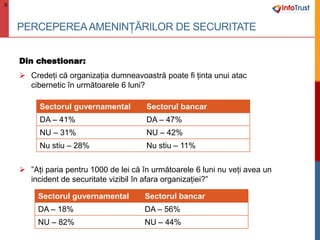

- 8. PERCEPEREAAMENINČÄRILOR DE SECURITATE Din chestionar: ï CredeČi cÄ organizaČia dumneavoastrÄ poate fi Činta unui atac cibernetic ÃŪn urmÄtoarele 6 luni? 9 Sectorul guvernamental Sectorul bancar DA â 41% DA â 47% NU â 31% NU â 42% Nu stiu â 28% Nu stiu â 11% ï âAČi paria pentru 1000 de lei cÄ ÃŪn urmÄtoarele 6 luni nu veČi avea un incident de securitate vizibil ÃŪn afara organizaČiei?â Sectorul guvernamental Sectorul bancar DA â 18% DA â 56% NU â 82% NU â 44%

- 9. Din experienČa noastrÄ: ï Orice organizaČie ce deČine sisteme TI poate fi Činta unui atac cibernetic ï Se produce migrarea de la conceptul âmie nu mi se poate ÃŪntÃĒmplaâ ï A fi tina unui atac, nu ÃŪnseamnÄ implicit cÄ acesta va reuČi Factori pentru a fi consideraČi ï Acceptare ï PregÄtire ï Detectare ï ReacČie planificatÄ 10 PERCEPEREAAMENINČÄRILOR DE SECURITATE

- 10. CUM NE ASIGURÄM CÄ SUNTEM PROTEJAČI Din chestionar: ï âCea mai popularÄ practicÄ (din cele menČionate) aplicatÄ de organizaČia DumneavoastrÄ pentru a se asigura cÄ serviciile electronice accesate de utilizatori din afara organizaČiei sunt securizate, este:â 11 OpČiuni Sectorul guvernamental Sectorul bancar Responsabilizarea furnizorilor de soluČii 11% 0% Responsabilizarea echipei TI interne 66% 53% Efectuarea auditÄrilor de securitate independente 14% 16% Stabilirea planurilor de gestiune a riscurilor de securitate 9% 31%

- 11. Din experienČa noastrÄ: ï Atitudine reactivÄ pentru securitatea informaČiei ï Analiza riscurilor (documentatÄ) ÃŪn scop de conformare ï FuncČia de asigurare e delegatÄ preponderent cÄtre TI ï Este creatÄ Či creČte rolul funcČiei de audit TI ï CreČte cererea pentru servicii profesionale externalizate Factori pentru a fi consideraČi ï Atitudine proactivÄ ï Alocarea resurselor potrivite ï Revizuire Či ÃŪmbunÄtÄČire 12 CUM NE ASIGURÄM CÄ SUNTEM PROTEJAČI

- 12. CUM SELECTÄM MÄSURILE DE PROTECČIE Din chestionar: ï âCare sunt cele mai frecvente practici aplicate de organizaČia DumneavoastrÄ pentru selectarea mÄsurilor de securitate ce trebuie sÄ fie implementate?â Sunt aplicate ÃNTOTDEAUNA urmÄtoarele practici: 13 OpČiuni Sectorul guvernamental Sectorul bancar Considerarea incidentelor de securitate produse 43% 79% Considerarea cerinČelor de reglementare 32% 79% Urmarea recomandÄrilor furnizorilor de soluČii 32% 32% Considerarea rezultatelor analizei la riscuri 30% 89% Considerarea rezultatelor auditÄrilor de securitate 37% 79% Este sarcina administratorilor de sisteme TI 52% 26%

- 13. Din experienČa noastrÄ: ï Orientarea spre mÄsuri tehnice de securitate ï Abordare insularÄ a mÄsurilor de securitate vs integrat / multi layered ï Delegare excesivÄ cÄtre responsabilii de sisteme TI ï Conexiune insuficientÄ ÃŪntre mÄsurile de securitate Či obiectivele de control (IT, dar Či business orientate) Factori pentru a fi consideraČi ï Analiza la riscuri ï Decizii risc orientate ï Abordare sistemicÄ ÃŪn raport cu obiectivele de control ï Cost-eficienČÄ 14 CUM SELECTÄM MÄSURILE DE PROTECČIE

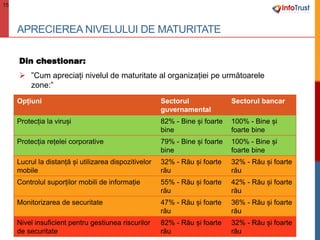

- 14. APRECIEREA NIVELULUI DE MATURITATE Din chestionar: ï âCum apreciaČi nivelul de maturitate al organizaČiei pe urmÄtoarele zone:â 15 OpČiuni Sectorul guvernamental Sectorul bancar ProtecČia la viruČi 82% - Bine Či foarte bine 100% - Bine Či foarte bine ProtecČia reČelei corporative 79% - Bine Či foarte bine 100% - Bine Či foarte bine Lucrul la distanČÄ Či utilizarea dispozitivelor mobile 32% - RÄu Či foarte rÄu 32% - RÄu Či foarte rÄu Controlul suporČilor mobili de informaČie 55% - RÄu Či foarte rÄu 42% - RÄu Či foarte rÄu Monitorizarea de securitate 47% - RÄu Či foarte rÄu 36% - RÄu Či foarte rÄu Nivel insuficient pentru gestiunea riscurilor de securitate 82% - RÄu Či foarte rÄu 32% - RÄu Či foarte rÄu

- 15. GESTIUNEA RISCURILOR DE SECURITATE 16 Stabilire context Inventariere Či clasificare resurse TI Planificare analizÄ la riscuri AnalizÄ Či evaluare riscuri Tratarea riscurilor Monitorizare Či ÃŪmbunÄtÄČire continuÄ Din experienČa noastrÄ:

- 16. ANALIZA RISCURILOR DE SECURITATE 17 Din experienČa noastrÄ:

- 17. Din experienČa noastrÄ: 1. StabiliČi prioritÄČi 2. ČineČi lucrurile simple 3. ConectaČi securitatea la business 4. AplicaČi âSecurity by designâ pentru tot ce e nou 5. ImplementaČi securitatea de bazÄ (principiul pareto) 6. ImplementaČi analiza la riscuri 7. Securitatea â Tehnologie 8. ConČtientizare Či comunicare 9. Pentru GOV.MD â acČionaČi ÃŪn comun 18 RECOMANDÄRI

- 18. VOM PUTEA FACE FAČÄ ČI AMENINČÄRILOR CIBERNETICE 19 KEEP STRONG MOLDOVA

- 19. MULČUMESC 20 Marin PrisÄcaru Tel: +373 22 882550 Mob: + 373 69 010448 Email: marin.prisacaru@infotrust.md Web: www.infotrust.md