Nuova ECDL - Modulo Online Essentials n.2

- 1. Nuova ECDL Online Essentials - Comunicazione elettronica ŌĆō Unit├Ā Didattica 2 a cura del Team Informatica OpenSource Sito Web https://www.corsi-on-line.it Posta elettronica, Instant Messaging

- 2. 3.2.2 Individuare i fattori che determinano la credibilit├Ā di un sito web, quali autore, riferimenti, aggiornamento del contenuto Una delle problematiche dei siti web ├© lŌĆÖattendibilit├Ā dello stesso, il grado di fiducia che il sito offre agli utenti; Per poter essere un sito attendibile oltre che affidabile occorre verificare se nel footer o nellŌĆÖintestazione del sito siano presenti riferimenti allŌĆÖautori, e anche ogni quanto tempo viene aggiornato

- 3. 3.2.3 Riconoscere lŌĆÖadeguatezza delle informazioni online per un determinato tipo di pubblico. Il sito web oltre che essere attendibile e garantire un rapporto di fiducia con gli utenti deve garantire lŌĆÖadeguatezza dei contenuti disponibili; Ad esempio un sito che scrive articoli sul fitness e lŌĆÖattivit├Ā fisica in generale dovrebbe contenere articoli e contenuti che possiedano un fondamento scientifico, oltre che essere scritti da soggetti che sono certificati essere soggetti che lavorano nel mondo sportivo e del fitness in generale.

- 4. 3.3.1 Definire i termini copyright, propriet├Ā intellettuale. Comprendere la necessit├Ā di riconoscere le fonti e/o di richiedere lŌĆÖautorizzazione allŌĆÖuso quando necessario. ŌĆó Il copyright ├© il diritto dellŌĆÖautore di articoli, opere ad essere tutelati dal plagio, dalla copia e dalla diffusione in modo difforme delle sue opere di intelletto e di ingegno; ŌĆó LŌĆÖuso di materiale protetto da copyright registrato quindi presso unŌĆÖautorit├Ā garante in Italia la SIAE, deve essere preventivamente autorizzato da chi detiene la propriet├Ā intellettuale e ad esso occorre anche esplicitare lo scopo dellŌĆÖuso delle sue opere (commerciale o sena scopo di lucro=.

- 5. 3.3.2 Conoscere i principali diritti e obblighi di chi detiene i dati, secondo la legislazione sulla protezione dei dati personali in Italia. ŌĆó Un altro aspetto importante che oggi investe la rete e i suoi servizi ├© lŌĆÖaspetto del trattamento dei dati personali degli utenti che fruiscono di siti web e servizi su Internet; ŌĆó Il quadro normativo italiano con il D.lgs. 196/2003 indica una prima serie di obblighi da parte dei gestori dei siti web e dei servizi Internet in generale e anche degli Enti che trattano dati personali dei cittadini; ŌĆó Il quadro normativo ├© stato rafforzato con lŌĆÖentrata in vigore del GDPR EU 679(2016 add├¼ 15 Maggio 2018; ŌĆó La normativa europea ha inteso rafforzare i diritti degli utenti rispetto al trattamento dei dati personali che deve essere minimo, sicuro e reversibiie; ŌĆó Il cittadino ha il diritto in ogni momento di richiedere la cancellazione degli stessi, e/o la modifica; ŌĆó Inoltre il gestore ├© tenuto a rilasciare unŌĆÖinformativa del trattamento che spighi gli scopi di utilizzo dei suoi dati (finalit├Ā del trattamento); ŌĆó LŌĆÖinformativa deve essere letta e approvata dallŌĆÖutente;

- 6. 4.1.1 Comprendere il concetto di comunit├Ā online (virtuale). Identificarne degli esempi, quali siti web di reti sociali, forum Internet, conferenze web, chat, videogiochi online. ŌĆó AllŌĆÖinizio degli anni 2000 erano presenti in rete Newsgruop e Chat tematiche per la creazione di comunit├Ā di utenti online; ŌĆó LŌĆÖavvento delle reti sociali primo fra tutti Facebook ha introdotto dei nuovi sistemi online per la creazione di comunit├Ā online; ŌĆó Esistono anche forum comunit├Ā online dove gli utenti discutono di tematiche specifiche (topic) e i loro messaggi spesso sono moderati (devono essere revisionati da un amministratore prima della pubblicazione);

- 7. 4.1.2 Illustrare le modalit├Ā con cui gli utenti possono pubblicare e condividere contenuti online: blog, microblog, podcast, immagini, audio e videoclip ŌĆó Una rete sociale prevede lŌĆÖaccesso autenticato degli utenti; ŌĆó LŌĆÖutente loggato pu├▓ pubblicare contenuti di varia natura; ŌĆó LŌĆÖutente che pubblica i contenuti pu├▓ decidere a quale fascia di utenti consentire lŌĆÖaccesso al contenuto; ŌĆó Ad esempio allŌĆÖinterno di un blog ├© possibile pubblicare i contenuti e rendere gli stessi contenuti accessibili a tutti opporre solo ad utenti registrati preventivamente sullo stesso blog;

- 8. 4.1.3 Conoscere le modalit├Ā con cui proteggersi durante le attivit├Ā nelle comunit├Ā online: definire le impostazioni di privacy in modo adeguato, limitare la disponibilit├Ā delle informazioni personali, usare messaggi privati quando ├© opportuno, disattivare le informazioni di geolocalizzazione, bloccare/segnalare utenti sconosciuti. ŌĆó LŌĆÖuso massivo di reti sociali e di servizi quali blog forum anche da dispositivi mobili ha comportato che lŌĆÖutente ├© tenuto ad impostare alcune regole sulla sua privacy; ŌĆó LŌĆÖutente deve stabilire quali informazioni pubblicare sia di carattere personale o legati al tracciamento delle sue abitudini; ŌĆó Un utente che possiede uno smartphone e abilita la geolocalizzazione, approva il tracciamento delle sue abitudini durante gli spostamento come ad esempio in quale ristorante utilizza, quali luoghi visita, quali acquisti effettua; ŌĆó LŌĆÖutente deve acquisire consapevolezza della potenza degli strumenti che possiede e deve gestire il livello di accesso alla sua privacy per una sua corretta tutela;

- 9. Strumenti di comunicazione Istant Messaging Posta Elettronica

- 10. 4.2.1 Comprendere il termine ŌĆ£IMŌĆØ (Instant Messaging). 4.2.2 Comprendere i termini ŌĆ£SMSŌĆØ (Short Message Service), ŌĆ£MMSŌĆØ (Multimedia Message Service). 4.2.3 Comprendere il termine ŌĆ£VoIPŌĆØ (Voice Over Internet Protocol). ŌĆó SMS ├© un messaggio di testo ASCII inviato tramite cellulare; ŌĆó MMS ├© un messaggio che pu├▓ contenere anche files multimediali inviato sempre tramite cellulare; ŌĆó Il Voip ├© Voice Over IP ovvero servizio di telefonia su Internet; ad esempio gli impianti in fibra ottica di casa e uffici veicolano il traffico telefonico vocale mediante Internet

- 11. Comprender il termine e-mail e conoscere i suoi impieghi principali. ’ü« La posta elettronica permette la comunicazione a distanza fra le persone ’ü« EŌĆÖ possibile in pochi minuti inviare un messaggio con foto, documenti, e altri documenti da una parte allŌĆÖaltra del pianeta; ’ü« La comunicazione via posta elettronica oggi ha anche valore legale (posta certificata, firma digitale) ’ü« Con le e-email si ├© in contatto costante con le persone che conosciamo.

- 12. 4.2.4 Riconoscere il modo migliore di utilizzare la comunicazione elettronica: essere accurati e sintetici, indicare con chiarezza lŌĆÖoggetto della comunicazione, non rivelare dettagli personali se non necessario, non diffondere materiale inappropriato, eseguire un controllo ortografico sul contenuto. ŌĆó La comunicazione elettronica anche se allŌĆÖapparenza ├© informale, in alcuni ambiti per esempio tra amici e familiari, riveste un carattere ufficiale nel momento in cui ├© utilizzata a scopi lavorativi e/o aziendali; ŌĆó ├ł importante esplicitare in modo chiaro lŌĆÖoggetto della comunicazione, e non inviare informazioni non necessarie anche alle persone fidate quando si utilizzano strumenti elettronici di comunicazione;

- 13. 3.2.1 Comprendere lŌĆÖimportanza di valutare criticamente le informazioni online. Comprendere lo scopo di diversi tipi di siti, quali informazione, intrattenimento, opinioni, vendita Internet ├© lŌĆÖinfrastruttura che offre ai suoi utenti dei servizi di varia natura quali: ŌĆó Siti di informazione quali giornali online, blog specializzati, riviste, ecc. ŌĆó Piattaforme di intrattenimento come siti per la fruizione di video e musica, o per il gioco online ŌĆó Siti di E-Commerce per la vendita di prodotti e servizi sia a consumatori che ad aziende (B2C e B2B); ŌĆó Siti Social e Forum per lo scambio di idee, opinioni, e per la divulgazione di cotennuti personali

- 14. 4.3.1 Comprendere il termine ŌĆ£e-mailŌĆØ e conoscere i suoi impieghi principali. 4.3.2 Capire come ├© strutturato un indirizzo di posta elettronica ŌĆó Con il termine e-mail si indica un messaggio elettronico inviato tramite la rete Internet secondo quelli che sono gli standard di protocollo previsti; ŌĆó Infatti il protocollo SMTP ├© il protocollo standard per la trasmissioni di messaggi di posta elettronica; ŌĆó EŌĆÖ definita posta elettronica perch├® riproduce in modo uguale le modalit├Ā di spedizione di posta ordinaria solo in digitale;

- 15. 4.3.1 Comprendere il termine ŌĆ£e-mailŌĆØ e conoscere i suoi impieghi principali. 4.3.2 Capire come ├© strutturato un indirizzo di posta elettronica ’ü« nome_utente@dominio.it ’ü« La parte a sinistra della ŌĆ£chiocciola @ŌĆØ rappresenta un identificativo della persona o un suo pseudonimo. ’ü« La parte a destra rappresenta il fornitore del servizio ŌĆ£dominioŌĆØ che deve seguire le regole di scrittura dei domini dettati dal NIC. ’ü« Gli indirizzi email possono contenere caratteri alfabetici, numerici e solo i segni ŌĆ£- _ . ŌĆ£

- 16. Comprendere i principali vantaggi dei messaggi istantanei (IM) quali: comunicazione in tempo reale, sapere quali contatti sono in linea, economicit├Ā, possibilit├Ā di trasferire file. ’ü« LŌĆÖInstant Messaging permette di comunicare istantaneamente con gli amici e di avere i contatti sempre disponibili per verificare in linea se si ├© connessi. Attraverso lŌĆÖinstant messaging ├© possibile inviare files istantaneamente ai nostri interlocutori. ’ü« Ciascun utente ├© identificato in rete mediante un nickname ŌĆ£nomignoloŌĆØ.

- 17. 4.3.5 Essere consapevole della possibilit├Ā di ricevere messaggi fraudolenti o non richiesti. Saper riconoscere un tentativo di phishing. 4.3.6 Comprendere il termine ŌĆ£phishingŌĆØ ’ü« Spesso per email possono arrivare messaggi indesiderati come richieste di denaro, vincite a fantomatiche lotterie SPAM (spazzatura). ’ü« Spesso fra queste e-mail sono inviati messaggi di che chiedono a nome di banche, poste di inserire i nostri codici di accesso o i nostri dati. Sono tutti tentativi di phishing (furto di dati personali) ’ü« Un buon programma di antispam spesso incluso in un antivirus aiuta a proteggerci da questi messaggi indesiderati.

- 18. 4.3.3 - Conoscere il pericolo di infettare il computer con virus aprendo messaggi sconosciuti o allegati presenti nei messaggi LŌĆÖe-mail pu├▓ contenere anche allegati ovvero documenti che si vogliono inviare insieme al messaggio. Spesso tramite questi allegati se non abbiamo un programma di antivirus aggiornato il nostro computer pu├▓ essere infettato da un virus, spesso con effetti dannosi per il nostro software e cosa peggiore per i nostri dati.

- 19. Sapere cosa ├© una firma digitale. NellŌĆÖe-mail possiamo autenticarle con la firma digitale per essere sicuri che il mittente sia autentico. La firma digitale si acquisisce con un certificato. EŌĆÖ necessario dotarsi di certificato digitale da importare nel programma.

- 20. Comprendere i vantaggi della posta elettronica, quali: rapidit├Ā di consegna, economicit├Ā, possibilit├Ā di usare la posta elettronica in luoghi diversi attraverso account basati su siti web. ’ü« La Comunicazione a distanza mediante email ├© veloce ed economica ’ü« Internet mette in comunicazione utenti distanti anche migliaia di Km ’ü« Oggi la posta elettronica ├© anche certificata e quindi ha valore legale.

- 21. Comprendere lŌĆÖimportanza della netiquette (galateo della rete): descrizione accurata dellŌĆÖoggetto dei messaggi di posta elettronica, concisione nelle risposte, controllo ortografico della posta in uscita. Nella scrittura di messaggi ├© importante inserire lŌĆÖoggetto ovvero lŌĆÖargomento della lettera, essere sintetici nelle risposte, e soprattutto effettuare il controllo ortografico nella posta che desideriamo inviare ad altri utenti posta in uscita.

- 22. Essere consapevoli dei possibili problemi durante lŌĆÖinvio di file allegati, quali: limiti alle dimensioni del file, limitazioni sui tipi di file (ad esempio, file eseguibili). La posta elettronica consente lo scambio di informazioni e di files fra utenti e quindi ├© uno dei veicoli principali di infezione da virus. Molti fornitori bloccano allegati eseguibili, batch per evitare la trasmissione di virus da parte di utenti inconsapevoli di avere virus sul pc.

- 23. 4.3.4 - Comprendere la differenza tra i campi ŌĆ£AŌĆØ, ŌĆ£Copia conoscenzaŌĆØ (Cc), ŌĆ£Copia nascostaŌĆØ (Ccn). Nella scrittura del messaggio di posta elettronica ├© opportuno fornire le seguenti informazioni: Campo A destinatari del messaggio Campo CC destinatari che ricevono una copia per conoscenza Campo CCN elenco di destinatari che non vedranno il messaggio anche se inclusi in liste di distribuzione.

- 24. 5.1.1 Accedere ad un account di posta elettronica. ŌĆó LŌĆÖaccesso ad una casella di posta pu├▓ avvenire in due modi: ŌĆó Utilizzando la webmail come ad esempio si fa con Google Mail (Gmail) ŌĆó Avendo nel proprio computer un software di posta elettronico configurato (Mail, Live Mail, Outlook, Mozilla Thunderbird); ŌĆó In entrambi i casi occorre una coppia di credenziali di accesso username/password; ŌĆó Per utilizzare sul proprio calcolatore il client di posta occorre configurarlo preventivamente;

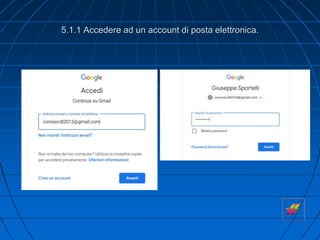

- 25. 5.1.1 Accedere ad un account di posta elettronica. Per accedere via web alla posta Gmail aprire il Browser e attivare il link Gmail Nel passo successivo sono richieste le credenziali username ovvero il propri indirizzo email e la password;

- 26. 5.1.1 Accedere ad un account di posta elettronica.

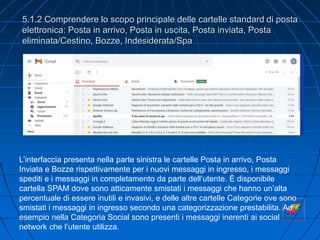

- 27. 5.1.2 Comprendere lo scopo principale delle cartelle standard di posta elettronica: Posta in arrivo, Posta in uscita, Posta inviata, Posta eliminata/Cestino, Bozze, Indesiderata/Spa LŌĆÖinterfaccia presenta nella parte sinistra le cartelle Posta in arrivo, Posta Inviata e Bozze rispettivamente per i nuovi messaggi in ingresso, i messaggi spediti e i messaggi in completamento da parte dellŌĆÖutente. ├ł disponibile cartella SPAM dove sono atticamente smistati i messaggi che hanno unŌĆÖalta percentuale di essere inutili e invasivi, e delle altre cartelle Categorie ove sono smistati i messaggi in ingresso secondo una categorizzazione prestabilita. Ad esempio nella Categoria Social sono presenti i messaggi inerenti ai social network che lŌĆÖutente utilizza.

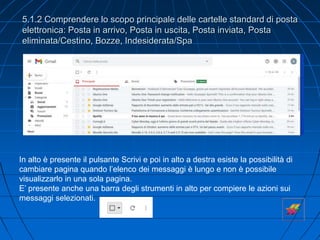

- 28. 5.1.2 Comprendere lo scopo principale delle cartelle standard di posta elettronica: Posta in arrivo, Posta in uscita, Posta inviata, Posta eliminata/Cestino, Bozze, Indesiderata/Spa In alto ├© presente il pulsante Scrivi e poi in alto a destra esiste la possibilit├Ā di cambiare pagina quando lŌĆÖelenco dei messaggi ├© lungo e non ├© possibile visualizzarlo in una sola pagina. EŌĆÖ presente anche una barra degli strumenti in alto per compiere le azioni sui messaggi selezionati.

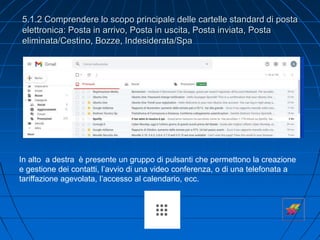

- 29. 5.1.2 Comprendere lo scopo principale delle cartelle standard di posta elettronica: Posta in arrivo, Posta in uscita, Posta inviata, Posta eliminata/Cestino, Bozze, Indesiderata/Spa In alto a destra ├© presente un gruppo di pulsanti che permettono la creazione e gestione dei contatti, lŌĆÖavvio di una video conferenza, o di una telefonata a tariffazione agevolata, lŌĆÖaccesso al calendario, ecc.

- 30. Funzionalit├Ā aggiuntive Le funzioni collegate a Google Mail sono: ŌĆóContatti; ŌĆóCalendario; ŌĆóMeet

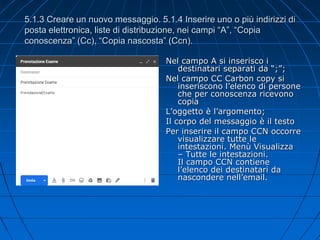

- 31. 5.1.3 Creare un nuovo messaggio. 5.1.4 Inserire uno o pi├╣ indirizzi di posta elettronica, liste di distribuzione, nei campi ŌĆ£AŌĆØ, ŌĆ£Copia conoscenzaŌĆØ (Cc), ŌĆ£Copia nascostaŌĆØ (Ccn). Nel campo A si inserisco i destinatari separati da ŌĆ£;ŌĆØ; Nel campo CC Carbon copy si inseriscono lŌĆÖelenco di persone che per conoscenza ricevono copia LŌĆÖoggetto ├© lŌĆÖargomento; Il corpo del messaggio ├© il testo Per inserire il campo CCN occorre visualizzare tutte le intestazioni. Men├╣ Visualizza ŌĆō Tutte le intestazioni. Il campo CCN contiene lŌĆÖelenco dei destinatari da nascondere nellŌĆÖemail.

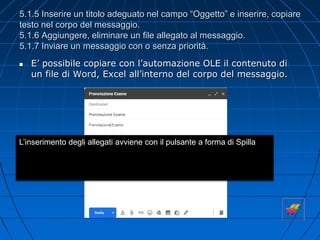

- 32. 5.1.5 Inserire un titolo adeguato nel campo ŌĆ£OggettoŌĆØ e inserire, copiare testo nel corpo del messaggio. 5.1.6 Aggiungere, eliminare un file allegato al messaggio. 5.1.7 Inviare un messaggio con o senza priorit├Ā. ’ü« EŌĆÖ possibile copiare con lŌĆÖautomazione OLE il contenuto di un file di Word, Excel allŌĆÖinterno del corpo del messaggio. LŌĆÖinserimento degli allegati avviene con il pulsante a forma di Spilla

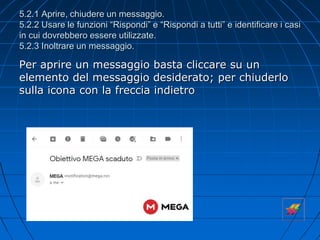

- 33. 5.2.1 Aprire, chiudere un messaggio. 5.2.2 Usare le funzioni ŌĆ£RispondiŌĆØ e ŌĆ£Rispondi a tuttiŌĆØ e identificare i casi in cui dovrebbero essere utilizzate. 5.2.3 Inoltrare un messaggio. Per aprire un messaggio basta cliccare su un elemento del messaggio desiderato; per chiuderlo sulla icona con la freccia indietro

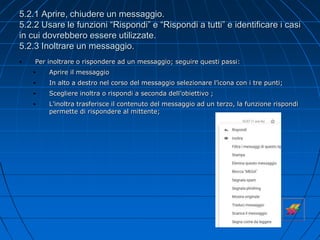

- 34. 5.2.1 Aprire, chiudere un messaggio. 5.2.2 Usare le funzioni ŌĆ£RispondiŌĆØ e ŌĆ£Rispondi a tuttiŌĆØ e identificare i casi in cui dovrebbero essere utilizzate. 5.2.3 Inoltrare un messaggio. ŌĆó Per inoltrare o rispondere ad un messaggio; seguire questi passi: ŌĆó Aprire il messaggio ŌĆó In alto a destro nel corso del messaggio selezionare lŌĆÖicona con i tre punti; ŌĆó Scegliere inoltra o rispondi a seconda dellŌĆÖobiettivo ; ŌĆó LŌĆÖinoltra trasferisce il contenuto del messaggio ad un terzo, la funzione rispondi permette di rispondere al mittente;

- 35. Usare uno strumento di controllo ortografico e correggere gli errori di ortografia. 5.1.7 - Inviare un messaggio, inviare un messaggio con alta/bassa priorit├Ā. ’ü« Strumenti ŌĆō Controllo Ortografia e grammatica oppure F7 dalla tastiera. ’ü« Per invia un messaggio men├╣ File invia messaggio o pulsante invia. ’ü« Creare un nuovo messaggio e dalla barra delle categorie scegliere Priorit├Ā o Alta Priorit├Ā.

- 36. 5.2.4 Aprire, salvare un allegato su un disco. 5.2.5 Visualizzare lŌĆÖanteprima di stampa di un messaggio, stamparlo usando le opzioni di stampa disponibili. ŌĆó Per apre un allegato occorre cliccare sul nome del file e salvare o visualizzare lŌĆÖallegato; ŌĆó Per stampare il messaggio occorre cliccare sullŌĆÖicona della stampante in alto a destra sul testo del messaggio;

- 37. 5.3.1 Usare le funzioni disponibili di Guida in linea del programma. 5.3.2 Mostrare, nascondere le barre degli strumenti. Minimizzare, ripristinare la barra multifunzione. ŌĆó Per accedere alla guida in linea cliccare sullŌĆÖicona a forma di punto di domanda in alto a destra nellŌĆÖinterfaccia; ŌĆó Per nascondere e/o mostrare la barra degli strumenti questa funzione non ├© disponibile in Google Mail;

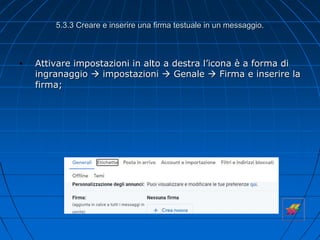

- 38. 5.3.3 Creare e inserire una firma testuale in un messaggio. ŌĆó Attivare impostazioni in alto a destra lŌĆÖicona ├© a forma di ingranaggio ’āĀ impostazioni ’āĀ Genale ’āĀ Firma e inserire la firma;

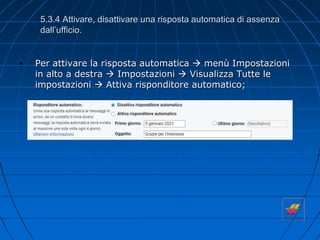

- 39. 5.3.4 Attivare, disattivare una risposta automatica di assenza dallŌĆÖufficio. ŌĆó Per attivare la risposta automatica ’āĀ men├╣ Impostazioni in alto a destra ’āĀ Impostazioni ’āĀ Visualizza Tutte le impostazioni ’āĀ Attiva risponditore automatico;

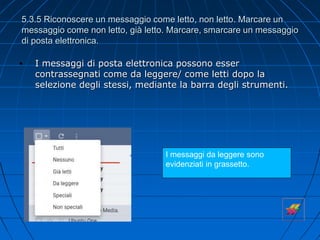

- 40. 5.3.5 Riconoscere un messaggio come letto, non letto. Marcare un messaggio come non letto, gi├Ā letto. Marcare, smarcare un messaggio di posta elettronica. ŌĆó I messaggi di posta elettronica possono esser contrassegnati come da leggere/ come letti dopo la selezione degli stessi, mediante la barra degli strumenti. I messaggi da leggere sono evidenziati in grassetto.

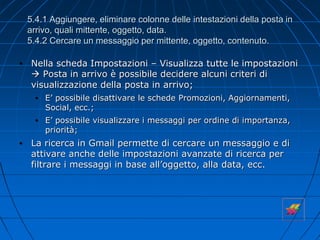

- 41. 5.4.1 Aggiungere, eliminare colonne delle intestazioni della posta in arrivo, quali mittente, oggetto, data. 5.4.2 Cercare un messaggio per mittente, oggetto, contenuto. ŌĆó Nella scheda Impostazioni ŌĆō Visualizza tutte le impostazioni ’āĀ Posta in arrivo ├© possibile decidere alcuni criteri di visualizzazione della posta in arrivo; ŌĆó EŌĆÖ possibile disattivare le schede Promozioni, Aggiornamenti, Social, ecc.; ŌĆó EŌĆÖ possibile visualizzare i messaggi per ordine di importanza, priorit├Ā; ŌĆó La ricerca in Gmail permette di cercare un messaggio e di attivare anche delle impostazioni avanzate di ricerca per filtrare i messaggi in base allŌĆÖoggetto, alla data, ecc.

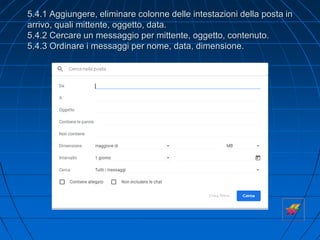

- 42. 5.4.1 Aggiungere, eliminare colonne delle intestazioni della posta in arrivo, quali mittente, oggetto, data. 5.4.2 Cercare un messaggio per mittente, oggetto, contenuto. 5.4.3 Ordinare i messaggi per nome, data, dimensione.

- 43. 5.4.4 Creare, eliminare una etichetta/cartella di posta. Spostare messaggi in una etichetta/cartella. ŌĆó Le etichette in Gmail sono come delle cartelle che permettono lo smistamento dei messaggi in base ad una classificazione scelta dallŌĆÖutente. ŌĆó Per creare un etichetta occorre selezionare il link crea etichetta sulla sinistra dellŌĆÖinterfaccia di Gmail, poi digitare il nome dellŌĆÖetichetta; ŌĆó Per attribuire unŌĆÖetichetta specifica a dei messaggi, occorre selezionare i messaggi e poi dalla barra degli strumenti in alto scegliere il pulsante a forma di cartellina; ŌĆó Scegliere lŌĆÖetichetta e confermare;

- 44. 5.4.5 Eliminare un messaggio. Recuperare un messaggio eliminato. 5.4.6 Svuotare il cestino/cartella posta eliminata. 5.4.7 Spostare un messaggio, togliere un messaggio dalla posta indesiderata/spam. ŌĆó Per eliminare i messaggi occorre selezionare quelli interessati; ŌĆó Premere il pulsante a forma di cestino; ŌĆó EŌĆÖ sempre possibile recuperare i messaggi sia dal cestino che dalla cartella Spam; ŌĆó I messaggi cancellati dalla cartella Cestino e/o SPAM sono non recuperabili; ŌĆó EŌĆÖ possibile contrassegnare un messaggio come SPAM utilizzano lŌĆÖicona con il punto esclamativo!

- 45. Calendario e Contatti Nuova ECDL ŌĆō Online Essentials A cura del Team Informatica OpenSource https://www.corsi-on-line.it

- 46. 5.5.1 Creare, eliminare, aggiornare una riunione in un calendario. 5.5.2 Aggiungere invitati, risorse ad una riunione in un calendario. Eliminare invitati, risorse da una riunione in un calendario Selezionare lŌĆÖicona del calendario; Scegliere la data dal calendario, e selezionare il pulsante crea;

- 48. 5.5.3 Accettare, rifiutare un invito. ŌĆó Inserisco le informazioni del nuovo evento del calendario; ŌĆó Scegliere se associare una video conferenza; ŌĆó Aggiungere contatti se necessario ovvero persone a cui inviare lŌĆÖinvito; ŌĆó Confermare con Invia; ŌĆó Google invia un invito agli utenti coinvolti, i quali a loro volta possono accettare e/o rifiutare

- 49. GRAZIE ! Fine Unit├Ā Didattica 2 ŌĆō Modulo Online Essentials ŌĆō Nuova ECDL