Responsible Disclosure - For Dutch ISACA chapter

- 1. ISACA ISACA Round Table Februari 2016 RESPONSIBLE DISCLOSURE

- 2. ISACA WHOAMI Frank Breedijk ŌĆó Security Officer at Schuberg Philis ŌĆó Author of Seccubus ŌĆó Blogger for CupFigther.net Email fbreedijk@schubergphilis.com Twitter @Seccubus Blog http://cupfighter.net Project http://www.seccubus.com Company http://www.schubergphilis.com photograph by Arthur van Schendel

- 3. ISACA Wat zou u willen dat u buurman doet? a) Bij u binnenstappen en uw huis leeghalen b) Een afdruk maakt van uw sleutels a) Voor eigen gebruik b) Om door te verkopen aan een crimineel c) Niets d) Bij u binnenstappen om te kijken of u thuis bent en u te attenderen op uw vergeten sleutels Formeel is alleen optie c (en mogelijk b) legaal IS DIT U OOIT OVERKOMEN?

- 4. ISACA Een ŌĆśhackerŌĆÖ vind een (mogelijke) kwetsbaarheid in uw website, wat wilt u dat hij doet? a) Uw database leeghalen of wissen? b) De kwetsbaarheid noteren en a) Later zelf gebruiken b) Door verkopen aan een crimineel c) Niets d) U op de hoogte stelt van het lek Formeel is het zoeken naar kwetsbaarheden mogelijk al strafbaar COMPUTERVREDEBREUK

- 5. ISACA Wij kozen in 2012 voor optie D. OPTIE D

- 6. ISACA Als we willen dat mensen naar ons toe komen om kwetsbaarheden te melden, zullen we ze een veilige omgeving moeten bieden Doel ŌĆó Kwetsbaarheden verantwoord melden ŌĆó Meldingen zorgvuldig af te handelen ŌĆó Schade voorkomen of beperken ŌĆó Voldoende tijd beschikbaar voor herstel tussen melding en publicatie LEIDRAAD RESPONSIBLE DISCLOSURE Volcano Parking a CC NC SA 2.0 image by Kirk Biglione https://www.flickr.com/photos/51035690166@N01/77310845/

- 7. ISACA Zo hoort het inderdaad nietŌĆ” Alle ŌĆ£blurringŌĆØ is gedaan door de spreker VERANTWOORD MELDEN

- 8. ISACA Wat verwachten we van de melder? Niet publiek, maar prive Aan de partij die verantwoordelijk is Bij voorkeur versleuteld Met voldoende informatie Veilig Waar moeten wij voor zorgen? Maak duidelijk waar een kwetsbaarheid gemeld kan worden Maak duidelijk waarvoor je rapportages accepteert Maak duidelijk dat je complete meldingen verwacht Geef de melder de mogelijkheid te versleutelen Geef de melder de mogelijkheid anoniem te blijven Beloof eventueel geen aangifte te doen VERANTWOORDE MELDING

- 9. ISACA Waar moeten wij voor zorgen? Maak duidelijk waar een kwetsbaarheid gemeld kan worden Maak duidelijk waarvoor je rapportages accepteert Maak duidelijk dat je complete meldingen verwacht Geef de melder de mogelijkheid te versleutelen Geef de melder de mogelijkheid anoniem te blijven Beloof eventueel geen aangifte te doen VOORBEELD: HTTPS://NCSC.NL/SECURITY

- 10. ISACA Zie ook: http://pastebin.com/zzi2WYK6 Miscommunicatie tussen Facebooks security team en ŌĆÖhackerŌĆÖ Khalil zorgt ervoor dat Khalil besluit zijn kwetsbaarheid te demonstreren. Zo moet het dus nietŌĆ” MELDINGEN ZORGVULDIG AFHANDELEN

- 11. ISACA Wat verwachten we van de melder? Voldoende informatie om de kwetsbaarheid te kunnen lokaliseren en valideren Mogelijkheid om vragen te stellen Geduld! Waar moeten wij voor zorgen? Geef helder weer wat u verwacht Geef aan hoeveel tijd u nodig heeft en waarom Neem elke melding serieus Houd de melder op de hoogte van de voortgang Beloon en bedankt MELDINGEN ZORGVULDIG AFHANDELEN

- 12. ISACA Waar moeten wij voor zorgen? Geef helder weer wat u verwacht Geef aan hoeveel tijd u nodig heeft en waarom Neem elke melding serieus Houd de melder op de hoogte van de voortgang Beloon en bedank VOORBEELD: HTTPS://NCSC.NL/SECURITY

- 13. ISACA Zelf weten en oplossen is beter dan publiek aan de schandpaal genageld worden Qua tijdlijnen ben je zelf de baas, maar het moet ook in de ogen van de melder redelijk zijn VOORKOM/BEPERK SCHADE VOLDOENDE TIJD Very broken Mustang Mach1 a CC SA 2.0 image by Vetatur Fumare https://www.flickr.com/photos/10047629@N04/14640401305/

- 14. ISACA Er is in de meeste gevallen spraken van een beveiligingslek Is er ook spraken van een incident? ŌĆó Is de melder netjes geweest, of heeft hij persoonsgegevens gezien? ŌĆó Is er al eerder misbruik gemaakt van de kwetsbaarheid? Gegevens verloren of onrechtmatig verwerkt? ŌĆó Logging is heel belangrijk om dit uit te sluiten DE MELDPLICHT EN RESPONSIBLE DISCLOSURE Uit: https://autoriteitpersoonsgegevens.nl/sites/default/files/atoms/files/beleidsregels_meldplicht_datalekken.pdf

- 15. ISACA Logging en monitoring is dus cruciaal DE MELDPLICHT EN RESPONSIBLE DISCLOSURE Uit: https://autoriteitpersoonsgegevens.nl/sites/default/files/atoms/files/beleidsregels_meldplicht_datalekken.pdf

- 16. ISACA Wij geven geen geld voor meldingen maar wel: Of: ŌĆó T-shirt naar keuze ŌĆó Ōé¼ 100,- donatie aan Room to Read ŌĆó Fles champagne (wel zelf ophalen) En: ŌĆó Vermelding in onze hall of fame WEL OF GEEN BELONING They are Prada a CC NC ND 2.0 image by Vaguely Artistic https://www.flickr.com/photos/86819618@N00/422353644/

- 17. ISACA Veel rapportages uit ŌĆ£time rich/money poorŌĆØ landen Responsible Disclosure wordt gebruikt een CV op te bouwen Vaak wordt er gemeld uit overtuiging OOK EEN KLEINE BELONING WERKT

- 18. ISACA In je Responsible Disclosure policy kun je het type meldingen beperken Bekende uitsluitingen zijn: ŌĆó Denial of Service attacks ŌĆó Brute Force Password guessing ŌĆó Social engineering Dit om schade te voorkomen Mijn buurman mag best voelen of mijn deur goed dicht zit, maar niet mijn huis aansteken om te kijken of het brand BEPERKINGEN Shackled to the floor CC ND 2.0 image by Jason Ilagan https://www.flickr.com/photos/30033419@N00/428014152/

- 19. ISACA Ik zie een verschil tussen Responsible Disclosure en Crowd-source bug hunting Responsible disclosure : open staan voor meldingen en hier verantwoord mee omgaan Bug hunting: een beloning uitloven om zoveel mogelijk mensen naar bugs te laten zoeken Anderen (ook melders) zien dit verschil soms niet CROWD-SOURCED BUG HUNTING Multitud a CC NC ND 2.0 image by Hersson Piratoba https://www.flickr.com/photos/36612932@N02/5759051721/

- 20. ISACA Bugcrowd https://bugcrowd.com/ HackerOne https://hackerone.com/ Google https://www.google.com/about/appsecurity/reward- program/ The Internet Bug Bounty (Facebook & Microsoft) https://internetbugbounty.org/ Zero Day Initiative http://zerodayinitiative.com/ Geven allemaal (cash) rewards voor vulnerabilities Kunnen helpen een RD programma in te richten BUG BOUNTY PROGRAMS

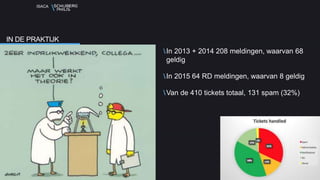

- 21. ISACA In 2013 + 2014 208 meldingen, waarvan 68 geldig In 2015 64 RD meldingen, waarvan 8 geldig Van de 410 tickets totaal, 131 spam (32%) IN DE PRAKTIJK

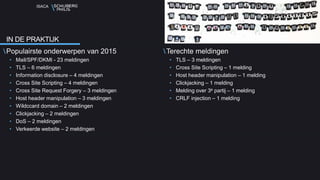

- 22. ISACA Populairste onderwerpen van 2015 ŌĆó Mail/SPF/DKMI - 23 meldingen ŌĆó TLS ŌĆō 6 meldingen ŌĆó Information disclosure ŌĆō 4 meldingen ŌĆó Cross Site Scripting ŌĆō 4 meldingen ŌĆó Cross Site Request Forgery ŌĆō 3 meldingen ŌĆó Host header manipulation ŌĆō 3 meldingen ŌĆó Wildccard domain ŌĆō 2 meldingen ŌĆó Clickjacking ŌĆō 2 meldingen ŌĆó DoS ŌĆō 2 meldingen ŌĆó Verkeerde website ŌĆō 2 meldingen Terechte meldingen ŌĆó TLS ŌĆō 3 meldingen ŌĆó Cross Site Scripting ŌĆō 1 melding ŌĆó Host header manipulation ŌĆō 1 melding ŌĆó Clickjacking ŌĆō 1 melding ŌĆó Melding over 3e partij ŌĆō 1 melding ŌĆó CRLF injection ŌĆō 1 melding IN DE PRAKTIJK

- 23. ISACA Doe het niet (zelf) als je de beveiliging niet op orde hebt ŌĆó Bijna 500 meldingen in 3 haar waarvan 76 terecht PRAKTIJKLESSEN England - Pub Sidewalk Sign 2 a CC ND 2.0 image by Roger W https://www.flickr.com/photos/24736216@N07/19925163296/

- 24. ISACA Nederland loopt voorop In andere landen is me nog niet zo ŌĆØliberaalŌĆØ Kan moeilijk zijn dit door legal heen te krijgen PRAKTIJKLESSEN Amsterdam 2008 a CC NC SA 2.0 image by Martin Wippel https://www.flickr.com/photos/25535162@N02/2657770215/

- 25. ISACA Geen aangifte doen is niet hetzelfde als onschendbaarheid De beheerder is niet de enige partij de aangifte kan doen: ŌĆó In geval van persoonsgegeven kan iedere benadeelde aangifte doen ŌĆó De beheerder is niet altijd de eigenaar van de site Ook zonder aangifte kan het OM vervolging instellen PRAKTIJKLESSEN What can you go to jail for? a CC NC 2.0 image by Christian Handley https://www.flickr.com/photos/94975149@N00/388489848/

- 26. ISACA Een fles champagne opsturen naar b.v. Saoedi Arabië is geen goed idee DRANK VERSTUREN IS NIET ALTIJD EEN GOED IDEE Sektnase III a CC 2.0 image by Mark Strobl https://www.flickr.com/photos/47259373@N02/13944240690/

- 27. ISACA ZO MOET HET DUS NIETŌĆ” Mom face planting, Keiran having a ball a CC NC 2.0 image by Six intheworld https://www.flickr.com/photos/40668062@N00/316582070/

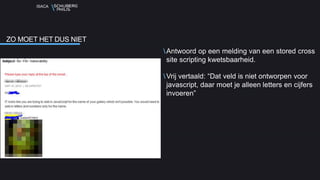

- 28. ISACA Geen vermelding van welke website het gaat, of welke techniek er is gebruikt om de kwetsbaarheid vast te stellen ZO MOET HET DUS NIET

- 29. ISACA Dit is dual factor inlog schermŌĆ” ZO MOET HET DUS NIET

- 30. ISACA Antwoord op een melding van een stored cross site scripting kwetsbaarheid. Vrij vertaald: ŌĆ£Dat veld is niet ontworpen voor javascript, daar moet je alleen letters en cijfers invoerenŌĆØ ZO MOET HET DUS NIET

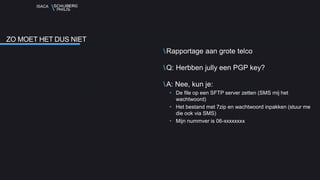

- 31. ISACA Rapportage aan grote telco Q: Herbben jully een PGP key? A: Nee, kun je: ŌĆó De file op een SFTP server zetten (SMS mij het wachtwoord) ŌĆó Het bestand met 7zip en wachtwoord inpakken (stuur me die ook via SMS) ŌĆó Mijn nummver is 06-xxxxxxxx ZO MOET HET DUS NIET