[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…]Ansible overview

- 2. 염진мҳҒ, IT Specialist / мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ… Ansible

- 3. - Internal Use Only - Configuration Management System вҖў Provision вҖў Orchestration вҖў System м„Өм •мқ„ codeлЎң кҙҖлҰ¬ вҖў л©ұл“ұм„ұ(indempotency) - м—¬лҹ¬ лІҲ м Ғмҡ©н•ҙлҸ„ кІ°кіјлҠ” н•ӯмғҒ лҸҷмқј вҖў chef, puppet, salt, ansible

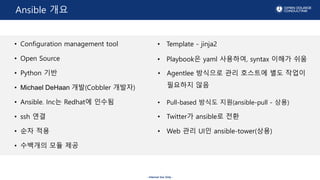

- 4. - Internal Use Only - Ansible к°ңмҡ” вҖў Configuration management tool вҖў Open Source вҖў Python кё°л°ҳ вҖў Michael DeHaan к°ңл°ң(Cobbler к°ңл°ңмһҗ) вҖў Ansible. IncлҠ” Redhatм—җ мқёмҲҳлҗЁ вҖў ssh м—°кІ° вҖў мҲңм°Ё м Ғмҡ© вҖў мҲҳл°ұк°ңмқҳ лӘЁл“Ҳ м ңкіө вҖў Template - jinja2 вҖў PlaybookмқҖ yaml мӮ¬мҡ©н•ҳм—¬, syntax мқҙн•ҙк°Җ мү¬мӣҖ вҖў Agentlee л°©мӢқмңјлЎң кҙҖлҰ¬ нҳёмҠӨнҠём—җ лі„лҸ„ мһ‘м—…мқҙ н•„мҡ”н•ҳм§Җ м•ҠмқҢ вҖў Pull-based л°©мӢқлҸ„ м§Җмӣҗ(ansible-pull - мғҒмҡ©) вҖў Twitterк°Җ ansibleлЎң м „нҷҳ вҖў Web кҙҖлҰ¬ UIмқё ansible-tower(мғҒмҡ©)

- 5. - Internal Use Only - Not support вҖў мөңмҙҲ OS м„Өм№ҳм—җ кҙҖм—¬н• мҲҳ м—ҶмқҢ. вҖў кө¬м„ұ ліҖнҷ”лҠ” л©ұлҸҷмңјлЎң кҙҖлҰ¬н• мҲҳ мһҲмңјлӮҳ, лӘЁлӢҲн„°л§ҒмқҖ н• мҲҳ м—ҶмқҢ. вҖў нҢҢмқј ліҖкІҪ 추м Ғ X

- 6. Pull-based(chef, puppet) Push-based(ansible) Agent Agentless 1. Admin : Configuration management script ліҖкІҪ 2. Admin : ліҖкІҪ нҢҢмқјмқ„ м„ңлІ„лЎң м—…лЎңл“ң 3. Agent : мқјм • мӢңк°„л§ҲлӢӨ м„ңлІ„лЎң м ‘мҶҚн•ҳм—¬ ліҖкІҪмқҙл Ҙ нҷ•мқё 4. Agent : мғҲлЎӯкІҢ ліҖкІҪлҗң нҢҢмқј лӢӨмҡҙлЎңл“ң 5. Agent : ліҖкІҪлҗң нҢҢмқј мӢӨн–ү 1. Admin : playbook(Configuration Management script) ліҖкІҪ 2. Admin : мғҲлЎңмҡҙ playbook мӢӨн–ү 3. Ansible on Control : м„ңлІ„лЎң м ‘мҶҚн•ҳм—¬ ліҖкІҪлҗң playbook мӢӨн–ү Pull-based & Push-based Pull-based л°©мӢқмқҙ нҒ° к·ңлӘЁмқҳ м„ңлІ„ кҙҖлҰ¬ л°Ҹ мӢ к·ң м„ңлІ„ 추к°Җм—җ лҚ” м Ғн•©н•ҳлӢӨкі н•ҳм§Җл§Ң, ansibleмқ„ мқҙмҡ©н•ҳм—¬ мҲҳмІңлҢҖ м„ңлІ„лҘј кҙҖлҰ¬н•ҳкі мһҲмңјл©°, м„ңлІ„ 추к°Җ л°Ҹ мӮӯм ңлҸ„ мҡ©мқҳ

- 7. - Internal Use Only - Ansible Architecture

- 8. - Internal Use Only - кө¬м„ұмҡ”мҶҢ вҖў Inventory : кҙҖлҰ¬ лҢҖмғҒ м„ңлІ„ лҰ¬мҠӨнҠё вҖў Modules : hostм—җ нҠ№м • actionмқ„ мҲҳн–үн•ҳлҠ” нҢЁнӮӨм§Җнҷ”лҗң sctips вҖў play-book : ліҖмҲҳ л°Ҹ taskлҘј кҙҖлҰ¬ нҳёмҠӨнҠём—җ мҲҳн–үн•ҳкё° мң„н•ҙ yaml л¬ёлІ•мңјлЎң м •мқҳлҗң нҢҢмқј вҖў plug-in : нҷ•мһҘ кё°лҠҘ(email, logging etc) вҖў Custom module : мӮ¬мҡ©мһҗк°Җ м§Ғм ‘ мһ‘м„ұн•ң лӘЁл“Ҳ

- 9. - Internal Use Only - Modules вҖў Package mgmt : apt-get, yum, package вҖў Commands : shell, command вҖў File кҙҖл Ё : file, copy вҖў Template кҙҖл Ё : template вҖў Download : get_url, git, subversion вҖў Server info : setup вҖў Service кҙҖлҰ¬ : service вҖў Cloud кҙҖлҰ¬ : aws, openstack

- 10. - Internal Use Only - м—°кІ° н”Ңлҹ¬к·ёмқё вҖў ssh, paramiko вҖ“ ssh м—°кІ° вҖў local вҖ“ localhost м—°кІ° вҖў winrm вҖ“ windows м—°кІ° вҖў docker вҖ“ dockerм—җ м—°кІ°

- 11. - Internal Use Only - м„Өм№ҳ [м„Өм№ҳл°©лІ• 1 - нҢЁнӮӨм§Җ] # yum install epel-release # yum install ansible [м„Өм№ҳл°©лІ• 2 вҖ“ pip] # yum install autoconf gcc python-devel libffi-devel openssl-devel # pip install ansible [update] # yum update ansible # pip install ansible --upgrade кҙҖлҰ¬ нҳёмҠӨнҠё : python 2.6 or 2.7 мқҙмғҒ * кҙҖлҰ¬ лҢҖмғҒ нҳёмҠӨнҠё : python 2.4мқҖ python-simplejson python 2.5 мқҙмғҒмқҖ н•„мҡ” м—ҶмқҢ

- 12. - Internal Use Only - л””л үнҶ лҰ¬ кө¬м„ұ /usr/lib/python2.7/site-packages/ansible/modules Core Modules мң„м№ҳ /usr/lib/python2.7/site-packages/ansible м„Өм№ҳ л””л үнҶ лҰ¬ PATH вҖ“ CentOS7 кё°мӨҖ /usr/lib/python2.7/site-packages/ansible/modules/system/ping.py Ping Module мң„м№ҳ /usr/lib/python2.7/site-packages/ansible/modules/commands/shell.py Shell Module мң„м№ҳ

- 13. - Internal Use Only - м„Өм • вҖ“ ansible.cfg # vi ansible.cfg [defaults] inventory = hosts host_key_checking = False remote_user = ansible log_path=~/ansible.log no_log=False no_target_syslog=False forks = 20 [privilege_escalation] become=True become_method=sudo become_user=root become_ask_pass=False вҖў inventory : inveroty нҢҢмқј or л””л үнҶ лҰ¬ кІҪлЎң вҖў host_key_checking : Host_key(~/.ssh/known_host) мІҙнҒ¬ вҖў remote_user : ssh м ‘мҶҚ мӢң мӮ¬мҡ©н• user вҖў log_path : ansible мӢӨн–ү лЎңк·ё нҢҢмқј кІҪлЎң вҖў no_log : вҖў no_target_syslog : кҙҖлҰ¬ hostмқҳ syslogм—җ ansible лЎңк·ё м—¬л¶Җ вҖў forks : лҸҷмӢң м ‘мҶҚ л…ёл“ң мҲҳ(default : 5) вҖў privilege_escalation : sudo кҙҖл Ё м„Өм •

- 14. - Internal Use Only - ansible.cfg мҲңм„ң ANSIBLE_CONFIG=<ansible.cfg PATH> кё°ліё кІҪлЎң нҷҲ л””л үнҶ лҰ¬ нҳ„мһ¬ л””л үнҶ лҰ¬ нҷҳкІҪ ліҖмҲҳ

- 15. - Internal Use Only - м„Өм • - Inventory file вҖў Ansibleм—җм„ң кҙҖлҰ¬н•ҳлҠ” нҳёмҠӨнҠё м •мқҳ вҖў нҳёмҠӨнҠё мқёлІӨнҶ лҰ¬ кё°ліё мң„м№ҳ : /etc/ansible/hosts вҖў --inventory PATH мң„ мҳөм…ҳмңјлЎң мһ„мқҳ кІҪлЎңмқҳ нҢҢмқјмқ„ м§Җм • нҳёмҠӨнҠё к·ёлЈ№ мқҙлҰ„ м—°кІ° л°©лІ•, ssh м ‘мҶҚ мң м Җ, ssh нҢЁмҠӨмӣҢл“ң м„Өм • нҠ№м • нҳёмҠӨнҠё к·ёлЈ№мқҳ ліҖмҲҳ м„Өм • нҳёмҠӨнҠё к·ёлЈ№мқ„ м„ңлёҢк·ёлЈ№мңјлЎң лӢӨмӢң к·ёлЈ№н•‘

- 16. Inventory file мҳҲм ң testserver ansible_ssh_host=192.168.0.100 ansible_ssh_port=2222 ansible_ssh_user=user ansible_ssh_private_key_file=./ssh/private_key

- 18. Ad-hoc commands # ansible <host> [options] мҳҲм ң) # ansible controllers вҖ“m shell вҖ“a вҖңdateвҖқ # ansible controllers -m shell -a "ls -al /tmp//slideshow/ansible-overview/77780030/ansible_test.tmpвҖқ # ansible controllers -m copy -a "src=/slideshow/ansible-overview/77780030/ansible_test.tmp dest=/tmp//slideshow/ansible-overview/77780030/ansible_test.tmp"

- 19. - Internal Use Only - ansible мӢӨн–ү Ansible мҲҳн–ү мӢң, мӢӨн–ү н”„лЎңм„ёмҠӨ /usr/bin/ssh -o ForwardX11 no -o ForwardAgent no -o PermitLocalCommand no -o ClearAllForwardings yes -o batchmode yes -C -o ControlMaster=auto -o ControlPersist=60s -o StrictHostKeyChecking=no -o KbdInteractiveAuthentication=no -o PreferredAuthentications=gssapi-with- mic,gssapi-keyex,hostbased,publickey -o PasswordAuthentication=no -o User=centos -o ConnectTimeout=10 -o ControlPath=/root/.ansible/cp/d8ac695b15 -o Protocol 2 -s -- 192.168.2.131 sftp ansible_ssh_user ansible_connection ansible.cfg л°Ҹ inventory м„Өм •м—җ л”°лқј вҖҳвҖ“o вҖҳм—җ м„Өм •лҗҳлҠ” ssh-client мҳөм…ҳл“Өмқҙ ліҖкІҪлҗЁ. - ansible_connection : ssh м„ём…ҳ мһ¬нҷңмҡ© - ansible_python_interpreter : hostмқҳ python pathк°Җ /usr/bin/pythonмқҙ м•„лӢҢ кІҪмҡ° м„Өм • н•„мҡ”

- 20. - Internal Use Only - YAML Jsonкіј 비мҠ·н•ң нҸ¬л§· --- : dash 3к°ңлҠ” documentмқҳ мӢңмһ‘мқ„ м•ҢлҰј # : мЈјм„қ String : л”°мқҢн‘ңлҘј мӮ¬мҡ©н•ҳм§Җ м•Ҡм•„лҸ„ лҗЁ. лӢЁ, ліҖмҲҳлҘј н‘ңнҳ„н• л•Ң мӮ¬мҡ© ex) {{ ліҖмҲҳ }} YAML JSON List - Value1 - Value2 [ вҖңValue1вҖқ, вҖңValue2вҖқ ] Dictionary key1: value1 key2: value2 { вҖңkey1вҖқ: вҖңvalue1вҖқ, вҖңkey2вҖқ: вҖңvalue2вҖқ } Line Folding key1: > long values1 go on, long values2 go on Key2: short value { вҖңkey1: вҖңlong values1 go on, long value2 go onвҖқ, вҖңkey2вҖқ: вҖңshort valueвҖқ }

- 21. - Internal Use Only - Playbook in YAML & JSON YAML JSON

- 22. - Internal Use Only - Playbook вҖў ansible л°°нҸ¬м—җ лӮҙмҡ©(plays)мқ„ м •мқҳн•ң нҢҢмқј вҖў yaml л¬ёлІ• * Play : hostм—җ м ‘мҶҚн•ҳм—¬ actionмқ„ мҲҳн–үн•ҳлҠ” кІғ ---: yaml л¬ёлІ• мІҳмқҢ name: н•ҙлӢ№ playм—җ лҢҖн•ң м„ӨлӘ…(мЈјм„қ), optional become: sudo мӮ¬мҡ© м§Җм • hosts: Inventoryмқҳ вҖҳloadbalancerвҖҷ groupмқ„ лҢҖмғҒмңјлЎң м§Җм • tasks: hostм—җ м ‘мҶҚн•ҳм—¬ н•ҙлӢ№ module л°Ҹ argм—җ л§һкІҢ мӢӨм ң action мҲҳн–үн•ҳлҠ” playлҘј listлЎң м •мқҳ - yumмқ„ мӮ¬мҡ©н•ҳм—¬ нҢЁнӮӨм§Җ м„Өм •, yum cache м—…лҚ°мқҙнҠё - service: systemdлЎң м„ң비мҠӨ мӢңмһ‘, enabled - copy: м„Өм • нҢҢмқј ліөмӮ¬, permission 644 - template: jinja2 мһ‘м„ұлҗң tempate нҢҢмқј ліөмӮ¬, permission 644 - file: file мӮӯм ң handlers: tasksм—җ м •мқҳлҗң play мӨ‘, notifyм—җ мқҳн•ҙ нҳём¶ңлҗ service лӘЁл“ҲлЎң м •мқҳлҗң handler, м„ң비мҠӨ мһ¬мӢңмһ‘ л“ұ service : nginx мһ¬мӢңмһ‘ handler

- 23. ansible лҸҷмһ‘ мҲңм„ң 1. Playbookм—җ м •мқҳлҗң taskлҘј мҲҳн–үн•ҳкё° мң„н•ң python script мғқм„ұ 2. н•ҙлӢ№ scriptлҘј лҢҖмғҒм„ңлІ„лЎң ліөмӮ¬ 3. н•ҙлӢ№ script мӢӨн–ү 4. лӘЁл“ hostм—җм„ң script мӢӨн–үмқҙ мҷ„лЈҢлҗ л•Ңк№Ңм§Җ кё°лӢӨлҰј

- 24. - Internal Use Only - Playbook & Shell playbook - name: Ensure NTP is installed. yum: name=ntp state=present Shell script if ! rpm -qa | grep -qw ntp; then yum install ntp fi playbook Shell script - name: Ensure NTP is running service: name=ntpd state=started enabled=yes if ps aux | grep -v grep | grep "[n]tpd" > /dev/null then echo "ntpd is running." > /dev/null else systemctl start ntpd.service > /dev/null echo "Started ntpd.вҖқ fi systemctl enable ntpd.service м¶ңмІҳ : вҖңansible for devopsвҖқ by Jeff Geerling, 2015

- 25. - Internal Use Only - Jinja2 Jinja2 - Python Template м–ём–ҙ - н…ңн”ҢлҰҝ м Ғмҡ©мқ„ мң„н•ҙ мӮ¬мҡ© - м°ёкі : http://jinja.pocoo.org/docs/dev/templates/ - loop statement - If statement(мЎ°кұҙмқҙ л§ҢмЎұн• л•Ңл§Ң лӮҙл¶Җ лЎңм§Ғ мҲҳн–ү)

- 26. - Internal Use Only - лӘ…л №м–ҙ # ansible-playbook Ex) # ansible-playbook <play-book file> [Task лҰ¬мҠӨнҢ…] # ansible-playbook --list-tasks <play-book file>

- 27. - Internal Use Only - мӢӨн–ү ansible-playbook Options : -i --invertory=host-file -v --verbose -e --extra-vars=VARS -f --forks=NUM -c --connection=TYPE --check : run in Check Mode [Syntax check] # ansible-playbook вҖ“syntax-check <playbook.yml> [dry run] # ansible-playbook вҖ“C <playbook.yml>

- 28. - Internal Use Only - ansible-facts вҖў Tasks мҲҳн–ү м „, м„ңлІ„мқҳ м •ліҙ мҲҳ집(hostname, IP, Mac etc) вҖў ліҖмҲҳлЎң мӮ¬мҡ© к°ҖлҠҘ вҖў gather_facts мӮ¬мҡ© X # vi playbook.yml мһҗмЈј мӮ¬мҡ©лҗҳлҠ” facts ansible_os_family ansible_hostname ansible_memtotal_mb - hosts: test gather_facts: no

- 29. - Internal Use Only - setup вҖў Cache enable [defaults] gathering = smart fact_caching_timeout = 86400 fact_caching = jsonfile fact_caching_connection = /tmp/ansible_fact_cache # redis мӮ¬мҡ© м„Өм • #fact_caching = redis # memcached мӮ¬мҡ© м„Өм • #fact_caching = memcached

- 30. - Internal Use Only - file вҖў нҢҢмқј, л””л үнҶ лҰ¬, л§ҒнҒ¬ нҢҢмқј мғқм„ұ вҖў path: нҢҢмқј л°Ҹ л””л үнҶ лҰ¬ PATH вҖў state: лҢҖмғҒ PATHмқҳ нғҖмһ… - link : л§ҒнҒ¬ нҢҢмқј - directory : л””л үнҶ лҰ¬ - absent : мӮӯм ң вҖў mode: нҢҢмқј нҚјлҜём…ҳ(8진мҲҳ н‘ңнҳ„мқ„ мң„н•ҳ вҖҳ0вҖҷмқ„ м•һм—җ л¶ҷм—¬м•ј н•Ё

- 31. - Internal Use Only - copy вҖў remote м„ңлІ„лЎң ліөмӮ¬лҘј мң„н•ң нҢҢмқј вҖў src: мҶҢмҠӨ нҢҢмқј мң„м№ҳ вҖў dest: лҢҖмғҒ м„ңлІ„мқҳ ліөмӮ¬лҗ мң„м№ҳ вҖў mode: нҢҢмқј нҚјлҜём…ҳ(8진мҲҳ н‘ңнҳ„мқ„ мң„н•ҳ вҖҳ0вҖҷмқ„ м•һм—җ л¶ҷм—¬м•ј н•Ё

- 32. - Internal Use Only - templates вҖў Jinja2 мһ‘м„ұ вҖў File Contents ліҖкІҪмқҙ лӮҙл¶Җ лЎңм§Ғм—җ л”°лқј мһҗлҸҷмңјлЎң мқҙлЈЁм–ҙм§ҖлҠ” нҢҢмқј

- 33. - Internal Use Only - with_items вҖў Iteration вҖў 2к°ң мқҙмғҒмқҳ ліҖмҲҳлҘј лҰ¬мҠӨнҠёлЎң м„ м–ё, л°ҳліөл¬ёмңјлЎң мӮ¬мҡ© к°ҖлҠҘ

- 34. - Internal Use Only - when вҖў мЎ°кұҙмқҙ trueмқј л•Ң н•ҙлӢ№ play мӢӨн–ү

- 35. - Internal Use Only - handlers вҖў notify м§ҖмӢңмһҗлҘј мӮ¬мҡ©н•ҳлҠ” taskм—җм„ң н•ҙлӢ№ moduleмқ„ мӢӨн–үмқ„ мҷ„лЈҢн•ң нӣ„, notification л°ңмғқ(notifyм—җ м§Җм •лҗң handler нҳём¶ң) вҖў notifyм—җ м§Җм •лҗң вҖҳhandler мқҙлҰ„вҖҷмңјлЎң handlersм—җ м •мқҳлҗң handlerлҘј м°ҫм•„ task(restarting services) мҲҳн–ү

- 36. - Internal Use Only - vars вҖў playbook or templateм—җм„ң мӮ¬мҡ©н•ң ліҖмҲҳ м •мқҳ vars м§ҖмӢңмһҗ Playbook лӮҙл¶Җмқҳ vars м§ҖмӢңмһҗм—җ м„Өм • ex) vars_files ліҖмҲҳк°Җ м„Өм •лҗң к°ңлі„ нҢҢмқјмқ„ includeн•ҳлҠ” м„Өм • rolesмқҳ defaults Roleлі„ ліҖмҲҳ м„Өм • - м„Өм • мң„м№ҳ : roles/<role name>/defaults/main.yml - roles/<role name>/vars/main.yml inventoryм—җ м„Өм • Host л°Ҹ host groupлі„ ліҖмҲҳ м„Өм • - м„Өм • мң„м№ҳ : Inventory нҢҢмқј group_vars Host groupлі„ ліҖмҲҳ м„Өм • - м„Өм • мң„м№ҳ : file - group_vars/<group name> directory - group_vars/<group name>/xxx host_vars Host лі„ ліҖмҲҳ м„Өм • - м„Өм • мң„м№ҳ : file - host_vars/<host name> directory - host_vars/<host name>/yyy

- 37. - Internal Use Only - debugging ліҖмҲҳ л””лІ„к№… мӢӨн–ү кІ°кіј л””лІ„к№…

- 38. - Internal Use Only - wait_for вҖў нҠ№м • м„ң비мҠӨ лҚ°лӘ¬мқҳ мӢӨн–ү нӣ„м—җ н•ҙлӢ№ playмқ„ 진н–үн•ҳкё° мң„н•ң м§ҖмӢңмһҗ вҖў host: м„ң비мҠӨ нҷ•мқён• host м •ліҙ вҖў port: open мғҒнғңлҘј нҷ•мқён• Port вҖў search_regex : нҢҢмқјмқҙлӮҳ soketмқҳ л¬ёмһҗ л§Өм№ӯм—җ мӮ¬мҡ©

- 39. - Internal Use Only - local_action вҖў control host мһҗмӢ м—җм„ң лӘЁл“Ҳ мӢӨн–үн•ҳкё° мң„н•Ё вҖў delegate_to : playлҘј лӢӨлҘё hostм—җм„ң мӢӨн–ү

- 40. - Internal Use Only - кё°нғҖ вҖў ignore_errors : errorлЎң playbook мӨ‘лӢЁ нҡҢн”ј вҖў serial: лҸҷмӢңм—җ м ‘мҶҚ л°Ҹ play мҲҳн–үн• host мҲҳ м§Җм • м„Өм • вҖў max_fail_percentage: мөңлҢҖ мӢӨнҢЁ 비мңЁ мҙҲкіјмқј кІҪмҡ°, playbook мӢӨн–ү мӨ‘лӢЁ вҖў run_once: 1нҡҢл§Ң мӢӨн–ү вҖў changed_when, failed_when: нҠ№м • мЎ°кұҙмқј л•Ң мғҒнғң вҖў set_facts : playbook лӮҙм—җ мғҲлЎңмҡҙ ліҖмҲҳ м„Өм •(registerлЎң л°ӣмқҖ кІ°кіјлҘј ліҖмҲҳ м ҖмһҘ) вҖў hostvars: нҠ№м • нҳёмҠӨнҠёл§Ң мӮ¬мҡ©н• ліҖмҲҳ м„ м–ё {{ hostvars['db.osci.kr'].ansible_eth1.ipv4.address }}

- 41. - Internal Use Only - roles вҖў playbookмқ„ м—¬лҹ¬к°ңмқҳ мһ‘мқҖ лӢЁмң„лЎң 분лҰ¬ вҖў Directory лі„лЎң кө¬л¶„ вҖў playbook мһ¬мӮ¬мҡ© к°ҖлҠҘ вҖў playbook мӨ‘ліө мӮ¬мҡ© м ңкұ° вҖў нҠ№м • кё°лҠҘ кө¬нҳ„мқ„ мң„н•ң playbookмқҳ 묶мқҢ [Create roles] # mkdir -p nodejs-app/roles/nodejs/{meta,tasks,defaults,vars} # vi nodejs-app/roles/nodejs/meta/main.yml -------------------- --- dependencies: [] -------------------- вҖў role skeleton directory мғқм„ұ

- 42. - Internal Use Only - Single playbook to role playbook Role ліҖкІҪ Playbook вҖ“ role мӮ¬мҡ©

- 43. - Internal Use Only - кё°нғҖ вҖў pre-tasks: role мӢӨн–ү мӢңмһ‘ м „ мҲҳн–үн• play м •мқҳ вҖў post-tasks: role мӢӨн–ү мҷ„лЈҢ нӣ„ мҲҳн–үн• play м •мқҳ вҖў dependencies: н•ҙлӢ№ roleмқҙ н•Ёк»ҳ мӢӨн–үлҗ role м •мқҳ

- 44. Thank you.

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…]Ansible overview](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-1-320.jpg)

![- Internal Use Only -

м„Өм№ҳ

[м„Өм№ҳл°©лІ• 1 - нҢЁнӮӨм§Җ]

# yum install epel-release

# yum install ansible

[м„Өм№ҳл°©лІ• 2 вҖ“ pip]

# yum install autoconf gcc python-devel libffi-devel openssl-devel

# pip install ansible

[update]

# yum update ansible

# pip install ansible --upgrade

кҙҖлҰ¬ нҳёмҠӨнҠё : python 2.6 or 2.7 мқҙмғҒ

* кҙҖлҰ¬ лҢҖмғҒ нҳёмҠӨнҠё : python 2.4мқҖ python-simplejson python 2.5 мқҙмғҒмқҖ н•„мҡ” м—ҶмқҢ](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-11-320.jpg)

![- Internal Use Only -

м„Өм • вҖ“ ansible.cfg

# vi ansible.cfg

[defaults]

inventory = hosts

host_key_checking = False

remote_user = ansible

log_path=~/ansible.log

no_log=False

no_target_syslog=False

forks = 20

[privilege_escalation]

become=True

become_method=sudo

become_user=root

become_ask_pass=False

вҖў inventory : inveroty нҢҢмқј or л””л үнҶ лҰ¬ кІҪлЎң

вҖў host_key_checking : Host_key(~/.ssh/known_host) мІҙнҒ¬

вҖў remote_user : ssh м ‘мҶҚ мӢң мӮ¬мҡ©н• user

вҖў log_path : ansible мӢӨн–ү лЎңк·ё нҢҢмқј кІҪлЎң

вҖў no_log :

вҖў no_target_syslog : кҙҖлҰ¬ hostмқҳ syslogм—җ ansible лЎңк·ё м—¬л¶Җ

вҖў forks : лҸҷмӢң м ‘мҶҚ л…ёл“ң мҲҳ(default : 5)

вҖў privilege_escalation : sudo кҙҖл Ё м„Өм •](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-13-320.jpg)

![Ad-hoc commands

# ansible <host> [options]

мҳҲм ң)

# ansible controllers вҖ“m shell вҖ“a вҖңdateвҖқ

# ansible controllers -m shell -a "ls -al /tmp//slideshow/ansible-overview/77780030/ansible_test.tmpвҖқ

# ansible controllers -m copy -a "src=/slideshow/ansible-overview/77780030/ansible_test.tmp

dest=/tmp//slideshow/ansible-overview/77780030/ansible_test.tmp"](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-18-320.jpg)

![- Internal Use Only -

YAML

Jsonкіј 비мҠ·н•ң нҸ¬л§·

--- : dash 3к°ңлҠ” documentмқҳ мӢңмһ‘мқ„ м•ҢлҰј

# : мЈјм„қ

String : л”°мқҢн‘ңлҘј мӮ¬мҡ©н•ҳм§Җ м•Ҡм•„лҸ„ лҗЁ.

лӢЁ, ліҖмҲҳлҘј н‘ңнҳ„н• л•Ң мӮ¬мҡ©

ex) {{ ліҖмҲҳ }}

YAML JSON

List - Value1

- Value2

[

вҖңValue1вҖқ,

вҖңValue2вҖқ

]

Dictionary key1: value1

key2: value2

{

вҖңkey1вҖқ: вҖңvalue1вҖқ,

вҖңkey2вҖқ: вҖңvalue2вҖқ

}

Line Folding key1: >

long values1 go on,

long values2 go on

Key2: short value

{

вҖңkey1: вҖңlong values1 go on,

long value2 go onвҖқ,

вҖңkey2вҖқ: вҖңshort valueвҖқ

}](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-20-320.jpg)

![- Internal Use Only -

Playbook & Shell

playbook

- name: Ensure NTP is installed.

yum: name=ntp state=present

Shell script

if ! rpm -qa | grep -qw ntp; then

yum install ntp

fi

playbook Shell script

- name: Ensure NTP is running

service: name=ntpd state=started enabled=yes

if ps aux | grep -v grep | grep "[n]tpd" > /dev/null

then

echo "ntpd is running." > /dev/null

else systemctl start ntpd.service > /dev/null

echo "Started ntpd.вҖқ

fi

systemctl enable ntpd.service

м¶ңмІҳ : вҖңansible for devopsвҖқ by Jeff Geerling, 2015](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-24-320.jpg)

![- Internal Use Only -

лӘ…л №м–ҙ

# ansible-playbook

Ex) # ansible-playbook <play-book file>

[Task лҰ¬мҠӨнҢ…]

# ansible-playbook --list-tasks <play-book file>](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-26-320.jpg)

![- Internal Use Only -

мӢӨн–ү

ansible-playbook Options :

-i --invertory=host-file

-v --verbose

-e --extra-vars=VARS

-f --forks=NUM

-c --connection=TYPE

--check : run in Check Mode

[Syntax check]

# ansible-playbook вҖ“syntax-check <playbook.yml>

[dry run]

# ansible-playbook вҖ“C <playbook.yml>](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-27-320.jpg)

![- Internal Use Only -

setup

вҖў Cache enable

[defaults]

gathering = smart

fact_caching_timeout = 86400

fact_caching = jsonfile

fact_caching_connection = /tmp/ansible_fact_cache

# redis мӮ¬мҡ© м„Өм •

#fact_caching = redis

# memcached мӮ¬мҡ© м„Өм •

#fact_caching = memcached](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-29-320.jpg)

![- Internal Use Only -

кё°нғҖ

вҖў ignore_errors : errorлЎң playbook мӨ‘лӢЁ нҡҢн”ј

вҖў serial: лҸҷмӢңм—җ м ‘мҶҚ л°Ҹ play мҲҳн–үн• host мҲҳ м§Җм • м„Өм •

вҖў max_fail_percentage: мөңлҢҖ мӢӨнҢЁ 비мңЁ мҙҲкіјмқј кІҪмҡ°, playbook мӢӨн–ү мӨ‘лӢЁ

вҖў run_once: 1нҡҢл§Ң мӢӨн–ү

вҖў changed_when, failed_when: нҠ№м • мЎ°кұҙмқј л•Ң мғҒнғң

вҖў set_facts : playbook лӮҙм—җ мғҲлЎңмҡҙ ліҖмҲҳ м„Өм •(registerлЎң л°ӣмқҖ кІ°кіјлҘј ліҖмҲҳ м ҖмһҘ)

вҖў hostvars: нҠ№м • нҳёмҠӨнҠёл§Ң мӮ¬мҡ©н• ліҖмҲҳ м„ м–ё

{{ hostvars['db.osci.kr'].ansible_eth1.ipv4.address }}](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-40-320.jpg)

![- Internal Use Only -

roles

вҖў playbookмқ„ м—¬лҹ¬к°ңмқҳ мһ‘мқҖ лӢЁмң„лЎң 분лҰ¬

вҖў Directory лі„лЎң кө¬л¶„

вҖў playbook мһ¬мӮ¬мҡ© к°ҖлҠҘ

вҖў playbook мӨ‘ліө мӮ¬мҡ© м ңкұ°

вҖў нҠ№м • кё°лҠҘ кө¬нҳ„мқ„ мң„н•ң playbookмқҳ 묶мқҢ

[Create roles]

# mkdir -p nodejs-app/roles/nodejs/{meta,tasks,defaults,vars}

# vi nodejs-app/roles/nodejs/meta/main.yml

--------------------

---

dependencies: []

--------------------

вҖў role skeleton directory мғқм„ұ](https://image.slidesharecdn.com/ansibleoverview-170712061151/85/Ansible-overview-41-320.jpg)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…] Ansibleмқ„ нҷңмҡ©н•ң мҡҙмҳҒ мһҗлҸҷнҷ” көҗмңЎ](https://cdn.slidesharecdn.com/ss_thumbnails/ansibleautomationv1-190221013416-thumbnail.jpg?width=560&fit=bounds)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…] мҝ лІ„л„ӨнӢ°мҠӨмҷҖ мҝ лІ„л„ӨнӢ°мҠӨ on мҳӨн”ҲмҠӨнғқ 비көҗ л°Ҹ кө¬м¶• л°©лІ•](https://cdn.slidesharecdn.com/ss_thumbnails/osck8svsk8sonopenstackkhoj-210310051504-thumbnail.jpg?width=560&fit=bounds)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…]Scouter м„Өм№ҳ л°Ҹ мӮ¬мҡ©к°Җмқҙл“ң(JBoss)](https://cdn.slidesharecdn.com/ss_thumbnails/scouterjboss-160310001021-thumbnail.jpg?width=560&fit=bounds)

![[OpenInfra Days Korea 2018] (Track 2) Neutron LBaaS м–ҙл””к№Ңм§Җ мҷ”лӢҲ? - Octavia мҶҢк°ң](https://cdn.slidesharecdn.com/ss_thumbnails/26octavia-180704054917-thumbnail.jpg?width=560&fit=bounds)

![[Ansible] Solution Guide V0.4_20181204.pdf](https://cdn.slidesharecdn.com/ss_thumbnails/ansiblesolutionguidev0-240329014429-50cc2cc4-thumbnail.jpg?width=560&fit=bounds)

![[мҳЁлқјмқёкөҗмңЎмӢңлҰ¬мҰҲ] л„ӨмқҙлІ„ нҒҙлқјмҡ°л“ң н”Ңлһ«нҸј init script нҷңмҡ©лІ• мҶҢк°ң(м •лӮҷмҲҳ нҒҙлқјмҡ°л“ң мҶ”лЈЁм…ҳ м•„нӮӨн…ҚнҠё)](https://cdn.slidesharecdn.com/ss_thumbnails/webinarinitscript-190920075213-thumbnail.jpg?width=560&fit=bounds)

![XECon2015 :: [1-5] к№ҖнӣҲлҜј - м„ңлІ„ мҡҙмҳҒмһҗк°Җ кјӯ м•Ңм•„м•ј н• Docker](https://cdn.slidesharecdn.com/ss_thumbnails/xecon2015-1-5docker-160316043822-thumbnail.jpg?width=560&fit=bounds)

![[б„Ӣб…©б„‘б…ібҶ«б„үб…©б„үб…іб„Ҹб…ҘбҶ«б„үб…ҘбҶҜб„җб…өбҶј] б„Ҷб…ҘбҶ«б„ғб…Ұб„Ӣб…өб„ғб…ЎбҶәб„Ҹб…ҘбҶ· б„үб…©б„Җб…ўм„ң](https://cdn.slidesharecdn.com/ss_thumbnails/v6-250321075427-1572d8ee-thumbnail.jpg?width=560&fit=bounds)

![[Next-Gen ITSM | Atlassianмқҙ м ңмӢңн•ҳлҠ” ITSM нҳҒмӢ ] 04. Rovoб„Җб…Ў б„Ңб…ҘбҶЁб„Ӣб…ӯбҶјб„ғб…¬бҶ« ITSM б„үб…өб„үб…іб„җб…ҰбҶ· б„ғ...](https://cdn.slidesharecdn.com/ss_thumbnails/04-250312015436-b9d45ef6-thumbnail.jpg?width=560&fit=bounds)

![[Next-Gen ITSM | Atlassianмқҙ м ңмӢңн•ҳлҠ” ITSM нҳҒмӢ ] 03. ITSM б„Җб…®б„’б…§бҶ«б„Җб…Ә б„Җб…©б„Җб…ўбҶЁ б„үб…Ўб„…б…Ё_б„үб…өбҶ«б„Һб…ҘбҶҜб„Ҷ...](https://cdn.slidesharecdn.com/ss_thumbnails/03-250312015303-28a20020-thumbnail.jpg?width=560&fit=bounds)

![[Next-Gen ITSM | Atlassianмқҙ м ңмӢңн•ҳлҠ” ITSM нҳҒмӢ ] 02. б„Ҹб…ібҶҜб„…б…Ўб„Ӣб…®б„ғб…і б„Җб…өб„Үб…ЎбҶ« ITSM б„Һб…¬б„Ңб…ҘбҶЁб„’б…Әб„…б…ібҶҜ...](https://cdn.slidesharecdn.com/ss_thumbnails/02-250312015118-f0da9222-thumbnail.jpg?width=560&fit=bounds)

![[Next-Gen ITSM | Atlassianмқҙ м ңмӢңн•ҳлҠ” ITSM нҳҒмӢ ] 01. Gen Next ITSM_б„Җб…өбҶ·б„Ӣб…ІбҶ«б„’б…ҙ.pdf](https://cdn.slidesharecdn.com/ss_thumbnails/01-250312014844-1ad6f3bc-thumbnail.jpg?width=560&fit=bounds)

![[л°ңн‘ң мһҗлЈҢ] мӢңк°Ғнҷ”лЎң м „лһөмқ„ мӢӨнҳ„н•ҳлҠ” мҠӨл§ҲнҠё мӣҢнҒ¬н”ҢлЎңмҡ° with лЁјлҚ°мқҙлӢ·м»ҙ.pdf](https://cdn.slidesharecdn.com/ss_thumbnails/with-250221001921-64176825-thumbnail.jpg?width=560&fit=bounds)

![[The Future of IT] 1. AI мӢңлҢҖмқҳ мқјн•ҳлҠ” л°©лІ•_к№ҖлҢҖмқј кі л¬ё](https://cdn.slidesharecdn.com/ss_thumbnails/thefutureofit1-250220022454-d0add770-thumbnail.jpg?width=560&fit=bounds)

![[The Future of IT] 2. мЎ°м§Ғ лӘ©н‘ң Align л°Ҹ м „мӮ¬ нҳ‘м—… нҷ•мһҘ_н•ң진к·ң л¶ҖмӮ¬мһҘ](https://cdn.slidesharecdn.com/ss_thumbnails/thefutureofit2-250220022449-75b8019c-thumbnail.jpg?width=560&fit=bounds)

![[The Future of IT] 3. AI мӢңлҢҖмқҳ мқён”„лқј_мҳӨн”ҲмҶҢмҠӨлҘј нҷңмҡ©н•ң мқён”„лқј кө¬м¶• л°Ҹ GPU as a Service кө¬нҳ„мӮ¬лЎҖ_к№Җнҳём§„ мғҒл¬ҙ](https://cdn.slidesharecdn.com/ss_thumbnails/thefutureofit3-250220022449-a54710f8-thumbnail.jpg?width=560&fit=bounds)

![[л°ңн‘ңмһҗлЈҢ] мҳӨн”ҲмҶҢмҠӨ кё°л°ҳ нҒҙлқјмҡ°л“ң л„ӨмқҙнӢ°лёҢ м• н”ҢлҰ¬мјҖмқҙм…ҳ кө¬м¶• л°©м•Ҳ (feat. Kubernetes)](https://cdn.slidesharecdn.com/ss_thumbnails/kubernetes-241219083038-3bd08c9d-thumbnail.jpg?width=560&fit=bounds)

![[202412 SAFe Meetup] SAFe Transfomration Journey](https://cdn.slidesharecdn.com/ss_thumbnails/safemeetupsafetransfomrationjourney1-241211084519-c8df01a2-thumbnail.jpg?width=560&fit=bounds)

![[мӣҢнҒ¬мҲҚ] Get to know AI, Meet your new teammate!](https://cdn.slidesharecdn.com/ss_thumbnails/gettoknowaimeetyournewteammate-241209073551-a677c30c-thumbnail.jpg?width=560&fit=bounds)

![[мӣЁл№„лӮҳ л°ңн‘ңмһҗлЈҢ] VMware б„Ңб…ҘбҶјб„Һб…ўбҶЁ б„Үб…§бҶ«б„’б…Ә б„ғб…ўб„Ӣб…ібҶј - мҷң мҳӨн”ҲмҶҢмҠӨ кё°л°ҳ нҒҙлқјмҡ°л“ң л„ӨмқҙнӢ°лёҢ мқён”„лқјлЎң к°Җм•јн•ҳлҠ”к°Җ?](https://cdn.slidesharecdn.com/ss_thumbnails/vmware-241203093433-2b1abd88-thumbnail.jpg?width=560&fit=bounds)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…] кё°м—… л§һм¶Өнҳ• On-Premise LLM Solution](https://cdn.slidesharecdn.com/ss_thumbnails/llm202411-241111013615-47e5c81c-thumbnail.jpg?width=560&fit=bounds)

![[б„Ӣб…©б„‘б…ібҶ«б„үб…©б„үб…іб„Ҹб…ҘбҶ«б„үб…ҘбҶҜб„җб…өбҶј] VMware б„ғб…ўб„Ӣб…ЎбҶ« кІҖнҶ лҘј мң„н•ң н”„лқјмқҙл№— нҒҙлқјмҡ°л“ң мҶ”лЈЁм…ҳ м ңм–ё](https://cdn.slidesharecdn.com/ss_thumbnails/vmwarev1-241107064557-0a2655cd-thumbnail.jpg?width=560&fit=bounds)

![[б„Ӣб…©б„‘б…ібҶ«б„үб…©б„үб…іб„Ҹб…ҘбҶ«б„үб…ҘбҶҜб„җб…өбҶј] кё°м—… л§һм¶Өнҳ• б„Ӣб…©бҶ«б„‘б…іб„…б…Ұб„Ҷб…өб„үб…і LLM б„үб…©бҶҜб„…б…®б„үб…§бҶ«](https://cdn.slidesharecdn.com/ss_thumbnails/llm202410-241106053231-5bf93cca-thumbnail.jpg?width=560&fit=bounds)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…] OpenInfra Asia 2024_OpenStack & K8SлЎң нҳҒмӢ н•ҳлҠ” кё°мғҒмІӯ](https://cdn.slidesharecdn.com/ss_thumbnails/openinfraasia2024openstackk8s-241031061829-5114384e-thumbnail.jpg?width=560&fit=bounds)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…] кёҖлЎңлІҢ н‘ңмӨҖ нҒҙлқјмҡ°л“ң IaaS/PaaS н”Ңлһ«нҸј Playce Cloud](https://cdn.slidesharecdn.com/ss_thumbnails/playcecloud1-241024133637-b1fa69d3-thumbnail.jpg?width=560&fit=bounds)

![[мҳӨн”ҲмҶҢмҠӨм»Ём„ӨнҢ…] Cloud Big Tech 2024_мҳӨн”ҲмҶҢмҠӨлЎң л§һмқҙн•ҳлҠ” нҒҙлқјмҡ°л“ң](https://cdn.slidesharecdn.com/ss_thumbnails/cloudbigtech2024v0-241024082554-c3247011-thumbnail.jpg?width=560&fit=bounds)

![[The future of Teamwork] Atlassian Intelligenceк°Җ м Ғмҡ©лҗң ITSM мӢңмҠӨн…ң лҚ°лӘЁ](https://cdn.slidesharecdn.com/ss_thumbnails/teamwork-itsmai-demo-241021054343-56257f5e-thumbnail.jpg?width=560&fit=bounds)