Ipython server(Jupyter Server) б„Ҷб…ЎбҶ«б„ғб…ібҶҜб„Җб…ө

- 1. IPython Server л§Ңл“Өкё° CNU DNLAB мң нҳ„мӢқ

- 2. 진н–ү нҷҳкІҪ в—Ҹ MSAZURE к°ҖмғҒм»ҙн“Ён„° нҷҳкІҪ в—Ӣ Linux Ubuntu 14.04 в—Ҹ мӣҗкІ© SSHлЎң м ‘мҶҚн•ҳм—¬ 진н–ү

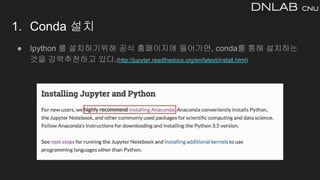

- 3. 1. Conda м„Өм№ҳ в—Ҹ Ipython лҘј м„Өм№ҳн•ҳкё°мң„н•ҙ кіөмӢқ нҷҲнҺҳмқҙм§Җм—җ л“Өм–ҙк°Җл©ҙ, condaлҘј нҶөн•ҙ м„Өм№ҳн•ҳлҠ” кІғмқ„ к°•л Ҙ추мІңн•ҳкі мһҲлӢӨ.(http://jupyter.readthedocs.org/en/latest/install.html)

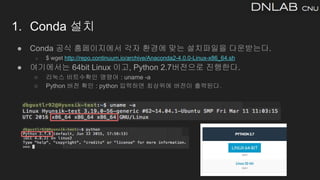

- 4. 1. Conda м„Өм№ҳ в—Ҹ Conda кіөмӢқ нҷҲнҺҳмқҙм§Җм—җм„ң к°Ғмһҗ нҷҳкІҪм—җ л§һлҠ” м„Өм№ҳнҢҢмқјмқ„ лӢӨмҡҙл°ӣлҠ”лӢӨ. в—Ӣ $ wget http://repo.continuum.io/archive/Anaconda2-4.0.0-Linux-x86_64.sh в—Ҹ м—¬кё°м—җм„ңлҠ” 64bit Linux мқҙкі , Python 2.7лІ„м „мңјлЎң 진н–үн•ңлӢӨ. в—Ӣ лҰ¬лҲ…мҠӨ 비нҠёмҲҳнҷ•мқё лӘ…л №м–ҙ : uname -a в—Ӣ Python лІ„м „ нҷ•мқё : python мһ…л Ҙн•ҳл©ҙ мөңмғҒмң„м—җ лІ„м „мқҙ м¶ңл ҘлҗңлӢӨ.

- 5. в—Ҹ лӢӨмҡҙл°ӣмқҖ .shнҢҢмқјмқ„ мӢӨн–ү в—Ӣ $ bash Anaconda2-4.0.0-Linux-x86_64.sh 1. Conda м„Өм№ҳ м—”н„°

- 6. в—Ҹ licenseм—җ лҢҖн•ң м •ліҙк°Җ лӮҳмҳӨкІҢлҗңлӢӨ. в—Ҹ м—”н„°лҘј кі„мҶҚ лҲ„лҘҙкІҢлҗҳл©ҙ лҒқм—җм„ң licenseм—җм„ң лҸҷмқҳн•ҳлҠ”м§Җ л¬јм–ҙліҙкІҢлҗңлӢӨ. в—Ҹ yes мһ…л Ҙ нӣ„ м—”н„° 1. Conda м„Өм№ҳ м—”н„°

- 7. в—Ҹ м—”н„° мһ…л Ҙ н•ҳл©ҙ м„Өм№ҳк°Җ мӢңмһ‘лҗЁвҖҰ в—Ҹ мӢңк°„ мўҖ мҶҢмҡ”лҗЁ 1. Conda м„Өм№ҳ

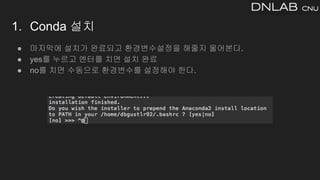

- 8. в—Ҹ л§Ҳм§Җл§үм—җ м„Өм№ҳк°Җ мҷ„лЈҢлҗҳкі нҷҳкІҪліҖмҲҳм„Өм •мқ„ н•ҙмӨ„м§Җ л¬јм–ҙліёлӢӨ. в—Ҹ yesлҘј лҲ„лҘҙкі м—”н„°лҘј м№ҳл©ҙ м„Өм№ҳ мҷ„лЈҢ в—Ҹ noлҘј м№ҳл©ҙ мҲҳлҸҷмңјлЎң нҷҳкІҪліҖмҲҳлҘј м„Өм •н•ҙм•ј н•ңлӢӨ. 1. Conda м„Өм№ҳ

- 9. в—Ҹ нҷҳкІҪліҖмҲҳ м„Өм •мқ„ лӘ»н–Ҳкұ°лӮҳ NoлҘј мһ…л Ҙн–Ҳмқ„л•Ң мҲҳлҸҷмңјлЎң нҷҳкІҪліҖмҲҳ 추к°Җн•ҳлҠ” л°©лІ• в—Ҹ м„Өм№ҳ мҷ„лЈҢнӣ„ лӮҳмҳӨлҠ” л§җмқ„ л”°лқјн•ҳл©ҙ лҗңлӢӨ. в—Ӣ vi /home/dbgustlr92/.bashrc << 2лІҲ кІҪлЎңлҘј мһ…л Ҙ в—Ӣ .bashrcнҢҢмқј к°ҖмһҘ л°‘м—җ export PATH=/home/dbgustlr92/anaconda2/bin мһ…л Ҙ нӣ„ м ҖмһҘ (1лІҲ кІҪлЎң мһ…л Ҙ) в—Ӣ vi л°–мңјлЎң лӮҳмҷҖм„ң source /home/dbgustlr92/.bashrc мһ…л Ҙ (2лІҲкІҪлЎң) 1. Conda м„Өм№ҳ(추к°Җ) 1 2

- 10. в—Ҹ .bashrcнҢҢмқј к°ҖмһҘ л°‘л¶Җ분м—җ 추к°Җн•ң лӘЁмҠө 1. Conda м„Өм№ҳ(추к°Җ)

- 11. 2. Jupyter м„ңлІ„ м„Өм • в—Ҹ $ jupyter notebook --generate-config мһ…л Ҙ в—Ҹ кІ°кіјлЎң лӮҳмҳЁ кІҪлЎңм—җ мғҲлЎңмҡҙ .pyнҢҢмқј мғқм„ұлҗЁ

- 12. в—Ҹ мӣҗкІ© Jupyter м„ңлІ„ м—җ м ‘мҶҚн•ҳкё° мң„н•ң 비л°ҖлІҲнҳёлҘј мғқм„ұн•ҳкё° мң„н•ҙ IPython мӢӨн–ү в—Ҹ $ ipython в—Ҹ мӢӨн–ү нӣ„ лӢӨмқҢкіј к°ҷмқҙ лӘ…л №м–ҙ мӢӨн–ү в—Ӣ passwd() лҘј мһ…л Ҙн•ҳм—¬ мӢӨн–үн•ҳл©ҙ 비л°ҖлІҲнҳёлҘј мһ…л Ҙн•ҳлқјкі лӮҳнғҖлӮңлӢӨ. мқҙл•Ң ліёмқёмқҙ мӣҗн•ҳлҠ” 비л°ҖлІҲ нҳёлҘј мһ…л Ҙн•ҳкі нҷ•мқё лһҖм—җ н•ңлІҲлҚ” мһ…л Ҙн•ҳл©ҙ hashк°’мңјлЎң м¶ңл Ҙмқ„ н•ҙмӨҖлӢӨ. в—Ӣ кІ°кіјлЎң лӮҳмҳЁ hashк°’мқ„ ліөмӮ¬н•ҙл‘җмһҗ. (sh1л¶Җн„°......aedк№Ңм§Җ ліөмӮ¬) в—Ҹ ліөмӮ¬нӣ„ ipythonмў…лЈҢ ( exit() ) 2. Jupyter м„ңлІ„ м„Өм •

- 13. в—Ҹ 11нҺҳмқҙм§Җм—җм„ң мғқм„ұн•ң .py нҢҢмқј нҺём§‘ в—Ӣ vi /home/dbgustlr92/.jupyter/jupyter_notebook_config.py в—Ҹ 155лІҲм§ё мӨ„ в—Ӣ м„ңлІ„мқҳ ipлҘј м Ғм–ҙмӨҖлӢӨ. ( м—¬кё°м—җм„ңлҠ” MSAZURE мқҙлҜҖлЎң лӮҙл¶ҖIPлҘј м ҒкІҢ лҗңлӢӨ.) в—Ӣ мқјл°ҳ м„ңлІ„мқҳ кІҪмҡ° кіөмқёIPлҘј м Ғм–ҙмЈјл©ҙ лҗңлӢӨ. в—Ҹ 201лІҲм§ё мӨ„ в—Ӣ мЈјм„қмқ„ м ңкұ°н•ҳкі , 12нҺҳмқҙм§Җм—җм„ң мғқм„ұн•ң 비л°ҖлІҲнҳё hashк°’мқ„ л„ЈлҠ”лӢӨ. 2. Jupyter м„ңлІ„ м„Өм •

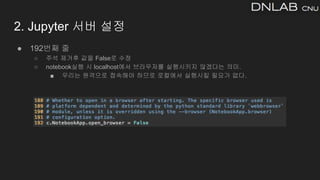

- 14. в—Ҹ 192лІҲм§ё мӨ„ в—Ӣ мЈјм„қ м ңкұ°нӣ„ к°’мқ„ FalseлЎң мҲҳм • в—Ӣ notebookмӢӨн–ү мӢң localhostм—җм„ң лёҢлқјмҡ°м ҖлҘј мӢӨн–үмӢңнӮӨм§Җ м•ҠкІ лӢӨлҠ” мқҳлҜё. в– мҡ°лҰ¬лҠ” мӣҗкІ©мңјлЎң м ‘мҶҚн•ҙм•ј н•ҳлҜҖлЎң лЎң컬м—җм„ң мӢӨн–үмӢңнӮ¬ н•„мҡ”к°Җ м—ҶлӢӨ. 2. Jupyter м„ңлІ„ м„Өм •

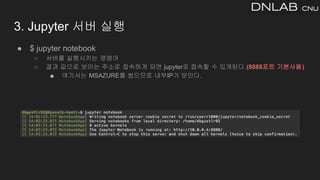

- 15. в—Ҹ $ jupyter notebook в—Ӣ м„ңлІ„лҘј мӢӨн–үмӢңнӮӨлҠ” лӘ…л №м–ҙ в—Ӣ кІ°кіј к°’мңјлЎң ліҙмқҙлҠ” мЈјмҶҢлЎң м ‘мҶҚн•ҳкІҢ лҗҳл©ҙ jupyterлЎң м ‘мҶҚн• мҲҳ мһҲкІҢлҗңлӢӨ.(8888нҸ¬нҠё кё°ліёмӮ¬мҡ©) в– м—¬кё°м„ңлҠ” MSAZUREлҘј мҚјмңјлҜҖлЎң лӮҙл¶ҖIPк°Җ ліҙмқёлӢӨ. 3. Jupyter м„ңлІ„ мӢӨн–ү

- 16. в—Ҹ MSAZURE , AWSлҘј мӮ¬мҡ©н• мӢң нҒҙлқјмҡ°мҠӨ лҢҖмӢңліҙл“ңм—җм„ң 8888нҸ¬нҠёлҘј к°ңл°©н•ҙм•ј н•ңлӢӨ. 3. Jupyter м„ңлІ„ мӢӨн–ү(추к°Җ) 1 2

- 17. в—Ҹ мқҙлҰ„ : Jupyter (м•„л¬ҙл ҮкІҢлӮҳ н•ҙлҸ„ мғҒкҙҖ м—ҶлӢӨ) в—Ҹ кіөмҡ©нҸ¬нҠё : 8888 в—Ҹ к°ңмқёнҸ¬нҠё : 8888 мһ…л Ҙнӣ„ нҷ•мқё 3. Jupyter м„ңлІ„ мӢӨн–ү(추к°Җ)

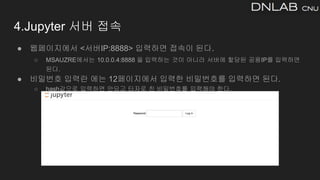

- 18. 4.Jupyter м„ңлІ„ м ‘мҶҚ в—Ҹ мӣ№нҺҳмқҙм§Җм—җм„ң <м„ңлІ„IP:8888> мһ…л Ҙн•ҳл©ҙ м ‘мҶҚмқҙ лҗңлӢӨ. в—Ӣ MSAUZREм—җм„ңлҠ” 10.0.0.4:8888 мқ„ мһ…л Ҙн•ҳлҠ” кІғмқҙ м•„лӢҲлқј м„ңлІ„м—җ н• лӢ№лҗң кіөмҡ©IPлҘј мһ…л Ҙн•ҳл©ҙ лҗңлӢӨ. в—Ҹ 비л°ҖлІҲнҳё мһ…л ҘлһҖ м—җлҠ” 12нҺҳмқҙм§Җм—җм„ң мһ…л Ҙн•ң 비л°ҖлІҲнҳёлҘј мһ…л Ҙн•ҳл©ҙ лҗңлӢӨ. в—Ӣ hashк°’мңјлЎң мһ…л Ҙн•ҳл©ҙ м•Ҳлҗҳкі нғҖмһҗлЎң м№ң 비л°ҖлІҲнҳёлҘј мһ…л Ҙн•ҙм•ј н•ңлӢӨ.

- 19. 5. мҷ„лЈҢ

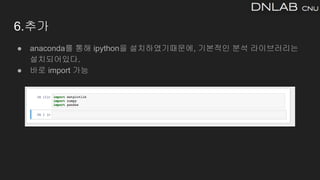

- 20. 6.추к°Җ в—Ҹ anacondaлҘј нҶөн•ҙ ipythonмқ„ м„Өм№ҳн•ҳмҳҖкё°л•Ңл¬ём—җ, кё°ліём Ғмқё 분м„қ лқјмқҙлёҢлҹ¬лҰ¬лҠ” м„Өм№ҳлҗҳм–ҙмһҲлӢӨ. в—Ҹ л°”лЎң import к°ҖлҠҘ

- 21. к°җмӮ¬Зк©лӢҲлӢӨ.

![[мҳЁлқјмқёкөҗмңЎмӢңлҰ¬мҰҲ] л„ӨмқҙлІ„ нҒҙлқјмҡ°л“ң н”Ңлһ«нҸј init script нҷңмҡ©лІ• мҶҢк°ң(м •лӮҷмҲҳ нҒҙлқјмҡ°л“ң мҶ”лЈЁм…ҳ м•„нӮӨн…ҚнҠё)](https://cdn.slidesharecdn.com/ss_thumbnails/webinarinitscript-190920075213-thumbnail.jpg?width=560&fit=bounds)

![[1б„Ңб…ЎбҶј] б„‘б…Ўб„Ӣб…өб„Ҡб…ҘбҶ« б„Җб…ўб„Үб…ЎбҶҜб„’б…ӘбҶ«б„Җб…§бҶј б„Җб…®б„Һб…®бҶЁб„’б…Ўб„Җб…ө | мҲҳн•ҷ нҶөкі„лҘј лӘ°лқјлҸ„ мқҙн•ҙн• мҲҳ мһҲлҠ” мү¬мҡҙ л”Ҙлҹ¬лӢқ](https://cdn.slidesharecdn.com/ss_thumbnails/1-220318053705-thumbnail.jpg?width=560&fit=bounds)

![[м•„мқҙнҺҖнҢ©нҶ лҰ¬]2017 NDC к°•м—° мһҗлЈҢ_м•„мқҙнҺҖ 엔진 к°ңл°ң л…ёнҠё](https://cdn.slidesharecdn.com/ss_thumbnails/20170426ndc17ver1-170428052244-thumbnail.jpg?width=560&fit=bounds)

![[DS Meetup] iPadлЎң к°ҖлІјмҡҙ 분м„қнҷҳкІҪ кө¬м¶•н•ҙліҙкё°](https://cdn.slidesharecdn.com/ss_thumbnails/dsmeetupanalysisenvusingipad190723-190723160209-thumbnail.jpg?width=560&fit=bounds)