ąśąĮč乊ą│čĆą░čäąĖą║ą░. ąśąĮč乊čĆą╝ą░čåąĖąŠąĮąĮą░čÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčī

0 likes1,156 views

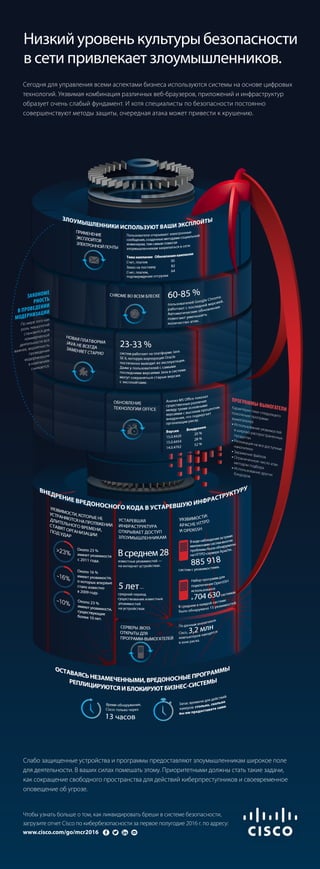

ąØąĖąĘą║ąĖą╣ čāčĆąŠą▓ąĄąĮčī ą║čāą╗čīčéčāčĆčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ čüąĄčéąĖ ą┐čĆąĖą▓ą╗ąĄą║ą░ąĄčé ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąŠą▓.

1 of 1

Downloaded 13 times

Recommended

ąśąĮč乊ą│čĆą░čäąĖą║ą░. ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: čĆąĄą░ą╗čīąĮąŠąĄ ą┐ąŠą╗ąŠąČąĄąĮąĖąĄ ą▓ąĄčēąĄą╣

ąśąĮč乊ą│čĆą░čäąĖą║ą░. ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: čĆąĄą░ą╗čīąĮąŠąĄ ą┐ąŠą╗ąŠąČąĄąĮąĖąĄ ą▓ąĄčēąĄą╣Cisco Russia

╠²

ąÆčĆąĄą┤ąŠąĮąŠčüąĮąŠąĄ ą¤ą× čü ąĮąĄčłčāč鹊čćąĮčŗą╝ čåąĄąĮąĮąĖą║ąŠą╝.ąÜč鹊 ąĖ ą║ą░ą║ ą░čéą░ą║ąŠą▓ą░ą╗ čĆąŠčüčüąĖą╣čüą║ąĖąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ ą▓ 2016-ąŠą╝. ąĪčéą░čéąĖčüčéąĖą║ą░ ąĖ č鹥ąĮą┤ąĄąĮčåąĖąĖ.

ąÜč鹊 ąĖ ą║ą░ą║ ą░čéą░ą║ąŠą▓ą░ą╗ čĆąŠčüčüąĖą╣čüą║ąĖąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ ą▓ 2016-ąŠą╝. ąĪčéą░čéąĖčüčéąĖą║ą░ ąĖ č鹥ąĮą┤ąĄąĮčåąĖąĖ.Advanced monitoring

╠²

ąĪčéą░čéąĖčüčéąĖą║ą░ ąĮą░čłąĄą│ąŠ ą║ąŠą╝ą╝ąĄčĆč湥čüą║ąŠą│ąŠ ą”ąĄąĮčéčĆą░ ą╝ąŠąĮąĖč鹊čĆąĖąĮą│ą░ (SOC) ą┐ąŠ ąĘą░čäąĖą║čüąĖčĆąŠą▓ą░ąĮąĮčŗą╝ čüąŠą▒čŗčéąĖčÅą╝ ąĖ ąĖąĮčåąĖą┤ąĄąĮčéą░ą╝ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2016 ą│ąŠą┤.ąÆą░ą┤ąĖą╝ ąÜąŠą▓ą║ąĖąĮ - ąæąĄąĘąŠą┐ą░čüąĮčŗą╣ ą║ąŠą╝ą╝čāąĮąĖą║ą░č鹊čĆ: ą╝ąĖčä ąĖą╗ąĖ čĆąĄą░ą╗čīąĮąŠčüčéčī?

ąÆą░ą┤ąĖą╝ ąÜąŠą▓ą║ąĖąĮ - ąæąĄąĘąŠą┐ą░čüąĮčŗą╣ ą║ąŠą╝ą╝čāąĮąĖą║ą░č鹊čĆ: ą╝ąĖčä ąĖą╗ąĖ čĆąĄą░ą╗čīąĮąŠčüčéčī?HackIT Ukraine

╠²

ą×čüąĮąŠą▓ąĮčŗąĄ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ ą╝ąĄčüčüąĄąĮą┤ąČąĄčĆąŠą▓ ą┤ą╗čÅ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ čāčüčéčĆąŠą╣čüčéą▓. ąóčĆąĄą▒ąŠą▓ą░ąĮąĖčÅ ą║ ą░čāč鹥ąĮčéąĖčäąĖą║ą░čåąĖąĖ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣ ąĘą░čēąĖčēąĄąĮąĮąŠą│ąŠ ą╝ąĄčüčüąĄąĮą┤ąČąĄčĆą░. ą×čüąŠą▒ąĄąĮąĮąŠčüčéąĖ čĆąĄą░ą╗ąĖąĘą░čåąĖąĖ čüą║ą▓ąŠąĘąĮąŠą│ąŠ čłąĖčäčĆąŠą▓ą░ąĮąĖčÅ ą▓ True Secure Messenger. ąĪą┐ąŠčüąŠą▒čŗ ąĘą░čēąĖčéčŗ ąŠčé ą░čéą░ą║ čéąĖą┐ą░ ┬½č湥ą╗ąŠą▓ąĄą║ ą┐ąŠčüąĄčĆąĄą┤ąĖąĮąĄ┬╗ ą▓ ą╝ąĄčüčüąĄąĮą┤ąČąĄčĆą░čģ.ąśą│ąĮąŠčĆąĖčĆčāąĄą╝ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ čüąĄą│ąŠą┤ąĮčÅ? ąĀą░čüą┐ą╗ą░čćąĖą▓ą░ąĄą╝čüčÅ ąĘą░ą▓čéčĆą░!

ąśą│ąĮąŠčĆąĖčĆčāąĄą╝ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ čüąĄą│ąŠą┤ąĮčÅ? ąĀą░čüą┐ą╗ą░čćąĖą▓ą░ąĄą╝čüčÅ ąĘą░ą▓čéčĆą░!Advanced monitoring

╠²

ą¤čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┤ą╗čÅ ą▓ąĄą▒ąĖąĮą░čĆą░ ąÆčÅč湥čüą╗ą░ą▓ą░ ąÆą░čüąĖąĮą░, ą▓ąŠ ą▓čĆąĄą╝čÅ ą║ąŠč鹊čĆąŠą│ąŠ ąŠąĮ čĆą░čüčüą║ą░ąĘą░ą╗, ą║ą░ą║ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ ą▓ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮčæąĮąĮąŠą╝ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠą╝ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖąĖ ą▓ą╗ąĖčÅčÄčé ąĮą░ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčī ąŠčĆą│ą░ąĮąĖąĘą░čåąĖą╣.ąĀą░čüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖąĄ ąĖąĮčåąĖą┤ąĄąĮč鹊ą▓ ąśąæ čü ą┐ąŠą╝ąŠčēčīčÄ ąŠčéą║čĆčŗčéčŗčģ ąĖąĮč鹥čĆąĮąĄčé-ąĖčüč鹊čćąĮąĖą║ąŠą▓

ąĀą░čüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖąĄ ąĖąĮčåąĖą┤ąĄąĮč鹊ą▓ ąśąæ čü ą┐ąŠą╝ąŠčēčīčÄ ąŠčéą║čĆčŗčéčŗčģ ąĖąĮč鹥čĆąĮąĄčé-ąĖčüč鹊čćąĮąĖą║ąŠą▓Advanced monitoring

╠²

ą¦č鹊ą▒čŗ čŹčäč乥ą║čéąĖą▓ąĮąŠ ą▒ąŠčĆąŠčéčīčüčÅ čü ą║ąĖą▒ąĄčĆčāą│čĆąŠąĘą░ą╝ąĖ, ąĮąĄ ą▓čüąĄą│ą┤ą░ ąĮčāąČąĮčŗ ą┤ąŠčĆąŠą│ąŠčüč鹊čÅčēąĖąĄ čüąĖčüč鹥ą╝čŗ ąśąæ-ą░ąĮą░ą╗ąĖčéąĖą║ąĖ. ą×čéą║čĆčŗčéčŗąĄ ąĖčüč鹊čćąĮąĖą║ąĖ ą┐ąŠą╝ąŠą│ą░čÄčé ą┤ąĄą░ąĮąŠąĮąĖą╝ąĖąĘąĖčĆąŠą▓ą░čéčī ą╗čÄą┤ąĄą╣, čüąŠą▒ąĖčĆą░čéčī ąĖąĮč乊čĆą╝ą░čåąĖčÄ čÄčĆąĖą┤ąĖč湥čüą║ąŠą│ąŠ čģą░čĆą░ą║č鹥čĆą░ ąĖ ąŠą┐čĆąĄą┤ąĄą╗čÅčéčī ą▓ąŠąĘą╝ąŠąČąĮčŗąĄ ą▓ąĄą║č鹊čĆčŗ ą░čéą░ą║.ąÆąŠą┐čĆąŠčüčŗ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮąŠą╣ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ąŠčé ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠ-ą░ą┐ą┐ą░čĆą░čéąĮčŗčģ ą▓ąŠąĘą┤ąĄą╣čüčéą▓ąĖą╣ ą▓ ...

ąÆąŠą┐čĆąŠčüčŗ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮąŠą╣ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ąŠčé ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠ-ą░ą┐ą┐ą░čĆą░čéąĮčŗčģ ą▓ąŠąĘą┤ąĄą╣čüčéą▓ąĖą╣ ą▓ ...cnpo

╠²

ą×ą╗ąĄą│ ąōčāą┤ą║ąŠą▓, ąÉą╗ąĄą║čüą░ąĮą┤čĆ ąöąŠčĆąŠč乥ąĄą▓, ąÉą╗ąĄą║čüąĄą╣ ą£ą░čĆą║ąŠą▓ąæąĄąĘąŠą┐ą░čüąĮą░čÅ čĆą░ą▒ąŠčéą░ ą▓ cąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé. ąĪą░ą╝ą▒ąŠčĆčüą║ą░čÅ ąø.ąØ.

ąæąĄąĘąŠą┐ą░čüąĮą░čÅ čĆą░ą▒ąŠčéą░ ą▓ cąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé. ąĪą░ą╝ą▒ąŠčĆčüą║ą░čÅ ąø.ąØ.TCenter500

╠²

ąæąĄąĘąŠą┐ą░čüąĮą░čÅ čĆą░ą▒ąŠčéą░ ą▓ cąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé. ąĪą░ą╝ą▒ąŠčĆčüą║ą░čÅ ąø.ąØ.ąÉąĮą░ą╗ąĖąĘ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ Facebook, Instagram, LinkedIn, ąÆą║ąŠąĮčéą░ą║č鹥 ąĖ...

ąÉąĮą░ą╗ąĖąĘ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ Facebook, Instagram, LinkedIn, ąÆą║ąŠąĮčéą░ą║č鹥 ąĖ...Advanced monitoring

╠²

ą× ąĘą░čēąĖč鹥 ąĖ čāčÅąĘą▓ąĖą╝ąŠčüčéčÅčģ ą┤ą░ąĮąĮčŗčģ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ą┐ąŠą┐čāą╗čÅčĆąĮčŗčģ ą▓ ąĀąŠčüčüąĖąĖ čüąŠčåąĖą░ą╗čīąĮčŗčģ čüąĄč鹥ą╣.ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┐ąŠčåąĄą╗čāąĄą▓čüą║ą░čÅ ąĄ. - ą╗ą░ą▒ąŠčĆą░č鹊čĆąĖčÅ ą║ą░čüą┐ąĄčĆčüą║ąŠą│ąŠ

ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┐ąŠčåąĄą╗čāąĄą▓čüą║ą░čÅ ąĄ. - ą╗ą░ą▒ąŠčĆą░č鹊čĆąĖčÅ ą║ą░čüą┐ąĄčĆčüą║ąŠą│ąŠfinnopolis

╠²

18.09.2015 ąŚą░ą╗ ąÉ. ąÉ3 ąÜąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąŠčüčéčī- ąŠčéą▓ąĄčé ą£ą░ą│ą░čĆąĄą│čāą╗čÅč鹊čĆą░Cisco Ransomware Defense. ąÜčĆą░čéą║ąĖą╣ ąŠą▒ąĘąŠčĆ

Cisco Ransomware Defense. ąÜčĆą░čéą║ąĖą╣ ąŠą▒ąĘąŠčĆCisco Russia

╠²

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ ŌĆö ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠąĄ ą¤ą×, ą║ąŠč鹊čĆąŠąĄ čłąĖčäčĆčāąĄčé ąĖąĮč乊čĆą╝ą░čåąĖčÄ (ą┤ąŠą║čāą╝ąĄąĮčéčŗ, č乊č鹊ą│čĆą░čäąĖąĖ, ą╝čāąĘčŗą║čā) ąĮą░ ą╗ąĖčćąĮąŠą╝ ąĖą╗ąĖ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╝ ą║ąŠą╝ą┐čīčÄč鹥čĆąĄ. ąś čéčĆąĄą▒čāąĄčé ą▓čŗą║čāą┐ ąĘą░ čĆą░čüčłąĖčäčĆąŠą▓ą║čā čäą░ą╣ą╗ąŠą▓ ąĖ ą┐ąŠą╗čāč湥ąĮąĖąĄ ą┤ąŠčüčéčāą┐ą░ ą║ ąĮąĖą╝.ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą▓ąŠą╗ą║ąŠą▓ ą┤. - Group ib

ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą▓ąŠą╗ą║ąŠą▓ ą┤. - Group ibfinnopolis

╠²

18.09.2015 ąŚą░ą╗ ąÉ. ąÉ3 ąÜąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąŠčüčéčī- ąŠčéą▓ąĄčé ą£ą░ą│ą░čĆąĄą│čāą╗čÅč鹊čĆą░Trend Micro. ąÜą░čĆąĄąĮ ąÜą░čĆą░ą│ąĄą┤čÅąĮ. "Ransomware: ą┐ą╗ą░čéąĖčéčī ąĮąĄą╗čīąĘčÅ ąĘą░čēąĖčéąĖčéčīčüčÅ"

Trend Micro. ąÜą░čĆąĄąĮ ąÜą░čĆą░ą│ąĄą┤čÅąĮ. "Ransomware: ą┐ą╗ą░čéąĖčéčī ąĮąĄą╗čīąĘčÅ ąĘą░čēąĖčéąĖčéčīčüčÅ"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ "ąÜąŠą┤ ąśąæ 2017". ąóą▒ąĖą╗ąĖčüąĖąÜąŠąĮčéčĆąŠą╗čīąĮčŗą╣ čüą┐ąĖčüąŠą║ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą░čéą░ą║ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣

ąÜąŠąĮčéčĆąŠą╗čīąĮčŗą╣ čüą┐ąĖčüąŠą║ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą░čéą░ą║ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣Cisco Russia

╠²

ąōąŠč鹊ą▓ą░ ą╗ąĖ ą▓ą░čłą░ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖčÅ ą║ ąŠčéčĆą░ąČąĄąĮąĖčÄ ą░čéą░ą║? ąØąĄ čéčĆą░čéčīč鹥 ą▓čĆąĄą╝čÅ ąĮą░ ąŠą▒ą┤čāą╝čŗą▓ą░ąĮąĖąĄ čüčéčĆą░č鹥ą│ąĖąĖ ąĘą░čēąĖčéčŗ. ą¤čĆąĖą▓ąĄą┤ąĄąĮąĮą░čÅ ąĮąĖąČąĄ čéą░ą▒ą╗ąĖčåą░ ą┐ąŠą╝ąŠąČąĄčé ą▓ą░ą╝ ąĘą░čēąĖčéąĖčéčīčüčÅ ąŠčé čŹčéąĖčģ ą░čéą░ą║.Fortinet. ą£ąĖčĆąŠčüą╗ą░ą▓ ą£ąĖčēąĄąĮą║ąŠ. "ą¤čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖąĄ ATP čü ą┐ąŠą╝ąŠčēčīčÄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗčģ čüčĆąĄą┤čüčé...

Fortinet. ą£ąĖčĆąŠčüą╗ą░ą▓ ą£ąĖčēąĄąĮą║ąŠ. "ą¤čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖąĄ ATP čü ą┐ąŠą╝ąŠčēčīčÄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗčģ čüčĆąĄą┤čüčé...Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ ąÜąŠą┤ ąśąæ 2016". ą£ąĖąĮčüą║ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąÆ čŹč鹊ą╝ ąŠčéč湥č鹥 ą║ąŠą╝ą┐ą░ąĮąĖčÅ Cisco ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅąĄčé ą┤ą░ąĮąĮčŗąĄ ąĖ ą░ąĮą░ą╗ąĖčéąĖč湥čüą║ąĖąĄ čüą▓ąĄą┤ąĄąĮąĖčÅ ąŠą▒ ąŠčüąĮąŠą▓ąĮčŗčģ ą┐čĆąŠą▒ą╗ąĄą╝ą░čģ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, čéą░ą║ąĖčģ ą║ą░ą║ ąĖąĘą╝ąĄąĮąĄąĮąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą×, č鹥ąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāčÅąĘą▓ąĖą╝ąŠčüč鹥ą╣ ąĖ ąĮąŠą▓ą░čÅ ą▓ąŠą╗ąĮą░ DoS-ą░čéą░ą║. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ą▓ ąŠčéč湥č鹥 ą░ąĮą░ą╗ąĖąĘąĖčĆčāčÄčéčüčÅ ą║ą░ą╝ą┐ą░ąĮąĖąĖ, ąŠčĆąĖąĄąĮčéąĖčĆąŠą▓ą░ąĮąĮčŗąĄ ąĮą░ ą║ąŠąĮą║čĆąĄčéąĮčŗąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ, ą│čĆčāą┐ą┐čŗ ąĖ čüč乥čĆčŗ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ. ąÆ ąĮąĄą╝ čéą░ą║ąČąĄ ąĖčüčüą╗ąĄą┤čāąĄčéčüčÅ č鹊čé čäą░ą║čé, čćč鹊 ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ, ą┐čŗčéą░čÄčēąĖąĄčüčÅ ą┐ąŠčģąĖčéąĖčéčī ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ, čüčéą░ąĮąŠą▓čÅčéčüčÅ ą▓čüąĄ ą▒ąŠą╗ąĄąĄ ąĖąĘąŠčēčĆąĄąĮąĮčŗą╝ąĖ. ąÆ ą║ąŠąĮčåąĄ ąŠčéč湥čéą░ ą┐čĆąĖą▓ąŠą┤čÅčéčüčÅ čĆąĄą║ąŠą╝ąĄąĮą┤ą░čåąĖąĖ ąĖąĘčāčćą░čéčī ą╝ąŠą┤ąĄą╗ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ąŠ ą▓čüąĄą╣ ąĖčģ ą┐ąŠą╗ąĮąŠč鹥 ąĖ ą┐ąŠą╗čāčćą░čéčī ą▓čüčÄ ą┤ąŠčüčéčāą┐ąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ ąĮą░ ą┐čĆąŠčéčÅąČąĄąĮąĖąĖ ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ ŌĆö ą┤ąŠ ą░čéą░ą║ąĖ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ ąĮąĄąĄ.ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąÆ čŹč鹊ą╝ ąŠčéč湥č鹥 ą║ąŠą╝ą┐ą░ąĮąĖčÅ Cisco ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅąĄčé ą┤ą░ąĮąĮčŗąĄ ąĖ ą░ąĮą░ą╗ąĖčéąĖč湥čüą║ąĖąĄ čüą▓ąĄą┤ąĄąĮąĖčÅ ąŠą▒ ąŠčüąĮąŠą▓ąĮčŗčģ ą┐čĆąŠą▒ą╗ąĄą╝ą░čģ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, čéą░ą║ąĖčģ ą║ą░ą║ ąĖąĘą╝ąĄąĮąĄąĮąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą×, č鹥ąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāčÅąĘą▓ąĖą╝ąŠčüč鹥ą╣ ąĖ ąĮąŠą▓ą░čÅ ą▓ąŠą╗ąĮą░ DoS-ą░čéą░ą║. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ą▓ ąŠčéč湥č鹥 ą░ąĮą░ą╗ąĖąĘąĖčĆčāčÄčéčüčÅ ą║ą░ą╝ą┐ą░ąĮąĖąĖ, ąŠčĆąĖąĄąĮčéąĖčĆąŠą▓ą░ąĮąĮčŗąĄ ąĮą░ ą║ąŠąĮą║čĆąĄčéąĮčŗąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ, ą│čĆčāą┐ą┐čŗ ąĖ čüč乥čĆčŗ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ. ąÆ ąĮąĄą╝ čéą░ą║ąČąĄ ąĖčüčüą╗ąĄą┤čāąĄčéčüčÅ č鹊čé čäą░ą║čé, čćč鹊 ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ, ą┐čŗčéą░čÄčēąĖąĄčüčÅ ą┐ąŠčģąĖčéąĖčéčī

ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ, čüčéą░ąĮąŠą▓čÅčéčüčÅ ą▓čüąĄ ą▒ąŠą╗ąĄąĄ

ąĖąĘąŠčēčĆąĄąĮąĮčŗą╝ąĖ. ąÆ ą║ąŠąĮčåąĄ ąŠčéč湥čéą░ ą┐čĆąĖą▓ąŠą┤čÅčéčüčÅ čĆąĄą║ąŠą╝ąĄąĮą┤ą░čåąĖąĖ ąĖąĘčāčćą░čéčī ą╝ąŠą┤ąĄą╗ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ąŠ ą▓čüąĄą╣ ąĖčģ ą┐ąŠą╗ąĮąŠč鹥 ąĖ ą┐ąŠą╗čāčćą░čéčī ą▓čüčÄ ą┤ąŠčüčéčāą┐ąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ ąĮą░ ą┐čĆąŠčéčÅąČąĄąĮąĖąĖ ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ ŌĆö ą┤ąŠ ą░čéą░ą║ąĖ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ ąĮąĄąĄ.ążąĀą×ąöąĢąÜąĪ. ąÉąĮą┤čĆąĄą╣ ąøčāčåą║ąŠą▓ąĖčć. "ąÉą║čéčāą░ą╗čīąĮčŗąĄ čéčĆąĄąĮą┤čŗ čĆą░ąĘą▓ąĖčéąĖčÅ čāą│čĆąŠąĘ ą║ąĖą▒ąĄčĆą╝ąŠčłąĄąĮąĮąĖč湥čüčéą▓...

ążąĀą×ąöąĢąÜąĪ. ąÉąĮą┤čĆąĄą╣ ąøčāčåą║ąŠą▓ąĖčć. "ąÉą║čéčāą░ą╗čīąĮčŗąĄ čéčĆąĄąĮą┤čŗ čĆą░ąĘą▓ąĖčéąĖčÅ čāą│čĆąŠąĘ ą║ąĖą▒ąĄčĆą╝ąŠčłąĄąĮąĮąĖč湥čüčéą▓...Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ ąÜąŠą┤ ąśąæ 2016". ą£ąĖąĮčüą║ąöąŠą║č鹊čĆ ąÆąĄą▒. ąÆčÅč湥čüą╗ą░ą▓ ą£ąĄą┤ą▓ąĄą┤ąĄą▓. "ąÜą░ą║ ąĖąĘą▒ą░ą▓ąĖčéčīčüčÅ ąŠčé čłąĖčäčĆąŠą▓ą░ą╗čīčēąĖą║ąŠą▓"

ąöąŠą║č鹊čĆ ąÆąĄą▒. ąÆčÅč湥čüą╗ą░ą▓ ą£ąĄą┤ą▓ąĄą┤ąĄą▓. "ąÜą░ą║ ąĖąĘą▒ą░ą▓ąĖčéčīčüčÅ ąŠčé čłąĖčäčĆąŠą▓ą░ą╗čīčēąĖą║ąŠą▓"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ "ąÜąŠą┤ ąśąæ" 2017 | ą£ąĖąĮčüą║Softline. ą¤ą░ą▓ąĄą╗ ąøąĄą│ąŠ. "ąŚą░čēąĖčéą░ ąŠčé čåąĄą╗ąĄą▓čŗčģ ą░čéą░ą║"

Softline. ą¤ą░ą▓ąĄą╗ ąøąĄą│ąŠ. "ąŚą░čēąĖčéą░ ąŠčé čåąĄą╗ąĄą▓čŗčģ ą░čéą░ą║"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ "ąÜąŠą┤ ąśąæ 2016". ą¦ąĄą╗čÅą▒ąĖąĮčüą║ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą▓čüąĄ, čćč鹊 ąĮčāąČąĮąŠ ąĘąĮą░čéčī ąŠą▒ čŹč鹊ą╝ ą▓ąĖą┤ąĄ čāą│čĆąŠąĘ

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą▓čüąĄ, čćč鹊 ąĮčāąČąĮąŠ ąĘąĮą░čéčī ąŠą▒ čŹč鹊ą╝ ą▓ąĖą┤ąĄ čāą│čĆąŠąĘCisco Russia

╠²

ąÆčŗ ąĘą░ąĮčÅčéčŗ. ąÆčŗ čāčüčéą░ą╗ąĖ. ąÆčŗ čģąŠčéąĖč鹥 čüčŗą│čĆą░čéčī ą▓ Pok├®mon Go ąĖą╗ąĖ ąŠčéą║čĆčŗčéčī čüčéčĆą░ąĮąĖčåčā ą▓ ąĖąĮčéčĆą░ąĮąĄčé-čüąĄčéąĖ ą▓ą░čłąĄą╣ ą║ąŠą╝ą┐ą░ąĮąĖąĖ. ą¤čĆąĖčćąĖąĮą░ ąĮąĄ ąĖą╝ąĄąĄčé ąĘąĮą░č湥ąĮąĖčÅ. ą®ąĄą╗ą║ą░čÅ Remind me later (ąØą░ą┐ąŠą╝ąĮąĖčéčī ą┐ąŠąĘąČąĄ) ą▓ ąŠą║ąĮąĄ čü ąĘą░ą┐čĆąŠčüąŠą╝ ąŠą▒ čāčüčéą░ąĮąŠą▓ą║ąĄ ąŠą▒ąĮąŠą▓ą╗ąĄąĮąĖą╣, ą▓čŗ čāą┐čĆąŠčēą░ąĄč鹥 ąĘą░ą┤ą░čćčā ą┤ą╗čÅ ą░ą▓č鹊čĆąŠą▓ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣.

ąØąŠ čŹč鹊 ą╗ąĖčłčī ąŠą┤ąĖąĮ ąĖąĘ ą┐čāč鹥ą╣ ą┐čĆąŠąĮąĖą║ąĮąŠą▓ąĄąĮąĖčÅ čéą░ą║ąĖčģ ą┐čĆąŠą│čĆą░ą╝ą╝ ą▓ ą▓ą░čłčā čüąĖčüč鹥ą╝čā. ąŚą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ čłąĖčĆąŠą║ąŠ ą┐čĆąĖą╝ąĄąĮčÅčÄčé ą▓čĆąĄą┤ąŠąĮąŠčüąĮčāčÄ čĆąĄą║ą╗ą░ą╝čā, čäąĖčłąĖąĮą│ąŠą▓čŗąĄ ą┐ąĖčüčīą╝ą░ ąĖ ą┤ą░ąČąĄ čüą╗ąŠąČąĮčŗąĄ čüčģąĄą╝čŗ ąĮą░ ąŠčüąĮąŠą▓ąĄ USB-ąĮą░ą║ąŠą┐ąĖč鹥ą╗ąĄą╣. ąĀą░čüčüą╝ąŠčéčĆąĖą╝ ą┐ąŠą┤čĆąŠą▒ąĮąĄąĄ ąŠą┤ąĖąĮ ąĖąĘ čüą░ą╝čŗčģ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĮčŗčģ čüčåąĄąĮą░čĆąĖąĄą▓.ATM Security Taining Moscow

ATM Security Taining MoscowSafenSoft

╠²

ą¤čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą║ąŠą╝ą┐ą░ąĮąĖąĖ SafenSoft ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▒ą░ąĮą║ąŠą╝ą░č鹊ą▓ ąĖ ąĘą░čēąĖč鹥 ąŠčé ą║ąĖą▒ąĄčĆ-ą╝ąŠčłąĄąĮąĮąĖą║ąŠą▓.ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ ą▓ąĖčĆčāčüąĮčŗąĄ čāą│čĆąŠąĘčŗ

ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ ą▓ąĖčĆčāčüąĮčŗąĄ čāą│čĆąŠąĘčŗDmitry Ledyaev

╠²

ąóąĄąĮą┤ąĄąĮčåąĖąĖ čĆą░ąĘą▓ąĖčéąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗčģ ą┐čĆąŠą│čĆą░ą╝ą╝ ą▓ 2011 ą│ąŠą┤čāą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą╝ąĮąŠą│ąŠčāčĆąŠą▓ąĮąĄą▓ą░čÅ ąĘą░čēąĖčéą░ ą┤ą╗čÅ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ čģą░ą║ąĄčĆčüą║ąĖčģ ą░čéą░ą║

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą╝ąĮąŠą│ąŠčāčĆąŠą▓ąĮąĄą▓ą░čÅ ąĘą░čēąĖčéą░ ą┤ą╗čÅ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ čģą░ą║ąĄčĆčüą║ąĖčģ ą░čéą░ą║Cisco Russia

╠²

ąÆ čŹč鹊ą╝ ą┤ąŠą║čāą╝ąĄąĮč鹥 čĆą░čüčüą║ą░ąĘčŗą▓ą░ąĄčéčüčÅ ąŠ č鹊ą╝, čćč鹊 čüąŠą▒ąŠą╣ ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅčÄčé ą┐čĆąŠą│čĆą░ą╝ą╝čŗ- ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ, ą║ą░ą║ąĖąĄ ą┤ąĄą╣čüčéą▓ąĖčÅ ąŠąĮąĖ čüąŠą▓ąĄčĆčłą░čÄčé ąĖ ą║ą░ą║ ąĘą░ą║ą░ąĘčćąĖą║ąĖ ą╝ąŠą│čāčé ąĘą░čēąĖčéąĖčéčī čüą▓ąŠąĖ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ ąŠčé čŹč鹊ą╣ čāą│čĆąŠąĘčŗ. ąźąŠčéčÅ ąŠčüąĮąŠą▓ąĮąŠąĄ ą▓ąĮąĖą╝ą░ąĮąĖąĄ ąĘą┤ąĄčüčī čāą┤ąĄą╗čÅąĄčéčüčÅ ą┐čĆąŠą│čĆą░ą╝ą╝ą░ą╝- ą▓čŗą╝ąŠą│ą░č鹥ą╗čÅą╝, ąŠą┐ąĖčüą░ąĮąĮčŗąĄ ą┐čĆąŠčåąĄčüčüčŗ ą┐čĆąĖą╝ąĄąĮąĖą╝čŗ ąĖ ą║ ą┤čĆčāą│ąĖą╝ čāą│čĆąŠąĘą░ą╝.ążąĖą╗čīčéčĆčŗ Cisco IronPort Outbreak Filters: ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ ą┐ąŠčćč鹊ą▓čŗčģ čāą│čĆąŠąĘ, ą║ąŠč鹊čĆčŗąĄ čé...

ążąĖą╗čīčéčĆčŗ Cisco IronPort Outbreak Filters: ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ ą┐ąŠčćč鹊ą▓čŗčģ čāą│čĆąŠąĘ, ą║ąŠč鹊čĆčŗąĄ čé...Cisco Russia

╠²

ąĪąĄčĆą│ąĄą╣ ąōąŠčĆą▒ą░čćčæą▓ - ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ čāą│čĆąŠąĘčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ - ą▓čŗčüčéčĆą░ąĖą▓ą░ąĄą╝ ąĖą╝ą╝čāąĮąĮčāčÄ čüąĖčüčé...

ąĪąĄčĆą│ąĄą╣ ąōąŠčĆą▒ą░čćčæą▓ - ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ čāą│čĆąŠąĘčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ - ą▓čŗčüčéčĆą░ąĖą▓ą░ąĄą╝ ąĖą╝ą╝čāąĮąĮčāčÄ čüąĖčüčé...sharbachou

╠²

ą¤ą╗ąĄąĮą░čĆąĮčŗą╣ ą┤ąŠą║ą╗ą░ą┤ IT Security Conference 2018, 29 ą╝ą░čĆčéą░ 2018, ą£ąĖąĮčüą║.

http://ibasecurity.com/ru

ą×čģą▓ą░čé ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ: ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ

ą×čģą▓ą░čé ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ: ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄCisco Russia

╠²

ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗą╣ ą╗ą░ąĮą┤čłą░čäčé čāą│čĆąŠąĘ čüąĖą╗čīąĮąŠ ąŠčéą╗ąĖčćą░ąĄčéčüčÅ ąŠčé č鹊ą│ąŠ, čćč鹊 ą╝čŗ ąĮą░ą▒ą╗čÄą┤ą░ą╗ąĖ ą▓čüąĄą│ąŠ 10 ą╗ąĄčé ąĮą░ąĘą░ą┤. ą¤čĆąŠčüčéčŗąĄ ą░čéą░ą║ąĖ, ą┐čĆąĖčćąĖąĮčÅčÄčēąĖąĄ ąŠą│čĆą░ąĮąĖč湥ąĮąĮčŗą╣ čāčēąĄčĆą▒, čāčüčéčāą┐ąĖą╗ąĖ ą╝ąĄčüč鹊 čüąŠą▓čĆąĄą╝ąĄąĮąĮąŠą╣ ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąŠčüčéąĖ ŌĆö ąĖąĘąŠčēčĆąĄąĮąĮąŠą╣, čģąŠčĆąŠčłąŠ čäąĖąĮą░ąĮčüąĖčĆčāąĄą╝ąŠą╣ ąĖ čüą┐ąŠčüąŠą▒ąĮąŠą╣ ą▓čŗąĘčŗą▓ą░čéčī ą║čĆčāą┐ąĮčŗąĄ čüą▒ąŠąĖ ą▓ čĆą░ą▒ąŠč鹥 ą║ąŠą╝ą┐ą░ąĮąĖą╣ ąĖ ą│ąŠčüčāą┤ą░čĆčüčéą▓ąĄąĮąĮčŗčģ čāčćčĆąĄąČą┤ąĄąĮąĖą╣. ąŁčéąĖ ąĮąŠą▓čŗąĄ ą▓ąĖą┤čŗ ą░čéą░ą║ ąĮąĄ č鹊ą╗čīą║ąŠ ą╝ąĄąĮąĄąĄ ąĘą░ą╝ąĄčéąĮčŗ, ąĮąŠ ąĖ ą┤ąŠą╗čīčłąĄ ąĘą░ą┤ąĄčƹȹĖą▓ą░čÄčéčüčÅ ą▓ čüąĄčéčÅčģ. ą×ąĮąĖ čéą░ą║ąČąĄ čüą┐ąŠčüąŠą▒ąĮčŗ ąĮą░ą║ą░ą┐ą╗ąĖą▓ą░čéčī čüąĄč鹥ą▓čŗąĄ čĆąĄčüčāčĆčüčŗ ą┤ą╗čÅ čāą▓ąĄą╗ąĖč湥ąĮąĖčÅ čĆą░ą┤ąĖčāčüą░ ą┤ąĄą╣čüčéą▓ąĖčÅ.

ąóčĆą░ą┤ąĖčåąĖąŠąĮąĮčŗąĄ ą╝ąĄč鹊ą┤čŗ ąĘą░čēąĖčéčŗ, ą║ąŠč鹊čĆčŗąĄ ą┐ąŠą╗ą░ą│ą░čÄčéčüčÅ ą╗ąĖčłčī ąĮą░ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖąĄ ą░čéą░ą║, ą▒ąŠą╗čīčłąĄ ąĮąĄ čŹčäč乥ą║čéąĖą▓ąĮčŗ. ą¤čĆąĖčłą╗ąŠ ą▓čĆąĄą╝čÅ ą┤ą╗čÅ ąĮąŠą▓ąŠą╣ ą╝ąŠą┤ąĄą╗ąĖ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, ą▓ ą║ąŠč鹊čĆąŠą╣ čāčćąĖčéčŗą▓ą░ąĄčéčüčÅ ą▓ąĄčüčī ą┐ąĄčĆąĖąŠą┤ ą░čéą░ą║ąĖ ŌĆö ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ.ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤

ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąøčÄą▒čŗąĄ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĖ, ąĮąĄąĘą░ą▓ąĖčüąĖą╝ąŠ ąŠčé ąĖčģ ą╝ą░čüčłčéą░ą▒ą░, ąĘą░čĆąŠąČą┤ą░čÄčéčüčÅ ą▓ čüą░ą╝ąŠą╝ čüą╗ą░ą▒ąŠą╝ ąĘą▓ąĄąĮąĄ čåąĄą┐ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ąóą░ą║ąĖą╝ąĖ čüą╗ą░ą▒čŗą╝ąĖ ąĘą▓ąĄąĮčīčÅą╝ąĖ ą╝ąŠą│čāčé ą▒čŗčéčī: čāčüčéą░čĆąĄą▓čłąĄąĄ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠąĄ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ, ąĮąĄą║ąŠčĆčĆąĄą║čéąĮąŠ ąĮą░ą┐ąĖčüą░ąĮąĮčŗą╣ ą║ąŠą┤, ąĮąĄąĖčüą┐ąŠą╗čīąĘčāąĄą╝čŗą╣ ą▓ąĄą▒-

čüą░ą╣čé, ąŠčłąĖą▒ą║ąĖ čĆą░ąĘčĆą░ą▒ąŠčéčćąĖą║ąŠą▓, ┬½čüą╗ąĄą┐ąŠąĄ┬╗ ą┤ąŠą▓ąĄčĆąĖąĄ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ. ąŚą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ ąĖąĘčŗčüą║ąĖą▓ą░čÄčé čéą░ą║ąĖąĄ čüą╗ą░ą▒čŗąĄ ą╝ąĄčüčéą░ ąĖ ąĖčüą┐ąŠą╗čīąĘčāčÄčé ąĖčģ ą▓ čüą▓ąŠąĖčģ čåąĄą╗čÅčģ.

ąÜ ąĮąĄčüčćą░čüčéčīčÄ ą┤ą╗čÅ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖą╣ ąĖ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣, ąĮą░ ą║ąŠč鹊čĆčŗčģ ąĮą░čåąĄą╗ąĄąĮčŗ čŹčéąĖ ą░čéą░ą║ąĖ, ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░ą╝ ąĮąĄ ą┐čĆąĖčģąŠą┤ąĖčéčüčÅ ąŠčüąŠą▒ąĄąĮąĮąŠ ą┤ąŠą╗ą│ąŠ ąĖčüą║ą░čéčī čéą░ą║ąĖąĄ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ. ąÆ čāčüą╗ąŠą▓ąĖčÅčģ ą╝ąŠą╗ąĮąĖąĄąĮąŠčüąĮąŠ čĆą░ąĘą▓ąĖą▓ą░čÄčēąĄą│ąŠčüčÅ ąÆčüąĄąŠą▒čŖąĄą╝ą╗čÄčēąĄą│ąŠ ąśąĮč鹥čĆąĮąĄčéą░, ą▓ ąŠčüąĮąŠą▓ąĄ ą║ąŠč鹊čĆąŠą│ąŠ ŌĆö ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčī ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąĖčÅ čü ┬½ąśąĮč鹥čĆąĮąĄč鹊ą╝ ą▓ąĄčēąĄą╣┬╗, ąĘą░ą┤ą░čćą░ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąŠą▓ ą┤ą░ąČąĄ čāą┐čĆąŠčēą░ąĄčéčüčÅ, ą┐ąŠčüą║ąŠą╗čīą║čā ą▓čüąĄ, čćč鹊 ą┐ąŠą┤ą║ą╗čÄč湥ąĮąŠ ą║ čüąĄčéąĖ ŌĆö ąŠčé ą░ą▓č鹊ą╝ąŠą▒ąĖą╗ąĄą╣ ą┤ąŠ čüąĖčüč鹥ą╝ ┬½čāą╝ąĮčŗą╣ ą┤ąŠą╝┬╗ ŌĆö čüąŠą┤ąĄčƹȹĖčé čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ, ą║ąŠč鹊čĆčŗąĄ ą╝ąŠąČąĮąŠ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčī ą┐čĆąĖ ą░čéą░ą║ąĄ.

ą¤ąŠčüą╗ąĄą┤čüčéą▓ąĖčÅ ą║ąĖą▒ąĄčĆą░čéą░ą║ čĆą░ąĘčĆčāčłąĖč鹥ą╗čīąĮčŗ ŌĆö ą║ą░ą║ ą▓ ą┐ą╗ą░ąĮąĄ ąĘą░čéčĆą░čé, čéą░ą║ ąĖ ą▓ ą┐ą╗ą░ąĮąĄ ą┐ąŠč鹥čĆąĖ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗čīąĮąŠčüčéąĖ ąĖ čāčēąĄčĆą▒ą░ ą┤ą╗čÅ čĆąĄą┐čāčéą░čåąĖąĖ. ąĪąŠą│ą╗ą░čüąĮąŠ ą┤ą░ąĮąĮčŗą╝ ąĖąĮčüčéąĖčéčāčéą░ Ponemon Institute, ą▓ čüčĆąĄą┤ąĮąĄą╝ čāčēąĄčĆą▒ ą┤ą╗čÅ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖą╣ ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 ą▓ąĘą╗ąŠą╝ą░ ą┤ą░ąĮąĮčŗčģ čü 4,5 ą╝ą╗ąĮ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ ą▓ 2013 ą│ąŠą┤čā ą▓ąŠąĘčĆąŠčü ą▓ 2014 ą│ąŠą┤čā ą┤ąŠ 5,4 ą╝ą╗ąĮ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ą┐ąŠ ą┤ą░ąĮąĮčŗą╝ ąŠčéč湥čéą░ ą”ąĄąĮčéčĆą░ čüčéčĆą░č鹥ą│ąĖč湥čüą║ąĖčģ ąĖ ą╝ąĄąČą┤čāąĮą░čĆąŠą┤ąĮčŗčģ ąĖčüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖą╣ ą┐ąŠ ąŠčåąĄąĮą║ąĄ čāčēąĄčĆą▒ą░ ąŠčé ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ą╗ąĄąĮąĖą╣ ąĖ ą║ąĖą▒ąĄčĆčłą┐ąĖąŠąĮą░ąČą░ čāčēąĄčĆą▒ ą┤ą╗čÅ čŹą║ąŠąĮąŠą╝ąĖą║ąĖ ąĪą©ąÉ čüąŠčüčéą░ą▓ą╗čÅąĄčé ąĄąČąĄą│ąŠą┤ąĮąŠ 100 ą╝ą╗čĆą┤ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ, ą░ čéą░ą║ąČąĄ ą▓ą╗ąĄč湥čé ąĘą░ čüąŠą▒ąŠą╣ ą┐ąŠč鹥čĆčÄ 508 000 čĆą░ą▒ąŠčćąĖčģ ą╝ąĄčüčé ą▓ ąĪą©ąÉ ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 ąĘą╗ąŠąĮą░ą╝ąĄčĆąĄąĮąĮčŗčģ ą┤ąĄą╣čüčéą▓ąĖą╣ ą▓ ąśąĮč鹥čĆąĮąĄč鹥.More Related Content

What's hot (20)

ąÉąĮą░ą╗ąĖąĘ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ Facebook, Instagram, LinkedIn, ąÆą║ąŠąĮčéą░ą║č鹥 ąĖ...

ąÉąĮą░ą╗ąĖąĘ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ Facebook, Instagram, LinkedIn, ąÆą║ąŠąĮčéą░ą║č鹥 ąĖ...Advanced monitoring

╠²

ą× ąĘą░čēąĖč鹥 ąĖ čāčÅąĘą▓ąĖą╝ąŠčüčéčÅčģ ą┤ą░ąĮąĮčŗčģ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ą┐ąŠą┐čāą╗čÅčĆąĮčŗčģ ą▓ ąĀąŠčüčüąĖąĖ čüąŠčåąĖą░ą╗čīąĮčŗčģ čüąĄč鹥ą╣.ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┐ąŠčåąĄą╗čāąĄą▓čüą║ą░čÅ ąĄ. - ą╗ą░ą▒ąŠčĆą░č鹊čĆąĖčÅ ą║ą░čüą┐ąĄčĆčüą║ąŠą│ąŠ

ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┐ąŠčåąĄą╗čāąĄą▓čüą║ą░čÅ ąĄ. - ą╗ą░ą▒ąŠčĆą░č鹊čĆąĖčÅ ą║ą░čüą┐ąĄčĆčüą║ąŠą│ąŠfinnopolis

╠²

18.09.2015 ąŚą░ą╗ ąÉ. ąÉ3 ąÜąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąŠčüčéčī- ąŠčéą▓ąĄčé ą£ą░ą│ą░čĆąĄą│čāą╗čÅč鹊čĆą░Cisco Ransomware Defense. ąÜčĆą░čéą║ąĖą╣ ąŠą▒ąĘąŠčĆ

Cisco Ransomware Defense. ąÜčĆą░čéą║ąĖą╣ ąŠą▒ąĘąŠčĆCisco Russia

╠²

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ ŌĆö ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠąĄ ą¤ą×, ą║ąŠč鹊čĆąŠąĄ čłąĖčäčĆčāąĄčé ąĖąĮč乊čĆą╝ą░čåąĖčÄ (ą┤ąŠą║čāą╝ąĄąĮčéčŗ, č乊č鹊ą│čĆą░čäąĖąĖ, ą╝čāąĘčŗą║čā) ąĮą░ ą╗ąĖčćąĮąŠą╝ ąĖą╗ąĖ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╝ ą║ąŠą╝ą┐čīčÄč鹥čĆąĄ. ąś čéčĆąĄą▒čāąĄčé ą▓čŗą║čāą┐ ąĘą░ čĆą░čüčłąĖčäčĆąŠą▓ą║čā čäą░ą╣ą╗ąŠą▓ ąĖ ą┐ąŠą╗čāč湥ąĮąĖąĄ ą┤ąŠčüčéčāą┐ą░ ą║ ąĮąĖą╝.ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą▓ąŠą╗ą║ąŠą▓ ą┤. - Group ib

ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą▓ąŠą╗ą║ąŠą▓ ą┤. - Group ibfinnopolis

╠²

18.09.2015 ąŚą░ą╗ ąÉ. ąÉ3 ąÜąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąŠčüčéčī- ąŠčéą▓ąĄčé ą£ą░ą│ą░čĆąĄą│čāą╗čÅč鹊čĆą░Trend Micro. ąÜą░čĆąĄąĮ ąÜą░čĆą░ą│ąĄą┤čÅąĮ. "Ransomware: ą┐ą╗ą░čéąĖčéčī ąĮąĄą╗čīąĘčÅ ąĘą░čēąĖčéąĖčéčīčüčÅ"

Trend Micro. ąÜą░čĆąĄąĮ ąÜą░čĆą░ą│ąĄą┤čÅąĮ. "Ransomware: ą┐ą╗ą░čéąĖčéčī ąĮąĄą╗čīąĘčÅ ąĘą░čēąĖčéąĖčéčīčüčÅ"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ "ąÜąŠą┤ ąśąæ 2017". ąóą▒ąĖą╗ąĖčüąĖąÜąŠąĮčéčĆąŠą╗čīąĮčŗą╣ čüą┐ąĖčüąŠą║ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą░čéą░ą║ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣

ąÜąŠąĮčéčĆąŠą╗čīąĮčŗą╣ čüą┐ąĖčüąŠą║ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą░čéą░ą║ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣Cisco Russia

╠²

ąōąŠč鹊ą▓ą░ ą╗ąĖ ą▓ą░čłą░ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖčÅ ą║ ąŠčéčĆą░ąČąĄąĮąĖčÄ ą░čéą░ą║? ąØąĄ čéčĆą░čéčīč鹥 ą▓čĆąĄą╝čÅ ąĮą░ ąŠą▒ą┤čāą╝čŗą▓ą░ąĮąĖąĄ čüčéčĆą░č鹥ą│ąĖąĖ ąĘą░čēąĖčéčŗ. ą¤čĆąĖą▓ąĄą┤ąĄąĮąĮą░čÅ ąĮąĖąČąĄ čéą░ą▒ą╗ąĖčåą░ ą┐ąŠą╝ąŠąČąĄčé ą▓ą░ą╝ ąĘą░čēąĖčéąĖčéčīčüčÅ ąŠčé čŹčéąĖčģ ą░čéą░ą║.Fortinet. ą£ąĖčĆąŠčüą╗ą░ą▓ ą£ąĖčēąĄąĮą║ąŠ. "ą¤čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖąĄ ATP čü ą┐ąŠą╝ąŠčēčīčÄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗčģ čüčĆąĄą┤čüčé...

Fortinet. ą£ąĖčĆąŠčüą╗ą░ą▓ ą£ąĖčēąĄąĮą║ąŠ. "ą¤čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖąĄ ATP čü ą┐ąŠą╝ąŠčēčīčÄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗčģ čüčĆąĄą┤čüčé...Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ ąÜąŠą┤ ąśąæ 2016". ą£ąĖąĮčüą║ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąÆ čŹč鹊ą╝ ąŠčéč湥č鹥 ą║ąŠą╝ą┐ą░ąĮąĖčÅ Cisco ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅąĄčé ą┤ą░ąĮąĮčŗąĄ ąĖ ą░ąĮą░ą╗ąĖčéąĖč湥čüą║ąĖąĄ čüą▓ąĄą┤ąĄąĮąĖčÅ ąŠą▒ ąŠčüąĮąŠą▓ąĮčŗčģ ą┐čĆąŠą▒ą╗ąĄą╝ą░čģ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, čéą░ą║ąĖčģ ą║ą░ą║ ąĖąĘą╝ąĄąĮąĄąĮąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą×, č鹥ąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāčÅąĘą▓ąĖą╝ąŠčüč鹥ą╣ ąĖ ąĮąŠą▓ą░čÅ ą▓ąŠą╗ąĮą░ DoS-ą░čéą░ą║. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ą▓ ąŠčéč湥č鹥 ą░ąĮą░ą╗ąĖąĘąĖčĆčāčÄčéčüčÅ ą║ą░ą╝ą┐ą░ąĮąĖąĖ, ąŠčĆąĖąĄąĮčéąĖčĆąŠą▓ą░ąĮąĮčŗąĄ ąĮą░ ą║ąŠąĮą║čĆąĄčéąĮčŗąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ, ą│čĆčāą┐ą┐čŗ ąĖ čüč乥čĆčŗ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ. ąÆ ąĮąĄą╝ čéą░ą║ąČąĄ ąĖčüčüą╗ąĄą┤čāąĄčéčüčÅ č鹊čé čäą░ą║čé, čćč鹊 ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ, ą┐čŗčéą░čÄčēąĖąĄčüčÅ ą┐ąŠčģąĖčéąĖčéčī ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ, čüčéą░ąĮąŠą▓čÅčéčüčÅ ą▓čüąĄ ą▒ąŠą╗ąĄąĄ ąĖąĘąŠčēčĆąĄąĮąĮčŗą╝ąĖ. ąÆ ą║ąŠąĮčåąĄ ąŠčéč湥čéą░ ą┐čĆąĖą▓ąŠą┤čÅčéčüčÅ čĆąĄą║ąŠą╝ąĄąĮą┤ą░čåąĖąĖ ąĖąĘčāčćą░čéčī ą╝ąŠą┤ąĄą╗ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ąŠ ą▓čüąĄą╣ ąĖčģ ą┐ąŠą╗ąĮąŠč鹥 ąĖ ą┐ąŠą╗čāčćą░čéčī ą▓čüčÄ ą┤ąŠčüčéčāą┐ąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ ąĮą░ ą┐čĆąŠčéčÅąČąĄąĮąĖąĖ ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ ŌĆö ą┤ąŠ ą░čéą░ą║ąĖ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ ąĮąĄąĄ.ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąÆ čŹč鹊ą╝ ąŠčéč湥č鹥 ą║ąŠą╝ą┐ą░ąĮąĖčÅ Cisco ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅąĄčé ą┤ą░ąĮąĮčŗąĄ ąĖ ą░ąĮą░ą╗ąĖčéąĖč湥čüą║ąĖąĄ čüą▓ąĄą┤ąĄąĮąĖčÅ ąŠą▒ ąŠčüąĮąŠą▓ąĮčŗčģ ą┐čĆąŠą▒ą╗ąĄą╝ą░čģ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, čéą░ą║ąĖčģ ą║ą░ą║ ąĖąĘą╝ąĄąĮąĄąĮąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą×, č鹥ąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāčÅąĘą▓ąĖą╝ąŠčüč鹥ą╣ ąĖ ąĮąŠą▓ą░čÅ ą▓ąŠą╗ąĮą░ DoS-ą░čéą░ą║. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ą▓ ąŠčéč湥č鹥 ą░ąĮą░ą╗ąĖąĘąĖčĆčāčÄčéčüčÅ ą║ą░ą╝ą┐ą░ąĮąĖąĖ, ąŠčĆąĖąĄąĮčéąĖčĆąŠą▓ą░ąĮąĮčŗąĄ ąĮą░ ą║ąŠąĮą║čĆąĄčéąĮčŗąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ, ą│čĆčāą┐ą┐čŗ ąĖ čüč乥čĆčŗ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ. ąÆ ąĮąĄą╝ čéą░ą║ąČąĄ ąĖčüčüą╗ąĄą┤čāąĄčéčüčÅ č鹊čé čäą░ą║čé, čćč鹊 ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ, ą┐čŗčéą░čÄčēąĖąĄčüčÅ ą┐ąŠčģąĖčéąĖčéčī

ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ, čüčéą░ąĮąŠą▓čÅčéčüčÅ ą▓čüąĄ ą▒ąŠą╗ąĄąĄ

ąĖąĘąŠčēčĆąĄąĮąĮčŗą╝ąĖ. ąÆ ą║ąŠąĮčåąĄ ąŠčéč湥čéą░ ą┐čĆąĖą▓ąŠą┤čÅčéčüčÅ čĆąĄą║ąŠą╝ąĄąĮą┤ą░čåąĖąĖ ąĖąĘčāčćą░čéčī ą╝ąŠą┤ąĄą╗ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ąŠ ą▓čüąĄą╣ ąĖčģ ą┐ąŠą╗ąĮąŠč鹥 ąĖ ą┐ąŠą╗čāčćą░čéčī ą▓čüčÄ ą┤ąŠčüčéčāą┐ąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ ąĮą░ ą┐čĆąŠčéčÅąČąĄąĮąĖąĖ ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ ŌĆö ą┤ąŠ ą░čéą░ą║ąĖ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ ąĮąĄąĄ.ążąĀą×ąöąĢąÜąĪ. ąÉąĮą┤čĆąĄą╣ ąøčāčåą║ąŠą▓ąĖčć. "ąÉą║čéčāą░ą╗čīąĮčŗąĄ čéčĆąĄąĮą┤čŗ čĆą░ąĘą▓ąĖčéąĖčÅ čāą│čĆąŠąĘ ą║ąĖą▒ąĄčĆą╝ąŠčłąĄąĮąĮąĖč湥čüčéą▓...

ążąĀą×ąöąĢąÜąĪ. ąÉąĮą┤čĆąĄą╣ ąøčāčåą║ąŠą▓ąĖčć. "ąÉą║čéčāą░ą╗čīąĮčŗąĄ čéčĆąĄąĮą┤čŗ čĆą░ąĘą▓ąĖčéąĖčÅ čāą│čĆąŠąĘ ą║ąĖą▒ąĄčĆą╝ąŠčłąĄąĮąĮąĖč湥čüčéą▓...Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ ąÜąŠą┤ ąśąæ 2016". ą£ąĖąĮčüą║ąöąŠą║č鹊čĆ ąÆąĄą▒. ąÆčÅč湥čüą╗ą░ą▓ ą£ąĄą┤ą▓ąĄą┤ąĄą▓. "ąÜą░ą║ ąĖąĘą▒ą░ą▓ąĖčéčīčüčÅ ąŠčé čłąĖčäčĆąŠą▓ą░ą╗čīčēąĖą║ąŠą▓"

ąöąŠą║č鹊čĆ ąÆąĄą▒. ąÆčÅč湥čüą╗ą░ą▓ ą£ąĄą┤ą▓ąĄą┤ąĄą▓. "ąÜą░ą║ ąĖąĘą▒ą░ą▓ąĖčéčīčüčÅ ąŠčé čłąĖčäčĆąŠą▓ą░ą╗čīčēąĖą║ąŠą▓"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ "ąÜąŠą┤ ąśąæ" 2017 | ą£ąĖąĮčüą║Softline. ą¤ą░ą▓ąĄą╗ ąøąĄą│ąŠ. "ąŚą░čēąĖčéą░ ąŠčé čåąĄą╗ąĄą▓čŗčģ ą░čéą░ą║"

Softline. ą¤ą░ą▓ąĄą╗ ąøąĄą│ąŠ. "ąŚą░čēąĖčéą░ ąŠčé čåąĄą╗ąĄą▓čŗčģ ą░čéą░ą║"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ "ąÜąŠą┤ ąśąæ 2016". ą¦ąĄą╗čÅą▒ąĖąĮčüą║ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą▓čüąĄ, čćč鹊 ąĮčāąČąĮąŠ ąĘąĮą░čéčī ąŠą▒ čŹč鹊ą╝ ą▓ąĖą┤ąĄ čāą│čĆąŠąĘ

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą▓čüąĄ, čćč鹊 ąĮčāąČąĮąŠ ąĘąĮą░čéčī ąŠą▒ čŹč鹊ą╝ ą▓ąĖą┤ąĄ čāą│čĆąŠąĘCisco Russia

╠²

ąÆčŗ ąĘą░ąĮčÅčéčŗ. ąÆčŗ čāčüčéą░ą╗ąĖ. ąÆčŗ čģąŠčéąĖč鹥 čüčŗą│čĆą░čéčī ą▓ Pok├®mon Go ąĖą╗ąĖ ąŠčéą║čĆčŗčéčī čüčéčĆą░ąĮąĖčåčā ą▓ ąĖąĮčéčĆą░ąĮąĄčé-čüąĄčéąĖ ą▓ą░čłąĄą╣ ą║ąŠą╝ą┐ą░ąĮąĖąĖ. ą¤čĆąĖčćąĖąĮą░ ąĮąĄ ąĖą╝ąĄąĄčé ąĘąĮą░č湥ąĮąĖčÅ. ą®ąĄą╗ą║ą░čÅ Remind me later (ąØą░ą┐ąŠą╝ąĮąĖčéčī ą┐ąŠąĘąČąĄ) ą▓ ąŠą║ąĮąĄ čü ąĘą░ą┐čĆąŠčüąŠą╝ ąŠą▒ čāčüčéą░ąĮąŠą▓ą║ąĄ ąŠą▒ąĮąŠą▓ą╗ąĄąĮąĖą╣, ą▓čŗ čāą┐čĆąŠčēą░ąĄč鹥 ąĘą░ą┤ą░čćčā ą┤ą╗čÅ ą░ą▓č鹊čĆąŠą▓ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣.

ąØąŠ čŹč鹊 ą╗ąĖčłčī ąŠą┤ąĖąĮ ąĖąĘ ą┐čāč鹥ą╣ ą┐čĆąŠąĮąĖą║ąĮąŠą▓ąĄąĮąĖčÅ čéą░ą║ąĖčģ ą┐čĆąŠą│čĆą░ą╝ą╝ ą▓ ą▓ą░čłčā čüąĖčüč鹥ą╝čā. ąŚą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ čłąĖčĆąŠą║ąŠ ą┐čĆąĖą╝ąĄąĮčÅčÄčé ą▓čĆąĄą┤ąŠąĮąŠčüąĮčāčÄ čĆąĄą║ą╗ą░ą╝čā, čäąĖčłąĖąĮą│ąŠą▓čŗąĄ ą┐ąĖčüčīą╝ą░ ąĖ ą┤ą░ąČąĄ čüą╗ąŠąČąĮčŗąĄ čüčģąĄą╝čŗ ąĮą░ ąŠčüąĮąŠą▓ąĄ USB-ąĮą░ą║ąŠą┐ąĖč鹥ą╗ąĄą╣. ąĀą░čüčüą╝ąŠčéčĆąĖą╝ ą┐ąŠą┤čĆąŠą▒ąĮąĄąĄ ąŠą┤ąĖąĮ ąĖąĘ čüą░ą╝čŗčģ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĮčŗčģ čüčåąĄąĮą░čĆąĖąĄą▓.ATM Security Taining Moscow

ATM Security Taining MoscowSafenSoft

╠²

ą¤čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą║ąŠą╝ą┐ą░ąĮąĖąĖ SafenSoft ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▒ą░ąĮą║ąŠą╝ą░č鹊ą▓ ąĖ ąĘą░čēąĖč鹥 ąŠčé ą║ąĖą▒ąĄčĆ-ą╝ąŠčłąĄąĮąĮąĖą║ąŠą▓.ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ ą▓ąĖčĆčāčüąĮčŗąĄ čāą│čĆąŠąĘčŗ

ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ ą▓ąĖčĆčāčüąĮčŗąĄ čāą│čĆąŠąĘčŗDmitry Ledyaev

╠²

ąóąĄąĮą┤ąĄąĮčåąĖąĖ čĆą░ąĘą▓ąĖčéąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗčģ ą┐čĆąŠą│čĆą░ą╝ą╝ ą▓ 2011 ą│ąŠą┤čāą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą╝ąĮąŠą│ąŠčāčĆąŠą▓ąĮąĄą▓ą░čÅ ąĘą░čēąĖčéą░ ą┤ą╗čÅ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ čģą░ą║ąĄčĆčüą║ąĖčģ ą░čéą░ą║

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą╝ąĮąŠą│ąŠčāčĆąŠą▓ąĮąĄą▓ą░čÅ ąĘą░čēąĖčéą░ ą┤ą╗čÅ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ čģą░ą║ąĄčĆčüą║ąĖčģ ą░čéą░ą║Cisco Russia

╠²

ąÆ čŹč鹊ą╝ ą┤ąŠą║čāą╝ąĄąĮč鹥 čĆą░čüčüą║ą░ąĘčŗą▓ą░ąĄčéčüčÅ ąŠ č鹊ą╝, čćč鹊 čüąŠą▒ąŠą╣ ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅčÄčé ą┐čĆąŠą│čĆą░ą╝ą╝čŗ- ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ, ą║ą░ą║ąĖąĄ ą┤ąĄą╣čüčéą▓ąĖčÅ ąŠąĮąĖ čüąŠą▓ąĄčĆčłą░čÄčé ąĖ ą║ą░ą║ ąĘą░ą║ą░ąĘčćąĖą║ąĖ ą╝ąŠą│čāčé ąĘą░čēąĖčéąĖčéčī čüą▓ąŠąĖ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ ąŠčé čŹč鹊ą╣ čāą│čĆąŠąĘčŗ. ąźąŠčéčÅ ąŠčüąĮąŠą▓ąĮąŠąĄ ą▓ąĮąĖą╝ą░ąĮąĖąĄ ąĘą┤ąĄčüčī čāą┤ąĄą╗čÅąĄčéčüčÅ ą┐čĆąŠą│čĆą░ą╝ą╝ą░ą╝- ą▓čŗą╝ąŠą│ą░č鹥ą╗čÅą╝, ąŠą┐ąĖčüą░ąĮąĮčŗąĄ ą┐čĆąŠčåąĄčüčüčŗ ą┐čĆąĖą╝ąĄąĮąĖą╝čŗ ąĖ ą║ ą┤čĆčāą│ąĖą╝ čāą│čĆąŠąĘą░ą╝.ążąĖą╗čīčéčĆčŗ Cisco IronPort Outbreak Filters: ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ ą┐ąŠčćč鹊ą▓čŗčģ čāą│čĆąŠąĘ, ą║ąŠč鹊čĆčŗąĄ čé...

ążąĖą╗čīčéčĆčŗ Cisco IronPort Outbreak Filters: ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ ą┐ąŠčćč鹊ą▓čŗčģ čāą│čĆąŠąĘ, ą║ąŠč鹊čĆčŗąĄ čé...Cisco Russia

╠²

ąĪąĄčĆą│ąĄą╣ ąōąŠčĆą▒ą░čćčæą▓ - ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ čāą│čĆąŠąĘčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ - ą▓čŗčüčéčĆą░ąĖą▓ą░ąĄą╝ ąĖą╝ą╝čāąĮąĮčāčÄ čüąĖčüčé...

ąĪąĄčĆą│ąĄą╣ ąōąŠčĆą▒ą░čćčæą▓ - ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ čāą│čĆąŠąĘčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ - ą▓čŗčüčéčĆą░ąĖą▓ą░ąĄą╝ ąĖą╝ą╝čāąĮąĮčāčÄ čüąĖčüčé...sharbachou

╠²

ą¤ą╗ąĄąĮą░čĆąĮčŗą╣ ą┤ąŠą║ą╗ą░ą┤ IT Security Conference 2018, 29 ą╝ą░čĆčéą░ 2018, ą£ąĖąĮčüą║.

http://ibasecurity.com/ru

ąÉąĮą░ą╗ąĖąĘ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ Facebook, Instagram, LinkedIn, ąÆą║ąŠąĮčéą░ą║č鹥 ąĖ...

ąÉąĮą░ą╗ąĖąĘ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ Facebook, Instagram, LinkedIn, ąÆą║ąŠąĮčéą░ą║č鹥 ąĖ...Advanced monitoring

╠²

ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┐ąŠčåąĄą╗čāąĄą▓čüą║ą░čÅ ąĄ. - ą╗ą░ą▒ąŠčĆą░č鹊čĆąĖčÅ ą║ą░čüą┐ąĄčĆčüą║ąŠą│ąŠ

ą┐čĆąĄąĘąĄąĮčéą░čåąĖčÅ ą┐ąŠčåąĄą╗čāąĄą▓čüą║ą░čÅ ąĄ. - ą╗ą░ą▒ąŠčĆą░č鹊čĆąĖčÅ ą║ą░čüą┐ąĄčĆčüą║ąŠą│ąŠfinnopolis

╠²

Trend Micro. ąÜą░čĆąĄąĮ ąÜą░čĆą░ą│ąĄą┤čÅąĮ. "Ransomware: ą┐ą╗ą░čéąĖčéčī ąĮąĄą╗čīąĘčÅ ąĘą░čēąĖčéąĖčéčīčüčÅ"

Trend Micro. ąÜą░čĆąĄąĮ ąÜą░čĆą░ą│ąĄą┤čÅąĮ. "Ransomware: ą┐ą╗ą░čéąĖčéčī ąĮąĄą╗čīąĘčÅ ąĘą░čēąĖčéąĖčéčīčüčÅ"Expolink

╠²

ąÜąŠąĮčéčĆąŠą╗čīąĮčŗą╣ čüą┐ąĖčüąŠą║ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą░čéą░ą║ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣

ąÜąŠąĮčéčĆąŠą╗čīąĮčŗą╣ čüą┐ąĖčüąŠą║ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą░čéą░ą║ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣Cisco Russia

╠²

Fortinet. ą£ąĖčĆąŠčüą╗ą░ą▓ ą£ąĖčēąĄąĮą║ąŠ. "ą¤čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖąĄ ATP čü ą┐ąŠą╝ąŠčēčīčÄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗčģ čüčĆąĄą┤čüčé...

Fortinet. ą£ąĖčĆąŠčüą╗ą░ą▓ ą£ąĖčēąĄąĮą║ąŠ. "ą¤čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖąĄ ATP čü ą┐ąŠą╝ąŠčēčīčÄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗčģ čüčĆąĄą┤čüčé...Expolink

╠²

ążąĀą×ąöąĢąÜąĪ. ąÉąĮą┤čĆąĄą╣ ąøčāčåą║ąŠą▓ąĖčć. "ąÉą║čéčāą░ą╗čīąĮčŗąĄ čéčĆąĄąĮą┤čŗ čĆą░ąĘą▓ąĖčéąĖčÅ čāą│čĆąŠąĘ ą║ąĖą▒ąĄčĆą╝ąŠčłąĄąĮąĮąĖč湥čüčéą▓...

ążąĀą×ąöąĢąÜąĪ. ąÉąĮą┤čĆąĄą╣ ąøčāčåą║ąŠą▓ąĖčć. "ąÉą║čéčāą░ą╗čīąĮčŗąĄ čéčĆąĄąĮą┤čŗ čĆą░ąĘą▓ąĖčéąĖčÅ čāą│čĆąŠąĘ ą║ąĖą▒ąĄčĆą╝ąŠčłąĄąĮąĮąĖč湥čüčéą▓...Expolink

╠²

ąöąŠą║č鹊čĆ ąÆąĄą▒. ąÆčÅč湥čüą╗ą░ą▓ ą£ąĄą┤ą▓ąĄą┤ąĄą▓. "ąÜą░ą║ ąĖąĘą▒ą░ą▓ąĖčéčīčüčÅ ąŠčé čłąĖčäčĆąŠą▓ą░ą╗čīčēąĖą║ąŠą▓"

ąöąŠą║č鹊čĆ ąÆąĄą▒. ąÆčÅč湥čüą╗ą░ą▓ ą£ąĄą┤ą▓ąĄą┤ąĄą▓. "ąÜą░ą║ ąĖąĘą▒ą░ą▓ąĖčéčīčüčÅ ąŠčé čłąĖčäčĆąŠą▓ą░ą╗čīčēąĖą║ąŠą▓"Expolink

╠²

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą▓čüąĄ, čćč鹊 ąĮčāąČąĮąŠ ąĘąĮą░čéčī ąŠą▒ čŹč鹊ą╝ ą▓ąĖą┤ąĄ čāą│čĆąŠąĘ

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą▓čüąĄ, čćč鹊 ąĮčāąČąĮąŠ ąĘąĮą░čéčī ąŠą▒ čŹč鹊ą╝ ą▓ąĖą┤ąĄ čāą│čĆąŠąĘCisco Russia

╠²

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą╝ąĮąŠą│ąŠčāčĆąŠą▓ąĮąĄą▓ą░čÅ ąĘą░čēąĖčéą░ ą┤ą╗čÅ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ čģą░ą║ąĄčĆčüą║ąĖčģ ą░čéą░ą║

ą¤čĆąŠą│čĆą░ą╝ą╝čŗ-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĖ: ą╝ąĮąŠą│ąŠčāčĆąŠą▓ąĮąĄą▓ą░čÅ ąĘą░čēąĖčéą░ ą┤ą╗čÅ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ čģą░ą║ąĄčĆčüą║ąĖčģ ą░čéą░ą║Cisco Russia

╠²

ążąĖą╗čīčéčĆčŗ Cisco IronPort Outbreak Filters: ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ ą┐ąŠčćč鹊ą▓čŗčģ čāą│čĆąŠąĘ, ą║ąŠč鹊čĆčŗąĄ čé...

ążąĖą╗čīčéčĆčŗ Cisco IronPort Outbreak Filters: ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ ą┐ąŠčćč鹊ą▓čŗčģ čāą│čĆąŠąĘ, ą║ąŠč鹊čĆčŗąĄ čé...Cisco Russia

╠²

ąĪąĄčĆą│ąĄą╣ ąōąŠčĆą▒ą░čćčæą▓ - ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ čāą│čĆąŠąĘčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ - ą▓čŗčüčéčĆą░ąĖą▓ą░ąĄą╝ ąĖą╝ą╝čāąĮąĮčāčÄ čüąĖčüčé...

ąĪąĄčĆą│ąĄą╣ ąōąŠčĆą▒ą░čćčæą▓ - ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ čāą│čĆąŠąĘčŗ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ - ą▓čŗčüčéčĆą░ąĖą▓ą░ąĄą╝ ąĖą╝ą╝čāąĮąĮčāčÄ čüąĖčüčé...sharbachou

╠²

Similar to ąśąĮč乊ą│čĆą░čäąĖą║ą░. ąśąĮč乊čĆą╝ą░čåąĖąŠąĮąĮą░čÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčī (20)

ą×čģą▓ą░čé ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ: ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ

ą×čģą▓ą░čé ą▓čüąĄą│ąŠ ą┐ąĄčĆąĖąŠą┤ą░ ą░čéą░ą║ąĖ: ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄCisco Russia

╠²

ąĪąŠą▓čĆąĄą╝ąĄąĮąĮčŗą╣ ą╗ą░ąĮą┤čłą░čäčé čāą│čĆąŠąĘ čüąĖą╗čīąĮąŠ ąŠčéą╗ąĖčćą░ąĄčéčüčÅ ąŠčé č鹊ą│ąŠ, čćč鹊 ą╝čŗ ąĮą░ą▒ą╗čÄą┤ą░ą╗ąĖ ą▓čüąĄą│ąŠ 10 ą╗ąĄčé ąĮą░ąĘą░ą┤. ą¤čĆąŠčüčéčŗąĄ ą░čéą░ą║ąĖ, ą┐čĆąĖčćąĖąĮčÅčÄčēąĖąĄ ąŠą│čĆą░ąĮąĖč湥ąĮąĮčŗą╣ čāčēąĄčĆą▒, čāčüčéčāą┐ąĖą╗ąĖ ą╝ąĄčüč鹊 čüąŠą▓čĆąĄą╝ąĄąĮąĮąŠą╣ ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąŠčüčéąĖ ŌĆö ąĖąĘąŠčēčĆąĄąĮąĮąŠą╣, čģąŠčĆąŠčłąŠ čäąĖąĮą░ąĮčüąĖčĆčāąĄą╝ąŠą╣ ąĖ čüą┐ąŠčüąŠą▒ąĮąŠą╣ ą▓čŗąĘčŗą▓ą░čéčī ą║čĆčāą┐ąĮčŗąĄ čüą▒ąŠąĖ ą▓ čĆą░ą▒ąŠč鹥 ą║ąŠą╝ą┐ą░ąĮąĖą╣ ąĖ ą│ąŠčüčāą┤ą░čĆčüčéą▓ąĄąĮąĮčŗčģ čāčćčĆąĄąČą┤ąĄąĮąĖą╣. ąŁčéąĖ ąĮąŠą▓čŗąĄ ą▓ąĖą┤čŗ ą░čéą░ą║ ąĮąĄ č鹊ą╗čīą║ąŠ ą╝ąĄąĮąĄąĄ ąĘą░ą╝ąĄčéąĮčŗ, ąĮąŠ ąĖ ą┤ąŠą╗čīčłąĄ ąĘą░ą┤ąĄčƹȹĖą▓ą░čÄčéčüčÅ ą▓ čüąĄčéčÅčģ. ą×ąĮąĖ čéą░ą║ąČąĄ čüą┐ąŠčüąŠą▒ąĮčŗ ąĮą░ą║ą░ą┐ą╗ąĖą▓ą░čéčī čüąĄč鹥ą▓čŗąĄ čĆąĄčüčāčĆčüčŗ ą┤ą╗čÅ čāą▓ąĄą╗ąĖč湥ąĮąĖčÅ čĆą░ą┤ąĖčāčüą░ ą┤ąĄą╣čüčéą▓ąĖčÅ.

ąóčĆą░ą┤ąĖčåąĖąŠąĮąĮčŗąĄ ą╝ąĄč鹊ą┤čŗ ąĘą░čēąĖčéčŗ, ą║ąŠč鹊čĆčŗąĄ ą┐ąŠą╗ą░ą│ą░čÄčéčüčÅ ą╗ąĖčłčī ąĮą░ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖąĄ ą░čéą░ą║, ą▒ąŠą╗čīčłąĄ ąĮąĄ čŹčäč乥ą║čéąĖą▓ąĮčŗ. ą¤čĆąĖčłą╗ąŠ ą▓čĆąĄą╝čÅ ą┤ą╗čÅ ąĮąŠą▓ąŠą╣ ą╝ąŠą┤ąĄą╗ąĖ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, ą▓ ą║ąŠč鹊čĆąŠą╣ čāčćąĖčéčŗą▓ą░ąĄčéčüčÅ ą▓ąĄčüčī ą┐ąĄčĆąĖąŠą┤ ą░čéą░ą║ąĖ ŌĆö ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ.ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤

ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąøčÄą▒čŗąĄ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĖ, ąĮąĄąĘą░ą▓ąĖčüąĖą╝ąŠ ąŠčé ąĖčģ ą╝ą░čüčłčéą░ą▒ą░, ąĘą░čĆąŠąČą┤ą░čÄčéčüčÅ ą▓ čüą░ą╝ąŠą╝ čüą╗ą░ą▒ąŠą╝ ąĘą▓ąĄąĮąĄ čåąĄą┐ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ąóą░ą║ąĖą╝ąĖ čüą╗ą░ą▒čŗą╝ąĖ ąĘą▓ąĄąĮčīčÅą╝ąĖ ą╝ąŠą│čāčé ą▒čŗčéčī: čāčüčéą░čĆąĄą▓čłąĄąĄ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠąĄ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ, ąĮąĄą║ąŠčĆčĆąĄą║čéąĮąŠ ąĮą░ą┐ąĖčüą░ąĮąĮčŗą╣ ą║ąŠą┤, ąĮąĄąĖčüą┐ąŠą╗čīąĘčāąĄą╝čŗą╣ ą▓ąĄą▒-

čüą░ą╣čé, ąŠčłąĖą▒ą║ąĖ čĆą░ąĘčĆą░ą▒ąŠčéčćąĖą║ąŠą▓, ┬½čüą╗ąĄą┐ąŠąĄ┬╗ ą┤ąŠą▓ąĄčĆąĖąĄ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ. ąŚą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąĖ ąĖąĘčŗčüą║ąĖą▓ą░čÄčé čéą░ą║ąĖąĄ čüą╗ą░ą▒čŗąĄ ą╝ąĄčüčéą░ ąĖ ąĖčüą┐ąŠą╗čīąĘčāčÄčé ąĖčģ ą▓ čüą▓ąŠąĖčģ čåąĄą╗čÅčģ.

ąÜ ąĮąĄčüčćą░čüčéčīčÄ ą┤ą╗čÅ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖą╣ ąĖ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣, ąĮą░ ą║ąŠč鹊čĆčŗčģ ąĮą░čåąĄą╗ąĄąĮčŗ čŹčéąĖ ą░čéą░ą║ąĖ, ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░ą╝ ąĮąĄ ą┐čĆąĖčģąŠą┤ąĖčéčüčÅ ąŠčüąŠą▒ąĄąĮąĮąŠ ą┤ąŠą╗ą│ąŠ ąĖčüą║ą░čéčī čéą░ą║ąĖąĄ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ. ąÆ čāčüą╗ąŠą▓ąĖčÅčģ ą╝ąŠą╗ąĮąĖąĄąĮąŠčüąĮąŠ čĆą░ąĘą▓ąĖą▓ą░čÄčēąĄą│ąŠčüčÅ ąÆčüąĄąŠą▒čŖąĄą╝ą╗čÄčēąĄą│ąŠ ąśąĮč鹥čĆąĮąĄčéą░, ą▓ ąŠčüąĮąŠą▓ąĄ ą║ąŠč鹊čĆąŠą│ąŠ ŌĆö ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčī ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąĖčÅ čü ┬½ąśąĮč鹥čĆąĮąĄč鹊ą╝ ą▓ąĄčēąĄą╣┬╗, ąĘą░ą┤ą░čćą░ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąŠą▓ ą┤ą░ąČąĄ čāą┐čĆąŠčēą░ąĄčéčüčÅ, ą┐ąŠčüą║ąŠą╗čīą║čā ą▓čüąĄ, čćč鹊 ą┐ąŠą┤ą║ą╗čÄč湥ąĮąŠ ą║ čüąĄčéąĖ ŌĆö ąŠčé ą░ą▓č鹊ą╝ąŠą▒ąĖą╗ąĄą╣ ą┤ąŠ čüąĖčüč鹥ą╝ ┬½čāą╝ąĮčŗą╣ ą┤ąŠą╝┬╗ ŌĆö čüąŠą┤ąĄčƹȹĖčé čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ, ą║ąŠč鹊čĆčŗąĄ ą╝ąŠąČąĮąŠ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčī ą┐čĆąĖ ą░čéą░ą║ąĄ.

ą¤ąŠčüą╗ąĄą┤čüčéą▓ąĖčÅ ą║ąĖą▒ąĄčĆą░čéą░ą║ čĆą░ąĘčĆčāčłąĖč鹥ą╗čīąĮčŗ ŌĆö ą║ą░ą║ ą▓ ą┐ą╗ą░ąĮąĄ ąĘą░čéčĆą░čé, čéą░ą║ ąĖ ą▓ ą┐ą╗ą░ąĮąĄ ą┐ąŠč鹥čĆąĖ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗čīąĮąŠčüčéąĖ ąĖ čāčēąĄčĆą▒ą░ ą┤ą╗čÅ čĆąĄą┐čāčéą░čåąĖąĖ. ąĪąŠą│ą╗ą░čüąĮąŠ ą┤ą░ąĮąĮčŗą╝ ąĖąĮčüčéąĖčéčāčéą░ Ponemon Institute, ą▓ čüčĆąĄą┤ąĮąĄą╝ čāčēąĄčĆą▒ ą┤ą╗čÅ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖą╣ ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 ą▓ąĘą╗ąŠą╝ą░ ą┤ą░ąĮąĮčŗčģ čü 4,5 ą╝ą╗ąĮ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ ą▓ 2013 ą│ąŠą┤čā ą▓ąŠąĘčĆąŠčü ą▓ 2014 ą│ąŠą┤čā ą┤ąŠ 5,4 ą╝ą╗ąĮ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ą┐ąŠ ą┤ą░ąĮąĮčŗą╝ ąŠčéč湥čéą░ ą”ąĄąĮčéčĆą░ čüčéčĆą░č鹥ą│ąĖč湥čüą║ąĖčģ ąĖ ą╝ąĄąČą┤čāąĮą░čĆąŠą┤ąĮčŗčģ ąĖčüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖą╣ ą┐ąŠ ąŠčåąĄąĮą║ąĄ čāčēąĄčĆą▒ą░ ąŠčé ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ą╗ąĄąĮąĖą╣ ąĖ ą║ąĖą▒ąĄčĆčłą┐ąĖąŠąĮą░ąČą░ čāčēąĄčĆą▒ ą┤ą╗čÅ čŹą║ąŠąĮąŠą╝ąĖą║ąĖ ąĪą©ąÉ čüąŠčüčéą░ą▓ą╗čÅąĄčé ąĄąČąĄą│ąŠą┤ąĮąŠ 100 ą╝ą╗čĆą┤ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ, ą░ čéą░ą║ąČąĄ ą▓ą╗ąĄč湥čé ąĘą░ čüąŠą▒ąŠą╣ ą┐ąŠč鹥čĆčÄ 508 000 čĆą░ą▒ąŠčćąĖčģ ą╝ąĄčüčé ą▓ ąĪą©ąÉ ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 ąĘą╗ąŠąĮą░ą╝ąĄčĆąĄąĮąĮčŗčģ ą┤ąĄą╣čüčéą▓ąĖą╣ ą▓ ąśąĮč鹥čĆąĮąĄč鹥.ąÜčĆą░čéą║ąĖą╣ čüą┐čĆą░ą▓ąŠčćąĮąĖą║ ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ Cisco ąĘą░ 2016 ą│ąŠą┤

ąÜčĆą░čéą║ąĖą╣ čüą┐čĆą░ą▓ąŠčćąĮąĖą║ ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ Cisco ąĘą░ 2016 ą│ąŠą┤Cisco Russia

╠²

ą”ąĖčäčĆąŠą▓ą░čÅ čŹą║ąŠąĮąŠą╝ąĖą║ą░ ąĖ ąÆčüąĄąŠą▒čŖąĄą╝ą╗čÄčēąĖą╣ ąśąĮč鹥čĆąĮąĄčé (loE) ąŠčéą║čĆčŗą▓ą░čÄčé ą╝ą░čüčüčā ą▓ąŠąĘą╝ąŠąČąĮąŠčüč鹥ą╣ ą┤ą╗čÅ ą║ąŠą╝ą┐ą░ąĮąĖą╣ ąĖ ą┐ąŠčéčĆąĄą▒ąĖč鹥ą╗ąĄą╣ ŌĆö ąŠąČąĖą┤ą░ąĄčéčüčÅ, čćč鹊 ą▓ čüą╗ąĄą┤čāčÄčēąĖąĄ 10 ą╗ąĄčé ą┐ąŠč鹥ąĮčåąĖą░ą╗čīąĮą░čÅ čåąĄąĮąĮąŠčüčéčī ą┤ą╗čÅ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖą╣ ą┐čĆąĄą▓čŗčüąĖčé 19 čéčĆąĖą╗ą╗ąĖąŠąĮąŠą▓ ą┤ąŠą╗ą╗ą░čĆąŠą▓ ąĪą©ąÉ. ąÆą╝ąĄčüč鹥 čü č鹥ą╝ ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠ čāą▓ąĄą╗ąĖčćąĖą▓ą░ąĄčéčüčÅ ąĖ ąŠą┐ą░čüąĮąŠčüčéčī čüąŠ čüč鹊čĆąŠąĮčŗ čģą░ą║ąĄčĆąŠą▓ ąĖ ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąĖą║ąŠą▓. ąÆ čāčüą╗ąŠą▓ąĖčÅčģ ąÆčüąĄąŠą▒čŖąĄą╝ą╗čÄčēąĄą│ąŠ ąśąĮč鹥čĆąĮąĄčéą░ ą┐ąŠą▓ąĄčĆčģąĮąŠčüčéčī ą░čéą░ą║ąĖ ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠ čĆą░čüčłąĖčĆčÅąĄčéčüčÅ, čüąŠąŠčéą▓ąĄčéčüčéą▓ąĄąĮąĮąŠ, ąĖ ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąĖą║ąĖ čĆą░čüčüčćąĖčéčŗą▓ą░čÄčé čāą▓ąĄą╗ąĖčćąĖčéčī ąŠą▒čŖąĄą╝ čüą▓ąŠąĄą╣ 菹║ąŠąĮąŠą╝ąĖą║ąĖ čü 450 ą╝ąĖą╗ą╗ąĖą░čĆą┤ąŠą▓ ą┤ąŠą╗ą╗. ąĪą©ąÉ ą┤ąŠ ą▒ąŠą╗ąĄąĄ č湥ą╝ 1 čéčĆąĖą╗ą╗ąĖąŠąĮą░ ą┤ąŠą╗ą╗. ąĪą©ąÉ.ąŻčüčéčĆą░ąĮąĄąĮąĖąĄ ą▓ąĄą▒-čāą│čĆąŠąĘ čü ą┐ąŠą╝ąŠčēčīčÄ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮčŗčģ čüčĆąĄą┤čüčéą▓ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ

ąŻčüčéčĆą░ąĮąĄąĮąĖąĄ ą▓ąĄą▒-čāą│čĆąŠąĘ čü ą┐ąŠą╝ąŠčēčīčÄ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮčŗčģ čüčĆąĄą┤čüčéą▓ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖCisco Russia

╠²

Cisco ASA with FirePOWER Services

Cisco ASA with FirePOWER ServicesCisco Russia

╠²

ąØąŠą▓ąŠąĄ čĆąĄčłąĄąĮąĖąĄ Cisco ASA with FirePOWER Servicesą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤. ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ

ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤. ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖCisco Russia

╠²

ąÆ ą┐ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╝ ąŠčéč湥č鹥 Cisco ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2014 ą│ąŠą┤ ą┐čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮą░ ą░ąĮą░ą╗ąĖčéąĖą║ą░ čāą│čĆąŠąĘ ąĖ č鹥ąĮą┤ąĄąĮčåąĖą╣ ą▓ ąŠą▒ą╗ą░čüčéąĖ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ ą┐ąĄčĆą▓ąŠąĄ ą┐ąŠą╗čāą│ąŠą┤ąĖąĄ 2014 ą│ąŠą┤ą░. ąśčüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖąĄ Cisco ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąŠčåąĄąĮąĖčéčī ą║ąŠą╗ąĖč湥čüčéą▓ąŠ čĆą░ąĘąĮąŠąŠą▒čĆą░ąĘąĮčŗčģ čéąĖą┐ąŠą▓ čāčÅąĘą▓ąĖą╝ąŠčüč鹥ą╣ ą▓ čüąĖčüč鹥ą╝ą░čģ, ą║ąŠč鹊čĆčŗąĄ ą╝čŗ ąĖčüą┐ąŠą╗čīąĘčāąĄą╝ ąĄąČąĄą┤ąĮąĄą▓ąĮąŠ, ą▓ą║ą╗čÄčćą░čÅ, čüąŠą▒čüčéą▓ąĄąĮąĮąŠ, ąśąĮč鹥čĆąĮąĄčé, ą░ čéą░ą║ąČąĄ čüą┐ąŠčüąŠą▒čŗ čüąŠą║čĆą░čēąĄąĮąĖčÅ ąĖčģ čćąĖčüą╗ą░ ąĖ ą╝ąĖąĮąĖą╝ąĖąĘą░čåąĖąĖ ą┐ą╗ą░č湥ą▓ąĮčŗčģ ą┐ąŠčüą╗ąĄą┤čüčéą▓ąĖą╣. ą×čüąĮąŠą▓ąĮčŗąĄ ą▓čŗą▓ąŠą┤čŗ: čüąŠčüč鹊čÅčé ą▓ čüą╗ąĄą┤čāčÄčēąĄą╝.ą¤ąŠą┤čĆąŠą▒ąĮčŗą╣ ąŠą▒ąĘąŠčĆ Cisco ASA with FirePOWER Services

ą¤ąŠą┤čĆąŠą▒ąĮčŗą╣ ąŠą▒ąĘąŠčĆ Cisco ASA with FirePOWER ServicesCisco Russia

╠²

ą¤ąŠą┤čĆąŠą▒ąĮčŗą╣ ąŠą▒ąĘąŠčĆ Cisco ASA with FirePOWER ServicesąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄ

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄCisco Russia

╠²

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ąĖ ą┐čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗąĄ čüąĖčüč鹥ą╝čŗ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą║ąŠąĮčéčĆąŠą╗ąĖčĆčāčÄčé čüą░ą╝čŗąĄ čĆą░ąĘąĮčŗąĄ čüąĖčüč鹥ą╝čŗ ŌĆö ąŠčé ą┐čĆąŠąĖąĘą▓ąŠą┤čüčéą▓ą░ 菹╗ąĄą║čéčĆąŠčŹąĮąĄčĆą│ąĖąĖ ąĖ ą░ą▓č鹊ą╝ą░čéąĖąĘą░čåąĖąĖ ą┐čĆąŠąĖąĘą▓ąŠą┤čüčéą▓ąĄąĮąĮčŗčģ ą╗ąĖąĮąĖą╣ ą┤ąŠ ą║ąŠąĮą┤ąĖčåąĖąŠąĮąĖčĆąŠą▓ą░ąĮąĖčÅ ąĘą┤ą░ąĮąĖą╣ ąĖ ą╝ąĮąŠą│ąĖčģ ą┤čĆčāą│ąĖčģ ą┐čĆąŠčåąĄčüčüąŠą▓. ą¤čĆąĖ čŹč鹊ą╝ ą┤ą╗čÅ ąĮąĖčģ čģą░čĆą░ą║č鹥čĆąĄąĮ čĆčÅą┤ čāąĮąĖą║ą░ą╗čīąĮčŗčģ ąŠčüąŠą▒ąĄąĮąĮąŠčüč鹥ą╣, ą▓ č鹊ą╝, čćč鹊 ą║ą░čüą░ąĄčéčüčÅ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. Cisco ą┐ąŠąĮąĖą╝ą░ąĄčé čŹč鹊 ąĖ ą┐ąŠą╝ąŠą│ą░ąĄčé ąĘą░čēąĖčéąĖčéčī čüąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ ą░čéą░ą║ąĖ ŌĆö ą▒ąĄąĘ ą╝ą░ą╗ąĄą╣čłąĄą│ąŠ čāčēąĄčĆą▒ą░ ą┤ą╗čÅ ąĖčģ ąĮą░ą┤ąĄąČąĮąŠčüčéąĖ.ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄ

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄCisco Russia

╠²

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ąĖ ą┐čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗąĄ čüąĖčüč鹥ą╝čŗ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą║ąŠąĮčéčĆąŠą╗ąĖčĆčāčÄčé čüą░ą╝čŗąĄ čĆą░ąĘąĮčŗąĄ čüąĖčüč鹥ą╝čŗ ŌĆö ąŠčé ą┐čĆąŠąĖąĘą▓ąŠą┤čüčéą▓ą░ 菹╗ąĄą║čéčĆąŠčŹąĮąĄčĆą│ąĖąĖ ąĖ ą░ą▓č鹊ą╝ą░čéąĖąĘą░čåąĖąĖ ą┐čĆąŠąĖąĘą▓ąŠą┤čüčéą▓ąĄąĮąĮčŗčģ ą╗ąĖąĮąĖą╣ ą┤ąŠ ą║ąŠąĮą┤ąĖčåąĖąŠąĮąĖčĆąŠą▓ą░ąĮąĖčÅ ąĘą┤ą░ąĮąĖą╣ ąĖ ą╝ąĮąŠą│ąĖčģ ą┤čĆčāą│ąĖčģ ą┐čĆąŠčåąĄčüčüąŠą▓. ą¤čĆąĖ čŹč鹊ą╝ ą┤ą╗čÅ ąĮąĖčģ čģą░čĆą░ą║č鹥čĆąĄąĮ čĆčÅą┤ čāąĮąĖą║ą░ą╗čīąĮčŗčģ ąŠčüąŠą▒ąĄąĮąĮąŠčüč鹥ą╣, ą▓ č鹊ą╝, čćč鹊 ą║ą░čüą░ąĄčéčüčÅ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. Cisco ą┐ąŠąĮąĖą╝ą░ąĄčé čŹč鹊 ąĖ ą┐ąŠą╝ąŠą│ą░ąĄčé ąĘą░čēąĖčéąĖčéčī čüąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą┤ąŠ, ą▓ąŠ ą▓čĆąĄą╝čÅ ąĖ ą┐ąŠčüą╗ąĄ ą░čéą░ą║ąĖ ŌĆö ą▒ąĄąĘ ą╝ą░ą╗ąĄą╣čłąĄą│ąŠ čāčēąĄčĆą▒ą░ ą┤ą╗čÅ ąĖčģ ąĮą░ą┤ąĄąČąĮąŠčüčéąĖ.CISCO. ąÉą╗ąĄą║čüąĄą╣ ąøčāą║ą░čåą║ąĖą╣: "ąóąĄąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāą│čĆąŠąĘ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ"

CISCO. ąÉą╗ąĄą║čüąĄą╣ ąøčāą║ą░čåą║ąĖą╣: "ąóąĄąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāą│čĆąŠąĘ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ"Expolink

╠²

ąÜąŠąĮč乥čĆąĄąĮčåąĖčÅ ąÜąŠą┤ ąśąæ 2015, ąÜą░ąĘą░ąĮčīą£ąĄąČčüąĄč鹥ą▓čŗąĄ 菹║čĆą░ąĮčŗ čüą╗ąĄą┤čāčÄčēąĄą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ Cisco ASA c čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePower ŌĆō ą▒ąŠčĆčī...

ą£ąĄąČčüąĄč鹥ą▓čŗąĄ 菹║čĆą░ąĮčŗ čüą╗ąĄą┤čāčÄčēąĄą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ Cisco ASA c čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePower ŌĆō ą▒ąŠčĆčī...Cisco Russia

╠²

ą£ąĄąČčüąĄč鹥ą▓čŗąĄ 菹║čĆą░ąĮčŗ čüą╗ąĄą┤čāčÄčēąĄą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ

Cisco ASA c čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePower ŌĆō ą▒ąŠčĆčīą▒ą░ čü

čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗą╝ąĖ čāą│čĆąŠąĘą░ą╝ąĖ, ą░čĆčģąĖč鹥ą║čéčāčĆą░

čĆąĄčłąĄąĮąĖčÅ ąĖ ą▓ą░čĆąĖą░ąĮčéčŗ ą┐čĆąĖą╝ąĄąĮąĄąĮąĖčÅą×čéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ ą┐ąĄčĆą▓ąŠąĄ ą┐ąŠą╗čāą│ąŠą┤ąĖąĄ 2016 ą│.

ą×čéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ ą┐ąĄčĆą▓ąŠąĄ ą┐ąŠą╗čāą│ąŠą┤ąĖąĄ 2016 ą│.Cisco Russia

╠²

ąĪą║ą░čćą░čéčī ąŠčéč湥čé: http://cs.co/9001BAkax

ą¤ąŠčüą╝ąŠčéčĆąĄčéčī ą▓ąĖą┤ąĄąŠ ąŠą▒ ąŠčéč湥č鹥: https://www.youtube.com/watch?v=qjIgtdiTYtkCisco Social Network Security

Cisco Social Network SecurityCisco Russia

╠²

ą¤čĆąĄąĘąĄąĮčéą░čåąĖčÅ ąÉą╗ąĄą║čüąĄčÅ ąøčāą║ą░čåą║ąŠą│ąŠ, ą▒ąĖąĘąĮąĄčü-ą║ąŠąĮčüčāą╗čīčéą░ąĮčéą░ ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ Cisco

Cisco ASA čü čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePOWER

Cisco ASA čü čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePOWERCisco Russia

╠²

ą¤čĆąĄą┤čüčéą░ą▓ą╗čÅąĄą╝ ą┐ąĄčĆą▓čŗą╣ ą▓ ąŠčéčĆą░čüą╗ąĖ ą░ą┤ą░ą┐čéąĖą▓ąĮčŗą╣ ą╝ąĄąČčüąĄč鹥ą▓ąŠą╣ 菹║čĆą░ąĮ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ (NGFW), ą┐čĆąĄą┤ąĮą░ąĘąĮą░č湥ąĮąĮčŗą╣ ą┤ą╗čÅ čĆą░čüčłąĖčĆąĄąĮąĮąŠą╣ ąĘą░čēąĖčéčŗ ąŠčé ąĮąŠą▓ąĄą╣čłąĖčģ čāą│čĆąŠąĘ ąĖ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗčģ ą┐čĆąŠą│čĆą░ą╝ą╝.ąĀąĄčłąĄąĮąĖčÅ ąÜąĀą×ąÜ ą┤ą╗čÅ ą┐čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖčÅ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮčŗą╝ ą░čéą░ą║ą░ą╝

ąĀąĄčłąĄąĮąĖčÅ ąÜąĀą×ąÜ ą┤ą╗čÅ ą┐čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖčÅ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮčŗą╝ ą░čéą░ą║ą░ą╝ąÜąĀą×ąÜ

╠²

ąĀąĄčłąĄąĮąĖčÅ ąÜąĀą×ąÜ ą┤ą╗čÅ ą┐čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖčÅ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮčŗą╝ ą░čéą░ą║ą░ą╝ąÆčŗą▒ąŠčĆ ą╝ąĄąČčüąĄč鹥ą▓ąŠą│ąŠ 菹║čĆą░ąĮą░ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ: 10 ą▓ą░ąČąĮąĄą╣čłąĖčģ čäą░ą║č鹊čĆąŠą▓

ąÆčŗą▒ąŠčĆ ą╝ąĄąČčüąĄč鹥ą▓ąŠą│ąŠ 菹║čĆą░ąĮą░ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ: 10 ą▓ą░ąČąĮąĄą╣čłąĖčģ čäą░ą║č鹊čĆąŠą▓Cisco Russia

╠²

ąóčĆą░ą┤ąĖčåąĖąŠąĮąĮčŗą╝ ą╝ąĄąČčüąĄč鹥ą▓čŗą╝ 菹║čĆą░ąĮą░ą╝ ąĮąĄ čāą┤ą░ąĄčéčüčÅ čŹčäč乥ą║čéąĖą▓ąĮąŠ ąŠčéčüą╗ąĄąČąĖą▓ą░čéčī, č湥ą╝ ąĘą░ąĮąĖą╝ą░čÄčéčüčÅ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĖ, čü ą║ą░ą║ąĖą╝ąĖ ą▓ąĖą┤ą░ą╝ąĖ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ąŠąĮąĖ čĆą░ą▒ąŠčéą░čÄčé ąĖ ą║ą░ą║ąĖąĄ čāčüčéčĆąŠą╣čüčéą▓ą░ ąĖčüą┐ąŠą╗čīąĘčāčÄčé. ąĪą╗ąĄą┤čāčÄčēąĄąĄ ą┐ąŠą║ąŠą╗ąĄąĮąĖąĄ ą╝ąĄąČčüąĄč鹥ą▓čŗčģ 菹║čĆą░ąĮąŠą▓ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé čāčüčéčĆą░ąĮąĖčéčī ąĮąĄą║ąŠč鹊čĆčŗąĄ ąĖąĘ čéą░ą║ąĖčģ čāą┐čāčēąĄąĮąĖą╣. ąÆ ą┤ą░ąĮąĮąŠą╝ ą┤ąŠą║čāą╝ąĄąĮč鹥 ą┐čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮčŗ 10 čäą░ą║č鹊čĆąŠą▓, ą║ąŠč鹊čĆčŗąĄ čüą╗ąĄą┤čāąĄčé čāčćąĖčéčŗą▓ą░čéčī ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖčÅą╝ čüčĆąĄą┤ąĮąĖčģ čĆą░ąĘą╝ąĄčĆąŠą▓ ą┐čĆąĖ ą▓čŗą▒ąŠčĆąĄ ąĮąŠą▓ąŠą│ąŠ ą╝ąĄąČčüąĄč鹥ą▓ąŠą│ąŠ 菹║čĆą░ąĮą░ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ.ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2016 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2016 ą│ąŠą┤Cisco Russia

╠²

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2016 ą│ąŠą┤ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤

ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤Cisco Russia

╠²

ąÜčĆą░čéą║ąĖą╣ čüą┐čĆą░ą▓ąŠčćąĮąĖą║ ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ Cisco ąĘą░ 2016 ą│ąŠą┤

ąÜčĆą░čéą║ąĖą╣ čüą┐čĆą░ą▓ąŠčćąĮąĖą║ ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ Cisco ąĘą░ 2016 ą│ąŠą┤Cisco Russia

╠²

ąŻčüčéčĆą░ąĮąĄąĮąĖąĄ ą▓ąĄą▒-čāą│čĆąŠąĘ čü ą┐ąŠą╝ąŠčēčīčÄ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮčŗčģ čüčĆąĄą┤čüčéą▓ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ

ąŻčüčéčĆą░ąĮąĄąĮąĖąĄ ą▓ąĄą▒-čāą│čĆąŠąĘ čü ą┐ąŠą╝ąŠčēčīčÄ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮčŗčģ čüčĆąĄą┤čüčéą▓ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖCisco Russia

╠²

ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤. ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ

ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ąĘą░ 2014 ą│ąŠą┤. ą×čéč湥čé ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖCisco Russia

╠²

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄ

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄCisco Russia

╠²

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄ

ąĪąĄčéąĖ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ. ą¤ąŠą┤ą┤ąĄčƹȹ║ą░ ą┤ąŠčüčéčāą┐ąĮąŠčüčéąĖ čüąĄč鹥ą╣ ą┐čĆąĖ ą║ąĖą▒ąĄčĆą░čéą░ą║ąĄCisco Russia

╠²

CISCO. ąÉą╗ąĄą║čüąĄą╣ ąøčāą║ą░čåą║ąĖą╣: "ąóąĄąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāą│čĆąŠąĘ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ"

CISCO. ąÉą╗ąĄą║čüąĄą╣ ąøčāą║ą░čåą║ąĖą╣: "ąóąĄąĮą┤ąĄąĮčåąĖąĖ ą▓ ąŠą▒ą╗ą░čüčéąĖ čāą│čĆąŠąĘ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ"Expolink

╠²

ą£ąĄąČčüąĄč鹥ą▓čŗąĄ 菹║čĆą░ąĮčŗ čüą╗ąĄą┤čāčÄčēąĄą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ Cisco ASA c čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePower ŌĆō ą▒ąŠčĆčī...

ą£ąĄąČčüąĄč鹥ą▓čŗąĄ 菹║čĆą░ąĮčŗ čüą╗ąĄą┤čāčÄčēąĄą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ Cisco ASA c čüąĄčĆą▓ąĖčüą░ą╝ąĖ FirePower ŌĆō ą▒ąŠčĆčī...Cisco Russia

╠²

ą×čéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ ą┐ąĄčĆą▓ąŠąĄ ą┐ąŠą╗čāą│ąŠą┤ąĖąĄ 2016 ą│.

ą×čéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ ą┐ąĄčĆą▓ąŠąĄ ą┐ąŠą╗čāą│ąŠą┤ąĖąĄ 2016 ą│.Cisco Russia

╠²

ąĀąĄčłąĄąĮąĖčÅ ąÜąĀą×ąÜ ą┤ą╗čÅ ą┐čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖčÅ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮčŗą╝ ą░čéą░ą║ą░ą╝

ąĀąĄčłąĄąĮąĖčÅ ąÜąĀą×ąÜ ą┤ą╗čÅ ą┐čĆąŠčéąĖą▓ąŠą┤ąĄą╣čüčéą▓ąĖčÅ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮčŗą╝ ą░čéą░ą║ą░ą╝ąÜąĀą×ąÜ

╠²

ąÆčŗą▒ąŠčĆ ą╝ąĄąČčüąĄč鹥ą▓ąŠą│ąŠ 菹║čĆą░ąĮą░ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ: 10 ą▓ą░ąČąĮąĄą╣čłąĖčģ čäą░ą║č鹊čĆąŠą▓

ąÆčŗą▒ąŠčĆ ą╝ąĄąČčüąĄč鹥ą▓ąŠą│ąŠ 菹║čĆą░ąĮą░ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ: 10 ą▓ą░ąČąĮąĄą╣čłąĖčģ čäą░ą║č鹊čĆąŠą▓Cisco Russia

╠²

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2016 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2016 ą│ąŠą┤Cisco Russia

╠²

More from Cisco Russia (20)

Service portfolio 18

Service portfolio 18Cisco Russia

╠²

ą×ą▒ąĘąŠčĆ čüąĄčĆą▓ąĖčüąĮčŗčģ čāčüą╗čāą│ ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąōąśčüč鹊čĆąĖčÅ ąŠą┤ąĮąŠą│ąŠ ą▓ąĘą╗ąŠą╝ą░. ąÜą░ą║ čĆąĄčłąĄąĮąĖčÅ Cisco ą╝ąŠą│ą╗ąĖ ą▒čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čéąĖčéčī ąĄą│ąŠ?

ąśčüč鹊čĆąĖčÅ ąŠą┤ąĮąŠą│ąŠ ą▓ąĘą╗ąŠą╝ą░. ąÜą░ą║ čĆąĄčłąĄąĮąĖčÅ Cisco ą╝ąŠą│ą╗ąĖ ą▒čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čéąĖčéčī ąĄą│ąŠ?Cisco Russia

╠²

ąĀą░ąĘą▒ąŠčĆ ą▓ąĘą╗ąŠą╝ą░ ą▒čÄčĆąŠ ą║čĆąĄą┤ąĖčéąĮčŗčģ ąĖčüč鹊čĆąĖą╣ Equifax ąĖ čĆąĄą║ąŠą╝ąĄąĮą┤ą░čåąĖąĖ ą┐ąŠ ąĮąĄą┐ąŠą▓č鹊čĆąĄąĮąĖčÄ ą┤ą░ąĮąĮąŠą╣ čüąĖčéčāą░čåąĖąĖ ąĮą░ ą┐čĆąĖą╝ąĄčĆąĄ čĆąĄčłąĄąĮąĖąĖ Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖą×ą▒ ąŠčåąĄąĮą║ąĄ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖčÅ čüčĆąĄą┤čüčéą▓ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖ

ą×ą▒ ąŠčåąĄąĮą║ąĄ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖčÅ čüčĆąĄą┤čüčéą▓ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖCisco Russia

╠²

ą×ą▒ ąŠčåąĄąĮą║ąĄ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖčÅ čüčĆąĄą┤čüčéą▓ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖ - čüąĄčĆčéąĖčäąĖą║ą░čåąĖčÅ vs ąŠčåąĄąĮą║ą░ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖčÅ, č鹥ąĮą┤ąĄąĮčåąĖąĖ ą┐ąŠ čüąĄčĆčéąĖčäąĖą║ą░čåąĖąĖ, ąØąöąÆ, ąĖą╝ą┐ąŠčĆč鹊ąĘą░ą╝ąĄčēąĄąĮąĖąĄ ąĖ čé.ą┐.ą×ą▒ąĘąŠčĆ ąĪąĄčĆą▓ąĖčüąĮčŗčģ ąŻčüą╗čāą│ Cisco ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąō.

ą×ą▒ąĘąŠčĆ ąĪąĄčĆą▓ąĖčüąĮčŗčģ ąŻčüą╗čāą│ Cisco ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąō.Cisco Russia

╠²

ą×ą▒ąĘąŠčĆ ąĪąĄčĆą▓ąĖčüąĮčŗčģ ąŻčüą╗čāą│ ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąō.

ąĪąĄčĆą▓ąĖčüąĮčŗąĄ ąŻčüą╗čāą│ąĖ ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąō ą┤ąĄą╗čÅčéčüčÅąĮą░ ąæą░ąĘąŠą▓čāčÄ ąĖ ąĀą░čüčłąĖčĆąĄąĮąĮčāčÄ č鹥čģąĮąĖč湥čüą║čāčÄ ą┐ąŠą┤ą┤ąĄčƹȹ║čā.

ąæąÉąŚą×ąÆąÉą» ąóąĢąźąØąśą¦ąĢąĪąÜąÉą» ą¤ą×ąöąöąĢąĀą¢ąÜąÉ 1. ą”ąĄąĮčéčĆ ąóąĄčģąĮąĖč湥čüą║ąŠą╣ ą¤ąŠą┤ą┤ąĄčƹȹ║ąĖ (ąóąÉąĪ) ą”ąĄąĮčéčĆ č鹥čģąĮąĖč湥čüą║ąŠą╣ ą┐ąŠą┤ą┤ąĄčƹȹ║ąĖ Cisco TAC ą┐čĆąĄą┤ąŠčüčéą░ą▓ą╗čÅąĄčé ąŚą░ą║ą░ąĘčćąĖą║ą░ą╝ ą▒čŗčüčéčĆčŗą╣ ą┤ąŠčüčéčāą┐ ą║ č鹥čģąĮąŠą╗ąŠą│ąĖč湥čüą║ąĖą╝ 菹║čüą┐ąĄčĆčéą░ą╝ čü ąŠą┐čŗč鹊ą╝ ą┤ąĖą░ą│ąĮąŠčüčéąĖą║ąĖ ąĖ čĆąĄčłąĄąĮąĖčÅ čüą░ą╝čŗčģ čüą╗ąŠąČąĮčŗčģ ą┐čĆąŠą▒ą╗ąĄą╝.

Cisco TAC ąŠą▒ą╗ą░ą┤ą░ąĄčé čĆą░ąĘą▓ąĖč鹊ą╣ čüąĖčüč鹥ą╝ąŠą╣ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ąĘą░ą┐čĆąŠčüą░ą╝ąĖ, ą║ąŠč鹊čĆą░čÅ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąŠą┐ąĄčĆą░čéąĖą▓ąĮąŠ ąĮą░ą┐čĆą░ą▓ąĖčéčī ą┐čĆąŠą▒ą╗ąĄą╝čā ą▓ čüąŠąŠčéą▓ąĄčéčüčéą▓čāčÄčēčāčÄ č鹥čģąĮąŠą╗ąŠą│ąĖč湥čüą║čāčÄ ą║ąŠą╝ą░ąĮą┤čā ąĖą╗ąĖ ą┐ąĄčĆąĄą▓ąĄčüčéąĖ ąĮą░ čüą╗ąĄą┤čāčÄčēąĖą╣ čāčĆąŠą▓ąĄąĮčī ą┐ąŠą┤ą┤ąĄčƹȹ║ąĖ, ąĄčüą╗ąĖ ą┐čĆąŠą▒ą╗ąĄą╝ą░ ąĮąĄ čĆąĄčłąĄąĮą░ ą▓ ąĘą░ą┤ą░ąĮąĮčŗą╣ ą┐ąĄčĆąĖąŠą┤.

Cisco TAC ą┐čĆąĄą┤ąŠčüčéą░ą▓ą╗čÅąĄčé ą║čĆčāą│ą╗ąŠčüčāč鹊čćąĮčāčÄ ą┐ąŠą┤ą┤ąĄčƹȹ║čā ą┐ąŠ ą▓čüąĄą╝čā ą╝ąĖčĆčā.ąÜą╗ąĖąĄąĮčéčüą║ąĖąĄ ą║ąŠąĮčéčĆą░ą║čéčŗ ąĮą░ č鹥čģąĮąĖč湥čüą║čāčÄ ą┐ąŠą┤ą┤ąĄčƹȹ║čā Cisco Smart Net Total Care

ąÜą╗ąĖąĄąĮčéčüą║ąĖąĄ ą║ąŠąĮčéčĆą░ą║čéčŗ ąĮą░ č鹥čģąĮąĖč湥čüą║čāčÄ ą┐ąŠą┤ą┤ąĄčƹȹ║čā Cisco Smart Net Total CareCisco Russia

╠²

ąÜą╗ąĖąĄąĮčéčüą║ąĖąĄ ą║ąŠąĮčéčĆą░ą║čéčŗ ąĮą░ čāčüą╗čāą│ąĖ č鹥čģąĮąĖč湥čüą║ąŠą╣ ą┐ąŠą┤ą┤ąĄčƹȹ║ąĖ Cisco Smart Net Total Care

Cisco Smart Net Total Care (SNTC) ŌĆö čŹč鹊 ą║ąŠąĮčéčĆą░ą║čé ąĮą░ čāčüą╗čāą│ąĖ č鹥čģąĮąĖč湥čüą║ąŠą╣ ą┐ąŠą┤ą┤ąĄčƹȹ║ąĖ Cisco.

CąĄčĆą▓ąĖčü čüąŠč湥čéą░ąĄčé ą▓ čüąĄą▒ąĄ ą▓ąĄą┤čāčēąĖąĄ ą▓ ąŠčéčĆą░čüą╗ąĖ ąĖ ą┐ąŠą╗čāčćąĖą▓čłąĖąĄ ą╝ąĮąŠąČąĄčüčéą▓ąŠ ąĮą░ą│čĆą░ą┤ č鹥čģąĮąĖč湥čüą║ąĖąĄ čüąĄčĆą▓ąĖčüčŗ čü ą┤ąŠą┐ąŠą╗ąĮąĖč鹥ą╗čīąĮąŠ ą▓čüčéčĆąŠąĄąĮąĮčŗą╝ąĖ ąĖąĮčüčéčĆčāą╝ąĄąĮčéą░ą╝ąĖ ą▒ąĖąĘąĮąĄčü-ą░ąĮą░ą╗ąĖčéąĖą║ąĖ, ą║ąŠč鹊čĆčŗąĄ ą┐ąŠą╗čāčćą░ąĄčé ąŚą░ą║ą░ąĘčćąĖą║ č湥čĆąĄąĘ ą▓čüčéčĆąŠąĄąĮąĮčŗąĄ ąĖąĮč鹥ą╗ą╗ąĄą║čéčāą░ą╗čīąĮčŗąĄ ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéąĖ ąĮą░ ą┐ąŠčĆčéą░ą╗ąĄ Smart Net Total Care.Cisco Catalyst 9000 series

Cisco Catalyst 9000 series Cisco Russia

╠²

ąØąŠą▓ąĄą╣čłą░čÅ čüąĄčĆąĖčÅ ą║ąŠą╝ą╝čāčéą░č鹊čĆąŠą▓ Cisco, čüą┐ąĄčåąĖą░ą╗čīąĮąŠ čĆą░ąĘčĆą░ą▒ąŠčéą░ąĮąĮą░čÅ ą┤ą╗čÅ ą║ą░ą╝ą┐čāčüąĮčŗčģ čüąĄč鹥ą╣ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ, ąĮą░ ąŠčüąĮąŠą▓ąĄ SDA.

ą¤ąŠą┤čĆąŠą▒ąĮąĄąĄ: cisco.com/ru/9000Cisco Catalyst 9500

Cisco Catalyst 9500Cisco Russia

╠²

ąØąŠą▓ąĄą╣čłą░čÅ čüąĄčĆąĖčÅ ą║ąŠą╝ą╝čāčéą░č鹊čĆąŠą▓ Cisco, čüą┐ąĄčåąĖą░ą╗čīąĮąŠ čĆą░ąĘčĆą░ą▒ąŠčéą░ąĮąĮą░čÅ ą┤ą╗čÅ ą║ą░ą╝ą┐čāčüąĮčŗčģ čüąĄč鹥ą╣ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ, ąĮą░ ąŠčüąĮąŠą▓ąĄ SDA.

ą¤ąŠą┤čĆąŠą▒ąĮąĄąĄ: cisco.com/ru/9000Cisco Catalyst 9400

Cisco Catalyst 9400Cisco Russia

╠²

ąØąŠą▓ąĄą╣čłą░čÅ čüąĄčĆąĖčÅ ą║ąŠą╝ą╝čāčéą░č鹊čĆąŠą▓ Cisco, čüą┐ąĄčåąĖą░ą╗čīąĮąŠ čĆą░ąĘčĆą░ą▒ąŠčéą░ąĮąĮą░čÅ ą┤ą╗čÅ ą║ą░ą╝ą┐čāčüąĮčŗčģ čüąĄč鹥ą╣ ąĮąŠą▓ąŠą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ, ąĮą░ ąŠčüąĮąŠą▓ąĄ SDA.

ą¤ąŠą┤čĆąŠą▒ąĮąĄąĄ: cisco.com/ru/9000Cisco Umbrella

Cisco UmbrellaCisco Russia

╠²

ąŚą░ą┐ąĖčüčī ą▓ąĄą▒ąĖąĮą░čĆą░ "ąĀąĄčłąĄąĮąĖčÅ ą║ąŠą╝ą┐ą░ąĮąĖąĖ Cisco ą┤ą╗čÅ ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ čüą▓čÅąĘąĖ ą┐ąŠ ąĘą░čēąĖč鹥 ąŠčé ą▓ąĘą╗ąŠą╝ą░ ąĖ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠą│ąŠ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ": https://ciscoclub.ru/resheniya-kompanii-cisco-dlya-operatorov-svyazi-po-zashchite-ot-vzloma-i-vredonosnogo-programmnogo-oCisco Endpoint Security for MSSPs

Cisco Endpoint Security for MSSPsCisco Russia

╠²

ąŚą░ą┐ąĖčüčī ą▓ąĄą▒ąĖąĮą░čĆą░ "ąĀąĄčłąĄąĮąĖčÅ ą║ąŠą╝ą┐ą░ąĮąĖąĖ Cisco ą┤ą╗čÅ ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ čüą▓čÅąĘąĖ ą┐ąŠ ąĘą░čēąĖč鹥 ąŠčé ą▓ąĘą╗ąŠą╝ą░ ąĖ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠą│ąŠ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ": https://ciscoclub.ru/resheniya-kompanii-cisco-dlya-operatorov-svyazi-po-zashchite-ot-vzloma-i-vredonosnogo-programmnogo-oCisco FirePower

Cisco FirePowerCisco Russia

╠²

ąŚą░ą┐ąĖčüčī ą▓ąĄą▒ąĖąĮą░čĆą░ "ąĀąĄčłąĄąĮąĖčÅ ą║ąŠą╝ą┐ą░ąĮąĖąĖ Cisco ą┤ą╗čÅ ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ čüą▓čÅąĘąĖ ą┐ąŠ ąĘą░čēąĖč鹥 ąŠčé ą▓ąĘą╗ąŠą╝ą░ ąĖ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠą│ąŠ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ": https://ciscoclub.ru/resheniya-kompanii-cisco-dlya-operatorov-svyazi-po-zashchite-ot-vzloma-i-vredonosnogo-programmnogo-oą¤čĆąŠč乥čüčüąĖąŠąĮą░ą╗čīąĮčŗąĄ čāčüą╗čāą│ąĖ Cisco ą┤ą╗čÅ Software-Defined Access

ą¤čĆąŠč乥čüčüąĖąŠąĮą░ą╗čīąĮčŗąĄ čāčüą╗čāą│ąĖ Cisco ą┤ą╗čÅ Software-Defined AccessCisco Russia

╠²

ąÜą░ą║ čĆąĄą░ą╗ąĖąĘąŠą▓ą░čéčī SDA, čüąŠąĘą┤ą░čéčī čüčéčĆą░č鹥ą│ąĖčÄ, ą║ąŠč鹊čĆą░čÅ ą▒čāą┤ąĄčé čüąŠą┐ąŠčüčéą░ą▓ą╗ąĄąĮą░ čü ą▒ąĖąĘąĮąĄčü ąĘą░ą┤ą░čćą░ą╝ąĖ, ąŠčåąĄąĮąĖčéčī ą│ąŠč鹊ą▓ąĮąŠčüčéčī ą║ čéčĆą░ąĮčüč乊čĆą╝ą░čåąĖąĖ, čāčüą┐ąĄčłąĮąŠ ąĖ ą╝ą░ą║čüąĖą╝ą░ą╗čīąĮąŠ ąĮą░ą┤ąĄąČąĮąŠ čĆąĄą░ą╗ąĖąĘąŠą▓ą░čéčī ąĮą░ą╝ąĄč湥ąĮąĮčŗąĄ ą┐ą╗ą░ąĮčŗ.ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖąĘą▓ąĄčüčéąĮąŠą│ąŠ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą║ąŠą┤ą░ ą▓ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮąŠą╝ čü ą┐ąŠą╝ąŠčēčīčÄ TLS čéčĆą░čäąĖą║...

ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖąĘą▓ąĄčüčéąĮąŠą│ąŠ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą║ąŠą┤ą░ ą▓ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮąŠą╝ čü ą┐ąŠą╝ąŠčēčīčÄ TLS čéčĆą░čäąĖą║...Cisco Russia

╠²

ą× čĆą░ą▒ąŠč鹥 ą│čĆčāą┐ą┐čŗ ąĖčüčüą╗ąĄą┤ąŠą▓ą░č鹥ą╗ąĄą╣ ą║ąŠą╝ą┐ą░ąĮąĖąĖ Cisco, ą▓ ą║ąŠč鹊čĆąŠą╣ ą┤ąŠą║ą░ąĘą░ąĮą░ ą┐čĆąĖą╝ąĄąĮąĖą╝ąŠčüčéčī čéčĆą░ą┤ąĖčåąĖąŠąĮąĮčŗčģ ą╝ąĄč鹊ą┤ąŠą▓ čüčéą░čéąĖčüčéąĖč湥čüą║ąŠą│ąŠ ąĖ ą┐ąŠą▓ąĄą┤ąĄąĮč湥čüą║ąŠą│ąŠ ą░ąĮą░ą╗ąĖąĘą░ ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ąĖ ą░čéčĆąĖą▒čāčåąĖąĖ ąĖąĘą▓ąĄčüčéąĮąŠą│ąŠ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą×, ąĖčüą┐ąŠą╗čīąĘčāčÄčēąĄą│ąŠ TLS ą▓ ą║ą░č湥čüčéą▓ąĄ ą╝ąĄč鹊ą┤ą░ čłąĖčäčĆąŠą▓ą░ąĮąĖčÅ ą║ą░ąĮą░ą╗ąŠą▓ ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąĖčÅ, ą▒ąĄąĘ ą┤ąĄčłąĖčäčĆąŠą▓ą║ąĖ ąĖą╗ąĖ ą║ąŠą╝ą┐čĆąŠą╝ąĄčéą░čåąĖąĖ TLS-čüąĄčüčüąĖąĖ. ąóą░ą║ąČąĄ čĆą░čüčüą║ą░ąĘą░ąĮąŠ ąŠ čĆąĄčłąĄąĮąĖąĖ Cisco Encrypted Traffic Analytics, čĆąĄą░ą╗ąĖąĘčāčÄčēąĄą╝ ą┐čĆąĖąĮčåąĖą┐čŗ, ąĘą░ą╗ąŠąČąĄąĮąĮčŗąĄ ą▓ ą┤ą░ąĮąĮąŠą╝ ąĖčüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖąĖ, ąĄą│ąŠ ą░čĆčģąĖč鹥ą║čéčāčĆąĄ ąĖ ą┐čĆąĄąĖą╝čāčēąĄčüčéą▓ą░čģ.ą¤čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗą╣ ąśąĮč鹥čĆąĮąĄčé ą▓ąĄčēąĄą╣: ąŠą┐čŗčé ąĖ čĆąĄąĘčāą╗čīčéą░čéčŗ ą┐čĆąĖą╝ąĄąĮąĄąĮąĖčÅ ą▓ ąĮąĄčäč鹥ą│ą░ąĘąŠą▓ąŠą╣ ąŠčéčĆą░čüą╗ąĖ

ą¤čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗą╣ ąśąĮč鹥čĆąĮąĄčé ą▓ąĄčēąĄą╣: ąŠą┐čŗčé ąĖ čĆąĄąĘčāą╗čīčéą░čéčŗ ą┐čĆąĖą╝ąĄąĮąĄąĮąĖčÅ ą▓ ąĮąĄčäč鹥ą│ą░ąĘąŠą▓ąŠą╣ ąŠčéčĆą░čüą╗ąĖCisco Russia

╠²

ąÜą░ą║ ą║ąŠą╝ą┐ą░ąĮąĖčÅ Cisco čüą┐ąŠčüąŠą▒čüčéą▓čāąĄčé čåąĖčäčĆąŠą▓ąŠą╣ čéčĆą░ąĮčüč乊čĆą╝ą░čåąĖąĖ ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖą╣ ąĮąĄčäč鹥ą│ą░ąĘąŠą▓ąŠą╣ ąŠčéčĆą░čüą╗ąĖ. ą×ą┐ąĖčüą░ąĮąĖąĄ ą▓ąĮąĄą┤čĆąĄąĮąĮčŗčģ ą┐čĆąŠąĄą║č鹊ą▓, ą┐ąŠą╗čāč湥ąĮąĮčŗčģ čĆąĄąĘčāą╗čīčéą░č鹊ą▓, ąŠą▒ąĘąŠčĆ ą┐čĆąĖą╝ąĄąĮąĄąĮąĮčŗčģ ą░čĆčģąĖč鹥ą║čéčāčĆ.ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤

ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤ Cisco Russia

╠²

ą×čéą║čĆąŠą╣č鹥 ą┤ą╗čÅ čüąĄą▒čÅ ąĮąŠą▓ąĄą╣čłąĖąĄ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ.ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤Cisco Russia

╠²

ąŻąĘąĮą░ą╣č鹥, ą▓ąŠ čćč鹊 ąŠą▒čģąŠą┤ąĖčéčüčÅ ąĮą░čĆčāčłąĄąĮąĖąĄ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ.ąæąĄąĘąŠą┐ą░čüąĮąŠčüčéčī ą┤ą╗čÅ čåąĖčäčĆąŠą▓ąŠą╣ 菹║ąŠąĮąŠą╝ąĖą║ąĖ. ąĀą░ąĘą▓ąĖčéąĖąĄ ą┐čĆąŠą┤čāą║č鹊ą▓ ąĖ čĆąĄčłąĄąĮąĖą╣ Cisco

ąæąĄąĘąŠą┐ą░čüąĮąŠčüčéčī ą┤ą╗čÅ čåąĖčäčĆąŠą▓ąŠą╣ 菹║ąŠąĮąŠą╝ąĖą║ąĖ. ąĀą░ąĘą▓ąĖčéąĖąĄ ą┐čĆąŠą┤čāą║č鹊ą▓ ąĖ čĆąĄčłąĄąĮąĖą╣ CiscoCisco Russia

╠²

ąĪą╝ąŠčéčĆąĖč鹥 ąĘą░ą┐ąĖčüąĖ ą┤ąŠą║ą╗ą░ą┤ąŠą▓ č乊čĆčāą╝ą░ ą┐ąŠ čüčüčŗą╗ą║ąĄ: http://cs.co/9000DR0SgCisco StealthWatch. ąśčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ č鹥ą╗ąĄą╝ąĄčéčĆąĖąĖ ą┤ą╗čÅ čĆąĄčłąĄąĮąĖčÅ ą┐čĆąŠą▒ą╗ąĄą╝čŗ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮ...

Cisco StealthWatch. ąśčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ č鹥ą╗ąĄą╝ąĄčéčĆąĖąĖ ą┤ą╗čÅ čĆąĄčłąĄąĮąĖčÅ ą┐čĆąŠą▒ą╗ąĄą╝čŗ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮ...Cisco Russia

╠²

ąĪą╝ąŠčéčĆąĖč鹥 ąĘą░ą┐ąĖčüąĖ ą┤ąŠą║ą╗ą░ą┤ąŠą▓ č乊čĆčāą╝ą░ ą┐ąŠ čüčüčŗą╗ą║ąĄ: http://cs.co/9000DR0Sgą×ą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ ą▒ąĄčüą┐ąĄčĆąĄą▒ąŠą╣ąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ą▓ ą▒ąŠą╗čīčłąĖčģ ą│ąĄč鹥čĆąŠą│ąĄąĮ...

ą×ą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ ą▒ąĄčüą┐ąĄčĆąĄą▒ąŠą╣ąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ą▓ ą▒ąŠą╗čīčłąĖčģ ą│ąĄč鹥čĆąŠą│ąĄąĮ...Cisco Russia

╠²

ąĪą╝ąŠčéčĆąĖč鹥 ąĘą░ą┐ąĖčüąĖ ą┤ąŠą║ą╗ą░ą┤ąŠą▓ č乊čĆčāą╝ą░ ą┐ąŠ čüčüčŗą╗ą║ąĄ: http://cs.co/9000DR0SgąØąŠą▓ąŠąĄ ą┐ąŠą║ąŠą╗ąĄąĮąĖąĄ čüąĄčĆą▓ąĄčĆąŠą▓ ąĪisco UCS. ąōąĖą┐ąĄčĆą║ąŠąĮą▓ąĄčĆą│ąĄąĮčéąĮąŠąĄ čĆąĄčłąĄąĮąĖąĖ Cisco HyperFle...

ąØąŠą▓ąŠąĄ ą┐ąŠą║ąŠą╗ąĄąĮąĖąĄ čüąĄčĆą▓ąĄčĆąŠą▓ ąĪisco UCS. ąōąĖą┐ąĄčĆą║ąŠąĮą▓ąĄčĆą│ąĄąĮčéąĮąŠąĄ čĆąĄčłąĄąĮąĖąĖ Cisco HyperFle...Cisco Russia

╠²

ąĪą╝ąŠčéčĆąĖč鹥 ąĘą░ą┐ąĖčüąĖ ą┤ąŠą║ą╗ą░ą┤ąŠą▓ č乊čĆčāą╝ą░ ą┐ąŠ čüčüčŗą╗ą║ąĄ: http://cs.co/9000DR0Sgąśčüč鹊čĆąĖčÅ ąŠą┤ąĮąŠą│ąŠ ą▓ąĘą╗ąŠą╝ą░. ąÜą░ą║ čĆąĄčłąĄąĮąĖčÅ Cisco ą╝ąŠą│ą╗ąĖ ą▒čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čéąĖčéčī ąĄą│ąŠ?

ąśčüč鹊čĆąĖčÅ ąŠą┤ąĮąŠą│ąŠ ą▓ąĘą╗ąŠą╝ą░. ąÜą░ą║ čĆąĄčłąĄąĮąĖčÅ Cisco ą╝ąŠą│ą╗ąĖ ą▒čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čéąĖčéčī ąĄą│ąŠ?Cisco Russia

╠²

ą×ą▒ ąŠčåąĄąĮą║ąĄ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖčÅ čüčĆąĄą┤čüčéą▓ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖ

ą×ą▒ ąŠčåąĄąĮą║ąĄ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖčÅ čüčĆąĄą┤čüčéą▓ ąĘą░čēąĖčéčŗ ąĖąĮč乊čĆą╝ą░čåąĖąĖCisco Russia

╠²

ą×ą▒ąĘąŠčĆ ąĪąĄčĆą▓ąĖčüąĮčŗčģ ąŻčüą╗čāą│ Cisco ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąō.

ą×ą▒ąĘąŠčĆ ąĪąĄčĆą▓ąĖčüąĮčŗčģ ąŻčüą╗čāą│ Cisco ą▓ ąĀąŠčüčüąĖąĖ ąĖ čüčéčĆą░ąĮą░čģ ąĪąØąō.Cisco Russia

╠²

ąÜą╗ąĖąĄąĮčéčüą║ąĖąĄ ą║ąŠąĮčéčĆą░ą║čéčŗ ąĮą░ č鹥čģąĮąĖč湥čüą║čāčÄ ą┐ąŠą┤ą┤ąĄčƹȹ║čā Cisco Smart Net Total Care

ąÜą╗ąĖąĄąĮčéčüą║ąĖąĄ ą║ąŠąĮčéčĆą░ą║čéčŗ ąĮą░ č鹥čģąĮąĖč湥čüą║čāčÄ ą┐ąŠą┤ą┤ąĄčƹȹ║čā Cisco Smart Net Total CareCisco Russia

╠²

ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖąĘą▓ąĄčüčéąĮąŠą│ąŠ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą║ąŠą┤ą░ ą▓ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮąŠą╝ čü ą┐ąŠą╝ąŠčēčīčÄ TLS čéčĆą░čäąĖą║...

ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖąĘą▓ąĄčüčéąĮąŠą│ąŠ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą║ąŠą┤ą░ ą▓ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮąŠą╝ čü ą┐ąŠą╝ąŠčēčīčÄ TLS čéčĆą░čäąĖą║...Cisco Russia

╠²

ą¤čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗą╣ ąśąĮč鹥čĆąĮąĄčé ą▓ąĄčēąĄą╣: ąŠą┐čŗčé ąĖ čĆąĄąĘčāą╗čīčéą░čéčŗ ą┐čĆąĖą╝ąĄąĮąĄąĮąĖčÅ ą▓ ąĮąĄčäč鹥ą│ą░ąĘąŠą▓ąŠą╣ ąŠčéčĆą░čüą╗ąĖ

ą¤čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗą╣ ąśąĮč鹥čĆąĮąĄčé ą▓ąĄčēąĄą╣: ąŠą┐čŗčé ąĖ čĆąĄąĘčāą╗čīčéą░čéčŗ ą┐čĆąĖą╝ąĄąĮąĄąĮąĖčÅ ą▓ ąĮąĄčäč鹥ą│ą░ąĘąŠą▓ąŠą╣ ąŠčéčĆą░čüą╗ąĖCisco Russia

╠²

ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤

ą¤ąŠą╗čāą│ąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤ Cisco Russia

╠²

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤

ąōąŠą┤ąŠą▓ąŠą╣ ąŠčéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ 2017 ą│ąŠą┤Cisco Russia

╠²

ąæąĄąĘąŠą┐ą░čüąĮąŠčüčéčī ą┤ą╗čÅ čåąĖčäčĆąŠą▓ąŠą╣ 菹║ąŠąĮąŠą╝ąĖą║ąĖ. ąĀą░ąĘą▓ąĖčéąĖąĄ ą┐čĆąŠą┤čāą║č鹊ą▓ ąĖ čĆąĄčłąĄąĮąĖą╣ Cisco

ąæąĄąĘąŠą┐ą░čüąĮąŠčüčéčī ą┤ą╗čÅ čåąĖčäčĆąŠą▓ąŠą╣ 菹║ąŠąĮąŠą╝ąĖą║ąĖ. ąĀą░ąĘą▓ąĖčéąĖąĄ ą┐čĆąŠą┤čāą║č鹊ą▓ ąĖ čĆąĄčłąĄąĮąĖą╣ CiscoCisco Russia

╠²

Cisco StealthWatch. ąśčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ č鹥ą╗ąĄą╝ąĄčéčĆąĖąĖ ą┤ą╗čÅ čĆąĄčłąĄąĮąĖčÅ ą┐čĆąŠą▒ą╗ąĄą╝čŗ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮ...

Cisco StealthWatch. ąśčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ č鹥ą╗ąĄą╝ąĄčéčĆąĖąĖ ą┤ą╗čÅ čĆąĄčłąĄąĮąĖčÅ ą┐čĆąŠą▒ą╗ąĄą╝čŗ ąĘą░čłąĖčäčĆąŠą▓ą░ąĮąĮ...Cisco Russia

╠²

ą×ą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ ą▒ąĄčüą┐ąĄčĆąĄą▒ąŠą╣ąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ą▓ ą▒ąŠą╗čīčłąĖčģ ą│ąĄč鹥čĆąŠą│ąĄąĮ...

ą×ą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ ą▒ąĄčüą┐ąĄčĆąĄą▒ąŠą╣ąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ą▓ ą▒ąŠą╗čīčłąĖčģ ą│ąĄč鹥čĆąŠą│ąĄąĮ...Cisco Russia

╠²

ąØąŠą▓ąŠąĄ ą┐ąŠą║ąŠą╗ąĄąĮąĖąĄ čüąĄčĆą▓ąĄčĆąŠą▓ ąĪisco UCS. ąōąĖą┐ąĄčĆą║ąŠąĮą▓ąĄčĆą│ąĄąĮčéąĮąŠąĄ čĆąĄčłąĄąĮąĖąĖ Cisco HyperFle...

ąØąŠą▓ąŠąĄ ą┐ąŠą║ąŠą╗ąĄąĮąĖąĄ čüąĄčĆą▓ąĄčĆąŠą▓ ąĪisco UCS. ąōąĖą┐ąĄčĆą║ąŠąĮą▓ąĄčĆą│ąĄąĮčéąĮąŠąĄ čĆąĄčłąĄąĮąĖąĖ Cisco HyperFle...Cisco Russia

╠²

ąśąĮč乊ą│čĆą░čäąĖą║ą░. ąśąĮč乊čĆą╝ą░čåąĖąŠąĮąĮą░čÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčī

- 1. ąĪąĄą│ąŠą┤ąĮčÅ ą┤ą╗čÅ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą▓čüąĄą╝ąĖ ą░čüą┐ąĄą║čéą░ą╝ąĖ ą▒ąĖąĘąĮąĄčüą░ ąĖčüą┐ąŠą╗čīąĘčāčÄčéčüčÅ čüąĖčüč鹥ą╝čŗ ąĮą░ ąŠčüąĮąŠą▓ąĄ čåąĖčäčĆąŠą▓čŗčģ č鹥čģąĮąŠą╗ąŠą│ąĖą╣. ąŻčÅąĘą▓ąĖą╝ą░čÅ ą║ąŠą╝ą▒ąĖąĮą░čåąĖčÅ čĆą░ąĘą╗ąĖčćąĮčŗčģ ą▓ąĄą▒-ą▒čĆą░čāąĘąĄčĆąŠą▓, ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ąĖ ąĖąĮčäčĆą░čüčéčĆčāą║čéčāčĆ ąŠą▒čĆą░ąĘčāąĄčé ąŠč湥ąĮčī čüą╗ą░ą▒čŗą╣ čäčāąĮą┤ą░ą╝ąĄąĮčé. ąś čģąŠčéčÅ čüą┐ąĄčåąĖą░ą╗ąĖčüčéčŗ ą┐ąŠ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą┐ąŠčüč鹊čÅąĮąĮąŠ čüąŠą▓ąĄčĆčłąĄąĮčüčéą▓čāčÄčé ą╝ąĄč鹊ą┤čŗ ąĘą░čēąĖčéčŗ, ąŠč湥čĆąĄą┤ąĮą░čÅ ą░čéą░ą║ą░ ą╝ąŠąČąĄčé ą┐čĆąĖą▓ąĄčüčéąĖ ą║ ą║čĆčāčłąĄąĮąĖčÄ. ąØąĖąĘą║ąĖą╣čāčĆąŠą▓ąĄąĮčīą║čāą╗čīčéčāčĆčŗą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ čüąĄčéąĖ ą┐čĆąĖą▓ą╗ąĄą║ą░ąĄčé ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąŠą▓. ąĪą╗ą░ą▒ąŠ ąĘą░čēąĖčēąĄąĮąĮčŗąĄ čāčüčéčĆąŠą╣čüčéą▓ą░ ąĖ ą┐čĆąŠą│čĆą░ą╝ą╝čŗ ą┐čĆąĄą┤ąŠčüčéą░ą▓ą╗čÅčÄčé ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░ą╝ čłąĖčĆąŠą║ąŠąĄ ą┐ąŠą╗ąĄ ą┤ą╗čÅ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ. ąÆ ą▓ą░čłąĖčģ čüąĖą╗ą░čģ ą┐ąŠą╝ąĄčłą░čéčī čŹč鹊ą╝čā. ą¤čĆąĖąŠčĆąĖč鹥čéąĮčŗą╝ąĖ ą┤ąŠą╗ąČąĮčŗ čüčéą░čéčī čéą░ą║ąĖąĄ ąĘą░ą┤ą░čćąĖ, ą║ą░ą║ čüąŠą║čĆą░čēąĄąĮąĖąĄ čüą▓ąŠą▒ąŠą┤ąĮąŠą│ąŠ ą┐čĆąŠčüčéčĆą░ąĮčüčéą▓ą░ ą┤ą╗čÅ ą┤ąĄą╣čüčéą▓ąĖą╣ ą║ąĖą▒ąĄčĆą┐čĆąĄčüčéčāą┐ąĮąĖą║ąŠą▓ ąĖ╠²čüą▓ąŠąĄą▓čĆąĄą╝ąĄąĮąĮąŠąĄ ąŠą┐ąŠą▓ąĄčēąĄąĮąĖąĄ ąŠą▒ čāą│čĆąŠąĘąĄ. ą¦č鹊ą▒čŗ čāąĘąĮą░čéčī ą▒ąŠą╗čīčłąĄ ąŠ č鹊ą╝, ą║ą░ą║ ą╗ąĖą║ą▓ąĖą┤ąĖčĆąŠą▓ą░čéčī ą▒čĆąĄčłąĖ ą▓ čüąĖčüč鹥ą╝ąĄ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, ąĘą░ą│čĆčāąĘąĖč鹥 ąŠčéč湥čé Cisco ą┐ąŠ ą║ąĖą▒ąĄčĆą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĘą░ ą┐ąĄčĆą▓ąŠąĄ ą┐ąŠą╗čāą│ąŠą┤ąĖąĄ 2016╠²ą│. ą┐ąŠ ą░ą┤čĆąĄčüčā: www.cisco.com/go/mcr2016 ą¤ąĀą×ąōąĀąÉą£ą£ą½-ąÆą½ą£ą×ąōąÉąóąĢąøąśąźą░čĆą░ą║č鹥čĆąĖčüčéąĖą║ąĖ čüą╗ąĄą┤čāčÄčēąĄą│ąŠ ą┐ąŠą║ąŠą╗ąĄąĮąĖčÅ ą┐čĆąŠą│čĆą░ą╝ą╝-ą▓čŗą╝ąŠą│ą░č鹥ą╗ąĄą╣ŌĆó ąśčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ čāčÅąĘą▓ąĖą╝ąŠčüč鹥ą╣ ą▓ čłąĖčĆąŠą║ąŠ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĮčŗčģ ą┐čĆąŠą┤čāą║čéą░čģ ŌĆó ąĀąĄą┐ą╗ąĖą║ą░čåąĖčÅ ąĮą░ ą▓čüąĄ ą┤ąŠčüčéčāą┐ąĮčŗąĄ ąĮą░ą║ąŠą┐ąĖč鹥ą╗ąĖ ŌĆó ąŚą░čĆą░ąČąĄąĮąĖąĄ čäą░ą╣ą╗ąŠą▓ŌĆó ą×ą│čĆą░ąĮąĖč湥ąĮąĮąŠąĄ čćąĖčüą╗ąŠ ą░čéą░ą║ą╝ąĄč鹊ą┤ąŠą╝ ą┐ąŠą┤ą▒ąŠčĆą░ŌĆó ąśčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ ą┤čĆčāą│ąĖčģą▒菹║ą┤ąŠčĆąŠą▓ ąŚąÉąÜą×ąØą×ą£ąĢ ąĀąØą×ąĪąóą¼ ąÆ╠²ą¤ąĀą×ąÆąĢąöąĢąØąśąś ą£ą×ąöąĢąĀąØąśąŚąÉą”ąśąś ą¤ąŠ ą╝ąĄčĆąĄ č鹊ą│ąŠ ą║ą░ą║ čĆąŠą╗čī č鹥čģąĮąŠą╗ąŠą│ąĖą╣ čüčéą░ąĮąŠą▓ąĖčéčüčÅ ą┤ą╗čÅ ą║ąŠą╝ą╝ąĄčĆč湥čüą║ąŠą╣ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ ą▓čüąĄ ą▓ą░ąČąĮąĄąĄ, ą▓ąĄčĆąŠčÅčéąĮąŠčüčéčī ą┐čĆąŠą▓ąĄą┤ąĄąĮąĖčÅ ą╝ąŠą┤ąĄčĆąĮąĖąĘą░čåąĖąĖ ą▓╠²ą║ąŠą╝ą┐ą░ąĮąĖčÅčģ čüąĮąĖąČą░ąĄčéčüčÅ.