Alat Bantu Mengajar

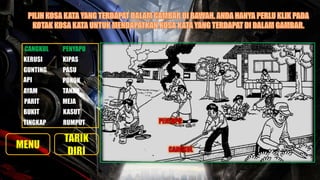

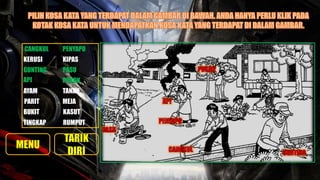

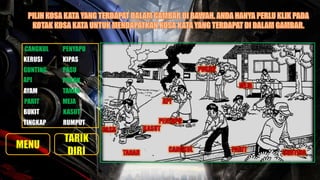

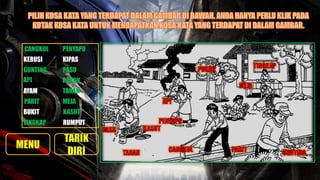

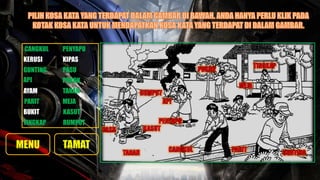

- 2. CANGKUL PENYAPU PASU KERUSI TANAH KIPAS POKOKAPI GUNTING PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

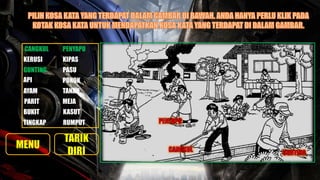

- 3. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAH POKOKAPI PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

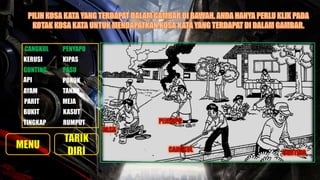

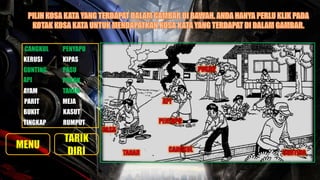

- 4. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAH POKOKAPI PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

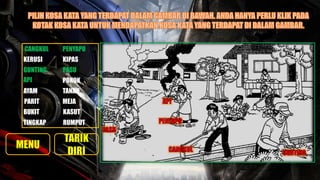

- 5. CANGKUL PENYAPU PASU KERUSI TANAH KIPAS POKOKAPI GUNTING PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

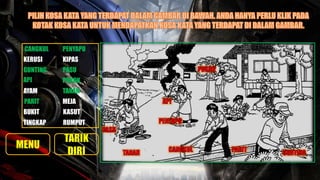

- 6. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAH POKOKAPI PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

- 7. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAH POKOKAPI PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

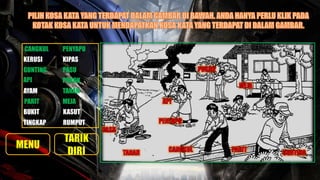

- 8. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAH POKOKAPI PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

- 9. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAH POKOKAPI PARIT MEJA RUMPUT KASUT TINGKAP AYAM BUKIT

- 10. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

- 11. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

- 12. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

- 13. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

- 14. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

- 15. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

- 16. CANGKUL PENYAPU PASU KERUSI KIPAS GUNTING TANAHAYAM POKOKAPI PARIT BUKIT MEJA RUMPUT KASUT TINGKAP

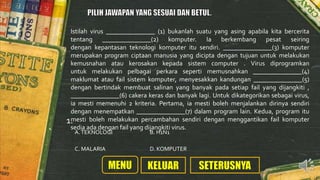

- 20. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. A.TEKNOLOGI B. H1N1 C. MALARIA D. KOMPUTER 1.

- 21. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. KOMPUTER A. KOMPUTER D. SISTEMC. MAKLUMAT B.TEKNOLOGI 2.

- 22. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. A.TEKNOLOGI B. KELAJUAN C.VIRUS D. PROGRAM 3. KOMPUTER TEKNOLOGI

- 23. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. C. KOMPUTER B.TEKNOLOGIA. FAIL D. SISTEM 4. KOMPUTER TEKNOLOGI VIRUS

- 24. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. A. DISKET B. FAIL C. CAKERA KERAS D. PEMACU PENA 5. KOMPUTER TEKNOLOGI VIRUS FAIL

- 25. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. A. MEMADAM B. MEMFORMAT C. MENYIMPAN D. MEROSAKKAN 6. KOMPUTER TEKNOLOGI VIRUS FAIL CAKERA KERAS

- 26. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. A. PAPAN KEKUNCI B. SISTEM C. KODNYA D. FAIL 7. KOMPUTER TEKNOLOGI VIRUS FAIL CAKERA KERAS MEMFORMAT

- 27. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. A. PAPAN KEKUNCI B. SISTEM C. KODNYA D. FAIL 7. KOMPUTER TEKNOLOGI VIRUS FAIL CAKERA KERAS MEMFORMAT KODNYA

- 28. Istilah virus _______________ (1) bukanlah suatu yang asing apabila kita bercerita tentang _______________(2) komputer. Ia berkembang pesat seiring dengan kepantasan teknologi komputer itu sendiri. _______________(3) komputer merupakan program ciptaan manusia yang dicipta dengan tujuan untuk melakukan kemusnahan atau kerosakan kepada sistem computer . Virus diprogramkan untuk melakukan pelbagai perkara seperti memusnahkan _______________(4) maklumat atau fail sistem komputer, menyesakkan kandungan _______________(5) dengan bertindak membuat salinan yang banyak pada setiap fail yang dijangkiti , _______________(6) cakera keras dan banyak lagi. Untuk dikategorikan sebagai virus, ia mesti memenuhi 2 kriteria. Pertama, ia mesti boleh menjalankan dirinya sendiri dengan menempatkan _______________(7) dalam program lain. Kedua, program itu mesti boleh melakukan percambahan sendiri dengan menggantikan fail komputer sedia ada dengan fail yang dijangkiti virus. KOMPUTER TEKNOLOGI VIRUS FAIL CAKERA KERAS MEMFORMAT KODNYA BACA SEMULA AYAT DI BAWAH INI.