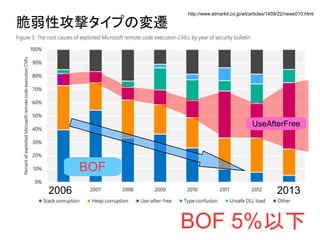

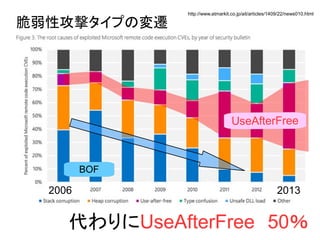

Use After Free īŗ»ű–‘Ļ•ďń§Ú‘á§Ļ

- 2. ◊‘ľļĹBĹť§ő§Ť§¶§ §‚§ő °Ů @monochrojazz(27) °Ů •Ľ•≠•Ś•Í•∆•£§ňŇdő∂°°§¨°Ę≥ű–ń’Ŗ °Ů ÷¬√ŁĶń§ “Ű•≤©`•ř©` “Ű•≤©`•≥•ů•»•Ū©`•ť§Ú ◊‘◊ų •Ę•◊•Í§‚◊‘◊ų(Android)

- 3. «įĽō

- 5. §∑§ę§∑

- 7. (; ^¶ō^)

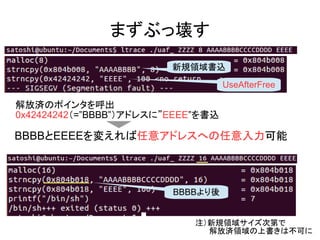

- 9. Use After Free§√§∆? ??? ??? 0x084b018 ??? ??? 1 •“©`•◊§ňÓI”Úī_Ī£ •›•§•ů•Ņ–ÕĪ£īś 2 ??? ??? 0x084b018 ??? ??? ÓI”ÚĹ‚∑Ň 3 ??? ??? 0x084b018 ??? ??? –¬§Ņ§ňÓI”Úī_Ī£ 4 ??? ??? 0x41414141 ??? ??? ÓI”Ú§ň»ő“‚•Ę•…•ž•Ļ §őēÝřz char *a 5 ??? ??? 0x41414141 ??? ??? •›•§•ů•Ņ–Õ§ÚļŰ≥Ų »ő“‚•Ę•…•ž•Ļ§ō read/write char *a –¬“éÓI”ÚőĽ÷√§Ō “Ľ“‚ strcpy(a, argv[1])§¨§Ę§ž§– »ő“‚•Ę•…•ž•ĻēÝřz§ §…

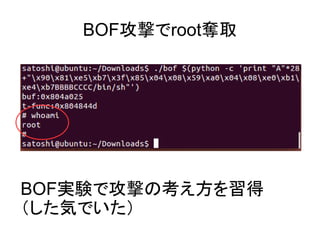

- 12. ĹŮĽō§ő•◊•Ū•į•ť•ŗ ÓI”Úī_Ī£ ÓI”ÚĹ‚∑Ň –¬“éÓI”Úī_Ī£ –¬“éÓI”ÚēÝřz UseAfterFree ēݧ≠ďQ§®•Ņ©`•≤•√•» argv[2] ÓI”ÚőĽ÷√’{’Ż”√ argv[3] ēݧ≠§≥§Ŗ§Ņ§§•Ę•…•ž•Ļ argv[4] ēݧ≠řz§ŗńŕ»› DEP,SSP”–ĄŅ§«•≥•ů•—•§•Ž£®•«•’•©•Ž•»£© ASLRüoĄŅ≠hĺ≥§«Ćg––

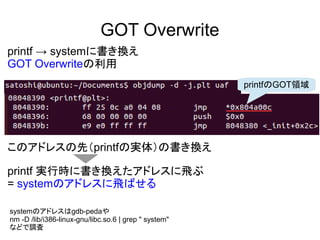

- 14. GOT Overwrite printf °ķ system§ňēݧ≠ďQ§® GOT Overwrite§őņŻ”√ printf§őGOTÓI”Ú §≥§ő•Ę•…•ž•Ļ§őŌ»£®printf§őĆgŐŚ£©§őēݧ≠ďQ§® printf Ćg––ēr§ňēݧ≠ďQ§®§Ņ•Ę•…•ž•Ļ§ňÔw§÷ = system§ő•Ę•…•ž•Ļ§ňÔw§–§Ľ§Ž system§ő•Ę•…•ž•Ļ§Ōgdb-peda§š nm -D /lib/i386-linux-gnu/libc.so.6 | grep " system" § §…§«’{Ėň

- 15. •∑•ß•Ž∆ūĄ” printf§őGOTÓI”Ú systemťv ż•Ę•…•ž•Ļ argv[3] ēݧ≠§≥§Ŗ§Ņ§§•Ę•…•ž•Ļ = printf GOTÓI”Ú argv[4] ēݧ≠řz§ŗńŕ»› = system•Ę•…•ž•Ļ •∑•ß•Ž∆ūĄ”≥…Ļ¶

![Use After Free§√§∆?

???

???

0x084b018

???

???

1

•“©`•◊§ňÓI”Úī_Ī£

•›•§•ů•Ņ–ÕĪ£īś

2

???

???

0x084b018

???

???

ÓI”ÚĹ‚∑Ň

3

???

???

0x084b018

???

???

–¬§Ņ§ňÓI”Úī_Ī£

4

???

???

0x41414141

???

???

ÓI”Ú§ň»ő“‚•Ę•…•ž•Ļ

§őēÝřz

char *a

5

???

???

0x41414141

???

???

•›•§•ů•Ņ–Õ§ÚļŰ≥Ų

»ő“‚•Ę•…•ž•Ļ§ō

read/write

char *a

–¬“éÓI”ÚőĽ÷√§Ō

“Ľ“‚

strcpy(a, argv[1])§¨§Ę§ž§–

»ő“‚•Ę•…•ž•ĻēÝřz§ §…](https://image.slidesharecdn.com/uaf-160423052944/85/Use-After-Free-9-320.jpg)

![ĹŮĽō§ő•◊•Ū•į•ť•ŗ

ÓI”Úī_Ī£

ÓI”ÚĹ‚∑Ň

–¬“éÓI”Úī_Ī£

–¬“éÓI”ÚēÝřz

UseAfterFree

ēݧ≠ďQ§®•Ņ©`•≤•√•»

argv[2] ÓI”ÚőĽ÷√’{’Ż”√

argv[3] ēݧ≠§≥§Ŗ§Ņ§§•Ę•…•ž•Ļ

argv[4] ēݧ≠řz§ŗńŕ»›

DEP,SSP”–ĄŅ§«•≥•ů•—•§•Ž£®•«•’•©•Ž•»£©

ASLRüoĄŅ≠hĺ≥§«Ćg––](https://image.slidesharecdn.com/uaf-160423052944/85/Use-After-Free-12-320.jpg)

![•∑•ß•Ž∆ūĄ”

printf§őGOTÓI”Ú systemťv ż•Ę•…•ž•Ļ

argv[3] ēݧ≠§≥§Ŗ§Ņ§§•Ę•…•ž•Ļ = printf GOTÓI”Ú

argv[4] ēݧ≠řz§ŗńŕ»› = system•Ę•…•ž•Ļ

•∑•ß•Ž∆ūĄ”≥…Ļ¶](https://image.slidesharecdn.com/uaf-160423052944/85/Use-After-Free-15-320.jpg)