Guvenlikaraclari

- 1. Güvenlik Araçları Erhan Anuk İTÜ Bilişim Enstitüsü Bilgisayar Bilimleri

- 2. Güvenlik Araçları Savunmadan çok “saldırı”ya yönelik araçlar. Amaç, saldırganlardan önce sistemdeki açıkları ortaya çıkarıp gereken önlemleri almak.

- 3. nmap “ Network Mapper” ´ˇÄź araĹźtırması ve gĂĽvenlik denetlemesi yapan açık kaynaklı ĂĽcretsiz bir yazılım. GeniĹź ölçekli aÄźları taramak için tasarlanmıştır. Alışılmışın dışında IP paketleri göndererek tarama yapar.

- 4. nmap ´ˇÄźdaki canlı bilgisayarlar Çalışan servisler (Uygulama adı ve versiyonu) KoĹźulan iĹźletim sistemi Varsa kullanılan gĂĽvenlik duvarı

- 6. Nessus Güçlü, güncel ve ücretsiz bir uzaktan güvenlik taraması aracı. Diğerlerinden en büyük farkı bilinen kurallara bağlı olmaması. (Örnek: web sunucusu 1234 numaralı portta çalışsa bile nessus onu bulup güvenlik taraması yapabiliyor.)

- 7. Nessus Platform: Unix ve benzeri sistemler + Windows Çok çeşitli raporlama yetisi ( HTML, XML, LaTeX, and ASCII ) Uyumlu ek (plug- in) yazılımları ve GTK arayüzü ile kullanışlı www.nessus.org

- 8. Nessus

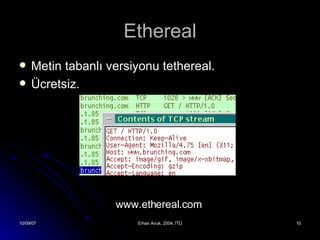

- 9. Ethereal Unix ve windows üzerinde çalışabilen bir protokol analizi aracı. Canlı bir ağ üzerindeki verileri incelemek veya disk üzerine kaydetme amacıyla kullanılır. Her paket için ayrıntılı bilgi gösterebilen interaktif bir arayüzü vardır.

- 10. Ethereal Metin tabanlı versiyonu tethereal. Ücretsiz. www.ethereal.com

- 11. Snort Gerçek zamanlı trafik analizi ve paket kayıtlaması yapabilen ücretsiz bir ağ saldırı belirleme sistemi. Protokol analizi, içerik araştırması ve eşlemesi yapabilir. Tampon taşırma, gizli port taramaları, CGI saldırıları, SMB yoklamaları, işletim sistemi belirleme saldırıları gibi birçok saldırı veya yoklamayı belirleyebilir.

- 12. Snort Esnek bir kural yazma dili Modüler uyumlu ek yazılım mimarisi. Gerçek zamanlı alarm mekanizması. (syslog, windows eventlog, winpopup, vb.) Arayüz yazılımı ACID. www.snort.org

- 13. tcpdump ´ˇÄź inceleme ve veri yakalama amaçlı klasik bir sniffer. Metin tabanlı ´ˇÄź hareketlerini incelemede kullanılır. Verilen deyimleri eĹźleyerek belirli bir aÄź arayĂĽzĂĽndeki paket baĹźlıklarını gösterebilir. Nmap tcpdump altyapısını kullanır. www.tcpdump.org

- 14. DSniff Güçlü bir ağ denetleme ve giriş testi (penetration test) amcına yönelik araçlar takımı. dsniff, filesnarf, mailsnarf, msgsnarf, urlsnarf ve webspy araçları ağ üzerinde pasif bir şekilde kayda değer veri araştırmasında kullanılı. (şifre, e-posta, vb.)

- 15. DSniff arpspoof, dnsspoof ve macof normalde saldırganın ulaşamayacağı (2. katman) ağ bilgilerine ulaşmasını kolaylaştırır. sshmitm ve webmitm ssh ve https oturumalrında monkey-in-the-middle saldırılarında kullanılır. http://naughty.monkey.org/~dugsong/dsniff/

- 16. GFI LANguard Sistemdeki gĂĽvenlik hasar risk analizini otomatik olarak yapan bir araç. Windows ĂĽzerinde çalışır. ´ˇÄź taraması yapar. Her makinenin servis paket durumunu, yamanmamış gĂĽvenlik açıklarını, açık paylaşım alanlarını ve portlarını, çalışan uygulamalarını, vb. birçok bilgiyi raporlar.

- 17. GFI LANguard Ücretli bir yazılımdır. (Windows tabanlı!) Deneme sürümü mevcut. www.gfi.com

- 18. Ettercap Anahtarlamalı yerel aÄźlar için kullanılan bir sniffer, araya girme ve kayıt yapma aracıdır. Ĺžifreli olanlar da dahil birçok protokol için aktif ve pasif inceleme özelliÄźi vardır. KurulmuĹź baÄźlantılara veri enjeksiyonu yapma ve filtreleme özellikleri vardır. ´ˇÄź geometrisini çıkarma ve iĹźletim sistemi tespitleri yapabilir.

- 19. John the Ripper Çok hızlı bir şifre kırıcısı. Unix (11’i resmi olarak desteklenen birçok farklı mimarisinde), DOS, Win32, BeOS ve OpenVMS üzerinde çalışabilir. Geliştirilme amacı zayıf unix şifrelerini tespit etmek. Unix crypt(3) şifre özü, Kerberos AFS ve Windows NT/2000/XP LM özlerini kırabilir. Aynı zamanda sürekli güncellenen şifre veritabanı vardır.

- 20. ISS Internet Scanner Uygulama dĂĽzeyinde aÄźa baÄźlı araçlar ĂĽzerinde hasar risk analizi yapabilen ĂĽcretli bir yazılım. ´ˇÄźdaki gĂĽvenlik açıklarını yakalamada çok iyi fakat çok pahalı bir yazılım. (ucuz + iyi = nessus) www.iss.net

- 21. tripwire Bütünlük analizi yapan araçların büyükbabası. Dosya ve dizinlerin bütünlüklerinin bozulup bolulmadığını inceler. Herhangi bir değişim sonrası sistem yöneticilerini uyarır. Açık kaynak kodlu versiyonu Linux için www.tripwire.org da mevcut. Diğer sistemler için ücretli.

- 22. Güvenlik Araçları Ana kaynak: www.insecure.org