1 of 1

Download to read offline

Recommended

Pengurusan Stress / Stress Management

Pengurusan Stress / Stress ManagementPuteri Zaharah

Ěý

Objektif untuk mengetahui punca, impak dan kaedah menangani stress terhadap diri sendiri dan sekelilingChapter 3.stephen p. robbins 15th edition

Chapter 3.stephen p. robbins 15th editionRizwanMahmud2

Ěý

This document discusses attitudes and job satisfaction from Chapter 3 of the 15th Edition textbook by Stephen P. Robbins and Timothy A. Judge. It defines attitudes as evaluative statements that can be favorable or unfavorable about objects, people, or events. Attitudes have three components: cognition, affect, and behavior. The document also discusses major job attitudes like job satisfaction, involvement, commitment, empowerment and engagement. It describes how job satisfaction is measured and factors that influence satisfaction levels.Masalah Gangguan Seksual dalam Pengurusan dan Kaedah Analisis Mengatasinya

Masalah Gangguan Seksual dalam Pengurusan dan Kaedah Analisis MengatasinyaFara Megat

Ěý

Masalah gangguan seksual dalam pengurusan.Penilaian semula proses pelaksanaan komponen pra penilaian dalam modul interv...

Penilaian semula proses pelaksanaan komponen pra penilaian dalam modul interv...Musalmah Muchlis

Ěý

Dokumen ini membahas tentang penilaian kembali proses pelaksanaan komponen pra penilaian dalam Modul Intervensi Bengkel Interaktif yang digunakan oleh kaunselor di Jabatan Kesejahteraan Masyarakat Malaysia untuk menangani kasus remaja pelaku kriminal. Kajian ini menggunakan wawancara mendalam dengan 6 kaunselor untuk menilai kembali bagaimana komponen pra penilaian seperti wawancara awal, penilaian individu, penilaian keluPanduan Menangani Stres

Panduan Menangani StresMohd Hafeez Bin Intiaz Hussein

Ěý

Panduan ini memberikan empat peringkat untuk mengendalikan stres secara berperingkat: persediaan, membuat keputusan, tindakan, dan pengekalan. Stres disebabkan oleh faktor dalaman dan luaran seperti personaliti, pemikiran negatif, persekitaran, dan peristiwa penting. Untuk mengurangkan stres, panduan ini mencadangkan kaedah "10B" seperti bertenang, bernafas dalam, beribadat, dan berfikirBudaya kerja berpasukan

Budaya kerja berpasukanKementerian Pelajaran Malaysia

Ěý

This document discusses the importance of teamwork in the workplace. It defines teamwork as cooperation between managers who plan and employees who carry out responsibilities well. It also lists the characteristics of effective teams, such as making decisions through discussion, treating all members as important, and allowing creativity. The benefits of teamwork include improved motivation, confidence, communication skills, and a harmonious work environment. Overall, the document emphasizes that teamwork has positive impacts for both employees and organizations.Keselamatan & kesihatan pekerjaan

Keselamatan & kesihatan pekerjaanHukaida Hamzah

Ěý

PORPOSE OF EVALUATION OF WORKPLACE

TO IDENTIFY THE RISKS WHICH CAN LEAD TO INJURY, ILLNESS AND UNSATISFACTORY CONDITIONS AT THE WORKPLACE

TO DETERMINE WHAT MEASURE NEED TO BE TAKEN TO CORRECT THE SITUATION AND INTRODUCE

AS A FOLLOW UP, ENSURING THAT THE MEASURES HAS BEEN PROPERLY CARRIED OUT AND HAVE THE INTENDED EFFECT

Kes buli

Kes buliKohilavani Krishnasamy

Ěý

Dokumen tersebut membahas tentang faktor-faktor yang menyebabkan buli di sekolah seperti faktor keluarga, individu, sekolah, media massa, dan rakan sebaya. Dokumen tersebut juga menyarankan tindakan yang dapat diambil guru seperti menyiasat aduan buli, memberikan pendidikan agama, dan meningkatkan pengawasan di sekolah. Kemahiran Kepimpinan Untuk Penyelia Yang Cemerlang

Kemahiran Kepimpinan Untuk Penyelia Yang CemerlangDr. Hj Mohamad Idrakisyah

Ěý

Belajar berkenaan, cabana kerjaya dan aspirasi syarikat & pekerja bawahan, perubahan diri sebagai seorang penyelia, kemahiran komunikasi, kemahiran bekerja sebagai satu pasukan, kemahiran penyeliaan berkesan dan merancang masa dean andaOWASP ZAP

OWASP ZAPAlper BaĹźaran

Ěý

OWASP ZAP aracı ile zafiyet taraması ve web uygulama süreçleri konusunda düzenlediğimiz webinarda kullanılan sunudur. MGT 4 Persepsi dalam Gelagat Organisasi.pdf

MGT 4 Persepsi dalam Gelagat Organisasi.pdfAzim Ismail14

Ěý

Persepsi merupakan proses memilih, menyusun dan mentafsirkan input deria. Ia terdiri daripada 3 komponen utama iaitu penganggap, sasaran dan situasi. Banyak faktor yang mempengaruhi persepsi seperti skema, motivasi, mood, status sasaran, dan kesan halo. Persepsi yang tidak tepat boleh menyebabkan bias dalam membuat penilaian dan keputusan.Motivation-UiTM MGT

Motivation-UiTM MGTMohd Asyraf

Ěý

This document summarizes several theories and models of motivation. It discusses early views including Frederick Taylor's scientific management theory and Elton Mayo's human relations model. It also covers need-based theories like Maslow's hierarchy of needs and Herzberg's two-factor theory. Process-based models covered include expectancy theory, equity theory, goal setting, and reinforcement theory. The key aspects of each approach are defined and examples are provided.Senggaraan-acb

Senggaraan-acbAzani Omar

Ěý

Dokumen tersebut memberikan prosedur penyelenggaraan Air Circuit Breaker (ACB) yang meliputi tes mekanikal dan elektrikal ACB, pembersihan kontak utama dan busur, pelumasan bagian bergerak, dan pengecekan komponen penting lainnya untuk memastikan ACB beroperasi dengan baik.OB ch-9.pptx

OB ch-9.pptxawangaming

Ěý

This document summarizes key concepts from Chapter 9 of the textbook "Organizational Behavior" by Robbins & Judge. It discusses the definition of groups and different types of groups. It also outlines 5 stages of group development and how group properties like roles, norms, status, size and cohesiveness impact group performance. Finally, it compares group decision making to individual decision making and evaluates the effectiveness of different group techniques.Pengurusan Konflik

Pengurusan KonflikDr. Hj Mohamad Idrakisyah

Ěý

Belajar berkenaan, pengenalan dan jenis konflik, petunjuk konflik, masaalah, tekanan dan faedah konflik, strategi menangani konflik, personaliti dan pengurusan konflikOrganizational Behavior Chapter 9

Organizational Behavior Chapter 9Dr. John V. Padua

Ěý

This document discusses work teams and their increasing popularity in organizations. It contrasts groups with teams, noting that teams generate synergy through coordinated effort to achieve performance greater than individuals. Four types of teams are described: problem-solving teams, self-managed work teams, cross-functional teams, and virtual teams. The key components of effective teams are identified as context, composition, and process. Context includes leadership, resources, and rewards aligned with team goals. Composition considers member abilities, roles, diversity, and size. Effective processes include shared goals, plans, efficacy, and low conflict.Komunikasi berkesan dalam organisasi

Komunikasi berkesan dalam organisasiSalam Nurani Training and Consultancy

Ěý

komunikasi berkesan dalam organisasi, komunikasi berkesan pdf, komunikasi berkesan ppt, komunikasi berkesan pdf, komunikasi berkesan perhubungan awam, komunikasi berkesan tuntutan masyarakat kini, komunikasi berkesan antara majikan dan pekerja, buku komunikasi berkesan, bengkel komunikasi berkesan, cara komunikasi berkesan, ciri komunikasi berkesan cara komunikasi berkesan dalam organisasi, contoh komunikasi berkesan, ciri2 komunikasi berkesan, ceramah komunikasi berkesan, komunikasi berkesan di tempat kerja, komunikasi berkesan dalam organisasi ppt, elemen komunikasi berkesan esei komunikasi berkesan, faktor komunikasi berkesan, faedah komunikasi berkesan, fungsi komunikasi berkesan, gambar komunikasi berkesan, komunikasi berkesan hubungan interpersonal, komunikasi berkesan dalam hubungan, halangan komunikasi berkesan, huraian komunikasi berkesan, halangan komunikasi berkesan dalam organisasi, komunikasi berkesan hubungan interpersonal, komunikasi interpersonal berkesan, jenis komunikasi berkesan, komunikasi kesihatan berkesan

komunikasi berkesan ditempat kerja, kemahiran komunikasi berkesan, kepentingan komunikasi berkesan, kursus komunikasi berkesan, kepentingan komunikasi berkesan dalam organisasi, komunikasi yang berkesan dalam organisasi, komunikasi yang berkesan dalam perniagaan,komunikasi yang berkesan pdf, komunikasi yang berkesan di tempat kerja, cara komunikasi yang berkesan, kursus komunikasi berkesan 2016, kursus komunikasi berkesan 2017, 4 cara komunikasi berkesan, 5 ciri komunikasi berkesan, 5 kaedah komunikasi berkesan, 5 prinsip komunikasi yang berkesan, kepimpinan dan komunikasi, komunikasi kepemimpinan, kepemimpinan efektif dalam konteks komunikasi, KOMUNIKASI BERMULA, PROSES MENYAMPAIKAN MAKLUMAT, KONFLIK KOMUNIKASI, HALANGAN KOMUNIKASI, KEMAHIRAN KOMUNIKASI, SAINS VS SENI komunikasi, PEMIMPIN, ORGANISASI, KOMUNIKATOR TERHEBAT, KAITKAN KANDUNGAN DENGAN AUDIENS, KENALI AUDIENS SELITKAN HUMOR, komunikasi BUKAN LISAN, MENDENGAR DENGAN AKTIF, ldk komunikasi berkesan, langkah komunikasi berkesan,

komunikasi lisan berkesan, latihan komunikasi berkesan

literatur komunikasi berkesan, ciri-ciri komunikasi lisan berkesan

laporan komunikasi berkesan, komunikasi berkesan membentuk personaliti seseorang, komunikasi berkesan meningkatkan produktiviti, komunikasi berkesan menurut, nota komunikasi berkesan, komunikasi berkesan powerpoint, komunikasi berkesan perhubungan interpersonal, komunikasi berkesan penjawat awam, kemahiran komunikasi berkesan. ppt, refleksi komunikasi berkesan, rujukan komunikasi berkesan, rahsia komunikasi berkesan, komunikasi berkesan slide slaid, komunikasi berkesan, slideshare, komunikasi berkesan seorang pemimpin, kemahiran komunikasi secara berkesan, komunikasi tidak berkesan, komunikasi tak berkesan, kesan komunikasi tidak berkesan, HUBUNGI KAMI, mencari penceramah komunikasi motivasi, Pn Hjh Jobedah Seruji (Pengurus), salamnurani@gmail.com, www.linkedin.com/in/salamnurani, 0194844876Perosak Tanaman

Perosak TanamanJuradi Durjari

Ěý

Serangga merupakan haiwan yang paling berjaya menduduki dunia dengan 75% menghuni bumi. Serangga mempunyai tiga bahagian utama iaitu kepala, toraks dan abdomen. Serangga memainkan peranan penting sebagai parasit, pemangsa, pendebungga tanaman, vektor penyakit serta menyebabkan kerugian hasil tanaman melalui aktiviti seperti pemakanan, pengorekan dan hisapan sap tumbuhan.Süleyman Özarslan - Cyber kill chain modeli güvenlik denetim yaklaşımı

Süleyman Özarslan - Cyber kill chain modeli güvenlik denetim yaklaşımıKasım Erkan

Ěý

BiliĹźim Zirvesi 2014Cyber Attack Detection and protection using machine learning algorithm

Cyber Attack Detection and protection using machine learning algorithmNaruVlogs

Ěý

Cyber attack detection and protection using machine learning algorithms is a rapidly evolving field within cybersecurity. Machine learning techniques offer the ability to analyze large volumes of data in real-time and identify patterns indicative of malicious activity. Here's a general overview of how machine learning can be applied to cyber attack detection and protection:

Data Collection: The first step is to gather relevant data from various sources such as network traffic logs, system logs, firewall logs, and other security devices. This data will serve as the input for the machine learning models.

Feature Engineering: Feature engineering involves selecting and transforming the raw data into a format suitable for machine learning algorithms. This may include extracting features such as IP addresses, timestamps, packet sizes, protocol types, etc., from the raw data.

Model Training: Once the data is prepared, machine learning models can be trained using supervised, unsupervised, or semi-supervised learning techniques.

Supervised Learning: In supervised learning, the model is trained on labeled data, where each data point is associated with a specific class (e.g., normal or malicious). Common supervised learning algorithms for cyber attack detection include Support Vector Machines (SVM), Random Forests, and Neural Networks.

Unsupervised Learning: Unsupervised learning techniques are used when labeled data is scarce or unavailable. These algorithms can detect patterns and anomalies in the data without prior knowledge of specific attack types. Clustering algorithms like K-means or density-based algorithms like DBSCAN are often used in this context.

Desjardins5e ppt ch6

Desjardins5e ppt ch6oudesign

Ěý

The document discusses various moral rights that employees may have in the workplace, including the right to due process, participation in decision making, and a safe work environment. It examines arguments for and against recognizing these potential rights, distinguishing between legal, contractual, and moral rights. Key debates include whether workers have a right to continued employment or if employers can fire at will, and whether health and safety regulations impose too high of a cost on businesses.CV Abdul Aizs

CV Abdul AizsElang Khiyotha

Ěý

1. Abdul Azis lahir di Jakarta pada 1991 dan saat ini berusia 24 tahun. Ia telah menyelesaikan pendidikan D3 Manajemen Informatika di Bina Sarana Informatika dengan IPK 2,90.

2. Abdul Azis pernah menjabat sebagai ketua OSIS dan relawan tuna grahita. Ia juga pernah magang di Zenius Education dan bekerja di PT Kamasindo Surya Mover.

3. CV ini berisi data pendidikan, pengalaman organisasi dan kerja, serta transLaporan praktek kerja industri (prakerin) smk al baisuny 2014-2015 (maskur)

Laporan praktek kerja industri (prakerin) smk al baisuny 2014-2015 (maskur)Ahmad Sayadi

Ěý

PERAKITAN KOMPUTER, Laporan praktek kerja industri (prakerin) smk al baisuny 2014-2015, SMK Al-Baisuny Kokop, SMK KOKOP Bangkalan. SMA Kokop BangkalanSKL.compressed

SKL.compressedWinda Pratami

Ěý

Surat keterangan ini menerangkan bahwa Winda Pratami (NIM 1986011002) lulus dari program studi Ilmu Administrasi Publik Fakultas Ilmu Administrasi Universitas Brawijaya Malang pada tanggal 5 Agustus 2016 dengan predikat dengan pujian dan IPK 3.7. Surat ini dapat digunakan untuk keperluan terkait status alumni.Akreditasi Program Studi Perguruan Tinggi dan Sekolah Tinggi di Situbondo

Akreditasi Program Studi Perguruan Tinggi dan Sekolah Tinggi di SitubondoWahyu Aves

Ěý

Hasil Akreditasi Program Studi Perguruan Tinggi dan Sekolah Tinggi di Situbondo

sumber data : http://ban-pt.kemdiknas.go.id/direktori.phpdata

dataWa GiBson

Ěý

Dokumen tersebut berisi biodata dan rekapitulasi transkrip akademik Novita Andriani, mahasiswi Akuntansi Universitas Tanjungpura. Biodata mencakup identitas pribadi dan data pendidikan, sedangkan rekapitulasi transkrip memuat daftar mata kuliah, sks, nilai, dan IPK yang diperoleh.More Related Content

What's hot (16)

Kemahiran Kepimpinan Untuk Penyelia Yang Cemerlang

Kemahiran Kepimpinan Untuk Penyelia Yang CemerlangDr. Hj Mohamad Idrakisyah

Ěý

Belajar berkenaan, cabana kerjaya dan aspirasi syarikat & pekerja bawahan, perubahan diri sebagai seorang penyelia, kemahiran komunikasi, kemahiran bekerja sebagai satu pasukan, kemahiran penyeliaan berkesan dan merancang masa dean andaOWASP ZAP

OWASP ZAPAlper BaĹźaran

Ěý

OWASP ZAP aracı ile zafiyet taraması ve web uygulama süreçleri konusunda düzenlediğimiz webinarda kullanılan sunudur. MGT 4 Persepsi dalam Gelagat Organisasi.pdf

MGT 4 Persepsi dalam Gelagat Organisasi.pdfAzim Ismail14

Ěý

Persepsi merupakan proses memilih, menyusun dan mentafsirkan input deria. Ia terdiri daripada 3 komponen utama iaitu penganggap, sasaran dan situasi. Banyak faktor yang mempengaruhi persepsi seperti skema, motivasi, mood, status sasaran, dan kesan halo. Persepsi yang tidak tepat boleh menyebabkan bias dalam membuat penilaian dan keputusan.Motivation-UiTM MGT

Motivation-UiTM MGTMohd Asyraf

Ěý

This document summarizes several theories and models of motivation. It discusses early views including Frederick Taylor's scientific management theory and Elton Mayo's human relations model. It also covers need-based theories like Maslow's hierarchy of needs and Herzberg's two-factor theory. Process-based models covered include expectancy theory, equity theory, goal setting, and reinforcement theory. The key aspects of each approach are defined and examples are provided.Senggaraan-acb

Senggaraan-acbAzani Omar

Ěý

Dokumen tersebut memberikan prosedur penyelenggaraan Air Circuit Breaker (ACB) yang meliputi tes mekanikal dan elektrikal ACB, pembersihan kontak utama dan busur, pelumasan bagian bergerak, dan pengecekan komponen penting lainnya untuk memastikan ACB beroperasi dengan baik.OB ch-9.pptx

OB ch-9.pptxawangaming

Ěý

This document summarizes key concepts from Chapter 9 of the textbook "Organizational Behavior" by Robbins & Judge. It discusses the definition of groups and different types of groups. It also outlines 5 stages of group development and how group properties like roles, norms, status, size and cohesiveness impact group performance. Finally, it compares group decision making to individual decision making and evaluates the effectiveness of different group techniques.Pengurusan Konflik

Pengurusan KonflikDr. Hj Mohamad Idrakisyah

Ěý

Belajar berkenaan, pengenalan dan jenis konflik, petunjuk konflik, masaalah, tekanan dan faedah konflik, strategi menangani konflik, personaliti dan pengurusan konflikOrganizational Behavior Chapter 9

Organizational Behavior Chapter 9Dr. John V. Padua

Ěý

This document discusses work teams and their increasing popularity in organizations. It contrasts groups with teams, noting that teams generate synergy through coordinated effort to achieve performance greater than individuals. Four types of teams are described: problem-solving teams, self-managed work teams, cross-functional teams, and virtual teams. The key components of effective teams are identified as context, composition, and process. Context includes leadership, resources, and rewards aligned with team goals. Composition considers member abilities, roles, diversity, and size. Effective processes include shared goals, plans, efficacy, and low conflict.Komunikasi berkesan dalam organisasi

Komunikasi berkesan dalam organisasiSalam Nurani Training and Consultancy

Ěý

komunikasi berkesan dalam organisasi, komunikasi berkesan pdf, komunikasi berkesan ppt, komunikasi berkesan pdf, komunikasi berkesan perhubungan awam, komunikasi berkesan tuntutan masyarakat kini, komunikasi berkesan antara majikan dan pekerja, buku komunikasi berkesan, bengkel komunikasi berkesan, cara komunikasi berkesan, ciri komunikasi berkesan cara komunikasi berkesan dalam organisasi, contoh komunikasi berkesan, ciri2 komunikasi berkesan, ceramah komunikasi berkesan, komunikasi berkesan di tempat kerja, komunikasi berkesan dalam organisasi ppt, elemen komunikasi berkesan esei komunikasi berkesan, faktor komunikasi berkesan, faedah komunikasi berkesan, fungsi komunikasi berkesan, gambar komunikasi berkesan, komunikasi berkesan hubungan interpersonal, komunikasi berkesan dalam hubungan, halangan komunikasi berkesan, huraian komunikasi berkesan, halangan komunikasi berkesan dalam organisasi, komunikasi berkesan hubungan interpersonal, komunikasi interpersonal berkesan, jenis komunikasi berkesan, komunikasi kesihatan berkesan

komunikasi berkesan ditempat kerja, kemahiran komunikasi berkesan, kepentingan komunikasi berkesan, kursus komunikasi berkesan, kepentingan komunikasi berkesan dalam organisasi, komunikasi yang berkesan dalam organisasi, komunikasi yang berkesan dalam perniagaan,komunikasi yang berkesan pdf, komunikasi yang berkesan di tempat kerja, cara komunikasi yang berkesan, kursus komunikasi berkesan 2016, kursus komunikasi berkesan 2017, 4 cara komunikasi berkesan, 5 ciri komunikasi berkesan, 5 kaedah komunikasi berkesan, 5 prinsip komunikasi yang berkesan, kepimpinan dan komunikasi, komunikasi kepemimpinan, kepemimpinan efektif dalam konteks komunikasi, KOMUNIKASI BERMULA, PROSES MENYAMPAIKAN MAKLUMAT, KONFLIK KOMUNIKASI, HALANGAN KOMUNIKASI, KEMAHIRAN KOMUNIKASI, SAINS VS SENI komunikasi, PEMIMPIN, ORGANISASI, KOMUNIKATOR TERHEBAT, KAITKAN KANDUNGAN DENGAN AUDIENS, KENALI AUDIENS SELITKAN HUMOR, komunikasi BUKAN LISAN, MENDENGAR DENGAN AKTIF, ldk komunikasi berkesan, langkah komunikasi berkesan,

komunikasi lisan berkesan, latihan komunikasi berkesan

literatur komunikasi berkesan, ciri-ciri komunikasi lisan berkesan

laporan komunikasi berkesan, komunikasi berkesan membentuk personaliti seseorang, komunikasi berkesan meningkatkan produktiviti, komunikasi berkesan menurut, nota komunikasi berkesan, komunikasi berkesan powerpoint, komunikasi berkesan perhubungan interpersonal, komunikasi berkesan penjawat awam, kemahiran komunikasi berkesan. ppt, refleksi komunikasi berkesan, rujukan komunikasi berkesan, rahsia komunikasi berkesan, komunikasi berkesan slide slaid, komunikasi berkesan, slideshare, komunikasi berkesan seorang pemimpin, kemahiran komunikasi secara berkesan, komunikasi tidak berkesan, komunikasi tak berkesan, kesan komunikasi tidak berkesan, HUBUNGI KAMI, mencari penceramah komunikasi motivasi, Pn Hjh Jobedah Seruji (Pengurus), salamnurani@gmail.com, www.linkedin.com/in/salamnurani, 0194844876Perosak Tanaman

Perosak TanamanJuradi Durjari

Ěý

Serangga merupakan haiwan yang paling berjaya menduduki dunia dengan 75% menghuni bumi. Serangga mempunyai tiga bahagian utama iaitu kepala, toraks dan abdomen. Serangga memainkan peranan penting sebagai parasit, pemangsa, pendebungga tanaman, vektor penyakit serta menyebabkan kerugian hasil tanaman melalui aktiviti seperti pemakanan, pengorekan dan hisapan sap tumbuhan.Süleyman Özarslan - Cyber kill chain modeli güvenlik denetim yaklaşımı

Süleyman Özarslan - Cyber kill chain modeli güvenlik denetim yaklaşımıKasım Erkan

Ěý

BiliĹźim Zirvesi 2014Cyber Attack Detection and protection using machine learning algorithm

Cyber Attack Detection and protection using machine learning algorithmNaruVlogs

Ěý

Cyber attack detection and protection using machine learning algorithms is a rapidly evolving field within cybersecurity. Machine learning techniques offer the ability to analyze large volumes of data in real-time and identify patterns indicative of malicious activity. Here's a general overview of how machine learning can be applied to cyber attack detection and protection:

Data Collection: The first step is to gather relevant data from various sources such as network traffic logs, system logs, firewall logs, and other security devices. This data will serve as the input for the machine learning models.

Feature Engineering: Feature engineering involves selecting and transforming the raw data into a format suitable for machine learning algorithms. This may include extracting features such as IP addresses, timestamps, packet sizes, protocol types, etc., from the raw data.

Model Training: Once the data is prepared, machine learning models can be trained using supervised, unsupervised, or semi-supervised learning techniques.

Supervised Learning: In supervised learning, the model is trained on labeled data, where each data point is associated with a specific class (e.g., normal or malicious). Common supervised learning algorithms for cyber attack detection include Support Vector Machines (SVM), Random Forests, and Neural Networks.

Unsupervised Learning: Unsupervised learning techniques are used when labeled data is scarce or unavailable. These algorithms can detect patterns and anomalies in the data without prior knowledge of specific attack types. Clustering algorithms like K-means or density-based algorithms like DBSCAN are often used in this context.

Desjardins5e ppt ch6

Desjardins5e ppt ch6oudesign

Ěý

The document discusses various moral rights that employees may have in the workplace, including the right to due process, participation in decision making, and a safe work environment. It examines arguments for and against recognizing these potential rights, distinguishing between legal, contractual, and moral rights. Key debates include whether workers have a right to continued employment or if employers can fire at will, and whether health and safety regulations impose too high of a cost on businesses.Similar to IMG (6)

CV Abdul Aizs

CV Abdul AizsElang Khiyotha

Ěý

1. Abdul Azis lahir di Jakarta pada 1991 dan saat ini berusia 24 tahun. Ia telah menyelesaikan pendidikan D3 Manajemen Informatika di Bina Sarana Informatika dengan IPK 2,90.

2. Abdul Azis pernah menjabat sebagai ketua OSIS dan relawan tuna grahita. Ia juga pernah magang di Zenius Education dan bekerja di PT Kamasindo Surya Mover.

3. CV ini berisi data pendidikan, pengalaman organisasi dan kerja, serta transLaporan praktek kerja industri (prakerin) smk al baisuny 2014-2015 (maskur)

Laporan praktek kerja industri (prakerin) smk al baisuny 2014-2015 (maskur)Ahmad Sayadi

Ěý

PERAKITAN KOMPUTER, Laporan praktek kerja industri (prakerin) smk al baisuny 2014-2015, SMK Al-Baisuny Kokop, SMK KOKOP Bangkalan. SMA Kokop BangkalanSKL.compressed

SKL.compressedWinda Pratami

Ěý

Surat keterangan ini menerangkan bahwa Winda Pratami (NIM 1986011002) lulus dari program studi Ilmu Administrasi Publik Fakultas Ilmu Administrasi Universitas Brawijaya Malang pada tanggal 5 Agustus 2016 dengan predikat dengan pujian dan IPK 3.7. Surat ini dapat digunakan untuk keperluan terkait status alumni.Akreditasi Program Studi Perguruan Tinggi dan Sekolah Tinggi di Situbondo

Akreditasi Program Studi Perguruan Tinggi dan Sekolah Tinggi di SitubondoWahyu Aves

Ěý

Hasil Akreditasi Program Studi Perguruan Tinggi dan Sekolah Tinggi di Situbondo

sumber data : http://ban-pt.kemdiknas.go.id/direktori.phpdata

dataWa GiBson

Ěý

Dokumen tersebut berisi biodata dan rekapitulasi transkrip akademik Novita Andriani, mahasiswi Akuntansi Universitas Tanjungpura. Biodata mencakup identitas pribadi dan data pendidikan, sedangkan rekapitulasi transkrip memuat daftar mata kuliah, sks, nilai, dan IPK yang diperoleh.IMG

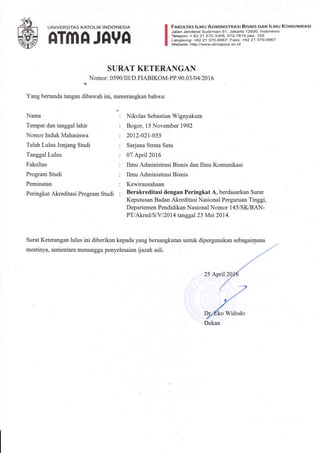

- 1. UNIVERSITAS KATOLIK INDONESIA ATMA JAVA FAKULTAS ILMU ADMINISTRASI BISNIS DAN ILMU KOMUNIKASI Jalan Jenderal Sudirman 51. Jakarta 12930, lndonesaa Telepon: + 62 21 570-3306, 572-7615 pes. 155 Langsung: +62 21 570-8967: Faks. +62 21 570-A967 Website: http://www. atmajaya. ac- id SURAT KETERANGAN Nomor: 0590/IIVD.FIABIKOM-PP. 90.03 I 04 /20 1, 6 Yang bertanda tangan dibawah ini, menerangkan bahwa: Nama Tempat dan tanggal lahir Nomor Induk Mahasiswa Telah Lulus Jenjang Studi Tanggal Lulus Fakultas Program Studi Peminatan Peringkat Alreditasi Program Studi Nikolas Sebastian Wignyakuta Bogor, 15 November 1992 20t2-021-0ss Sarjana Stata Satu 07 April 2016 Ilmu Administrasi Bisnis dan ILnu Komunikasi Ihnu Administrasi Bisnis Kewirausahaan Berakreditasi dengan Peringkat A, berdasarkan Surat Keputusan Badan Akreditasi Nasional Perguruan Tinggi, Deparlemen Pendidikan Nasional Nomor 145/SK/BAN- PT/Alred/S,^//2014 targgal 23 Mei 2014. Surat Keterangan lulus ini diberikan kepada yang bersangkutan untuk dipergunakan sebagaimana mestinya, senj,entara menunggu penyelesaian ijazah asli. 25 April