CpawCTF Ăă»á Network

- 3. ÍšĐĆ€òĐĐ€Š·œ·š Ąö „Ś„í„È„ł„룚Q€Ț€êŁ©€ËŸ€Ă€ÆÍšĐĆ€òĐĐ€Š Ąö €Ê€Œ„Ś„í„È„ł„뀏±ŰÒȘ€Ê€Î€« šC „ł„ó„Ô„ć©`„ż€ÏŃÔ€ï€ì€ż€ł€È€·€«gĐЀǀ€Ê€€ šC „ë©`„ë€òQ€á€Ê€€€ÈŐꀷ€Ż»áԀǀ€Ê€€ Ąö „Ś„í„È„ł„ëÀíœâ€č€ë€ł€È šP „Í„Ă„È„ï©`„Ż€òÀíœâ€č €ë€ł€È Ąö „Ś„í„È„ł„ë€ÎÀíœâ€Ï±ŰÒȘČ»żÉÇ· 2016/3/28 4

- 4. CTF€Ë±ŰÒȘ€Ê„Í„Ă„È„ï©`„Ż€ÎÖȘŚR 2016/3/28 5 Ąö „Í„Ă„È„ï©`„Ż„Ś„í„È„ł„ë€Ë€Ä€€€Æ€ÎÖȘŚR šC »ù±Ÿ”Āʀł€È šC ѧУĄą±ŸĄąWeb„”„€„ȀʀɀÇѧ€Ù€ëÄÚÈĘ šC œń»Ű€Ï€ł€ÎÄÚÈĘ€òÖĐĐĀ˜âŐh Ąö „Í„Ă„È„ï©`„Ż€òÁś€ì€ëÍšĐĆ€òœâÎö€č€ë·œ·š šC ÍšĐĆ€òœâÎö€č€ë„Ä©`„ë€ÎÊ耀·œ šC „Ä©`„ë€òÊč€Ă€Æ€É€ŠœâÎö€č€ë€« šC œń»Ű€Ï€Á€ç€Ă€ÈŽ„€ì€Ț€č

- 5. CTF€Ç„Í„Ă„È„ï©`„Ż€ÎÖȘŚR€Ï±ŰÒȘ€« Ąö î}€òœâ€Ż€Î€Ë±ŰÒȘ šC pcap„Ő„Ą„€„ë€òŐi€àî} šC „Ń„±„Ă„È€òäžü€·€ÆËÍĐĆ€č€ëî} Ąö €ż€À€·ĄąĄą„Í„Ă„È„ï©`„ŻévßB€Îî}€Ïłöî}€ŹpÉÙ€· €Æ€€€ë šC Č€Ä€€Ë€Ż€€ šC ¶à€Ż€ÎÈË€ŹÖȘ€Ă€Æ€€€ëĄąœâ€±€ë Ąö Śî”ÍÏȚ€ÎÖȘŚR€ÏÖȘ€Ă€Æ€Ș€Ż±ŰÒȘ€Ź€ą€ë 2016/3/28 6

- 6. œń»Ű€ÎÄÚÈĘ Ąö „Í„Ă„È„ï©`„Ż„Ś„í„È„ł„ë€Ë€Ä€€€Æ Ąö gëH€ËÁś€ì€Æ€€€ëÍšĐĆ€òÒ€ë€Ë€ÏŁż Ąö CTF€Î„Í„Ă„È„ï©`„Żî}€òœâ€€€Æ€ß€è€Š Ąö Ą°CTFłőĐÄŐߥ±€È€€€Š€è€êĄąĄ±„Í„Ă„È„ï©`„ŻłőĐÄŐߥ±Ïò €±€«€âŁż 2016/3/28 7

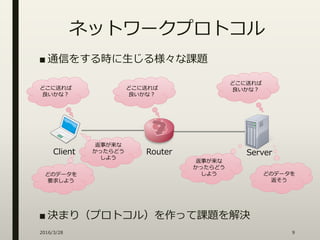

- 8. „Í„Ă„È„ï©`„Ż„Ś„í„È„ł„ë Ąö ÍšĐĆ€ò€č€ër€ËÉú€ž€ëĄ©€ÊŐnî} Ąö Q€Ț€êŁš„Ś„í„È„ł„룩€òŚś€Ă€ÆŐnî}€òœâQ €É€ł€ËËÍ€ì€Đ ÁŒ€€€«€ÊŁż ·”Ê€ŹÀŽ€Ê €«€Ă€ż€é€É€Š €·€è€Š €É€ł€ËËÍ€ì€Đ ÁŒ€€€«€ÊŁż €É€ł€ËËÍ€ì€Đ ÁŒ€€€«€ÊŁż €É€Î„Ç©`„ż€ò ·”€œ€Š €É€Î„Ç©`„ż€ò ÒȘÇ󀷀耊 ServerClient Router ·”Ê€ŹÀŽ€Ê €«€Ă€ż€é€É€Š €·€è€Š 2016/3/28 9

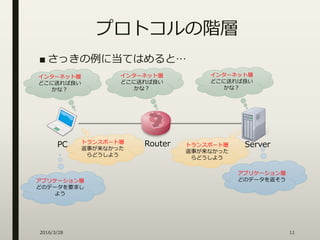

- 9. „Í„Ă„È„ï©`„Ż„Ś„í„È„ł„ë Ąö Ò»€Ä€Î„Ś„í„È„ł„ë€Ç€č€Ù€ÆœâQ€·€Ê€€ šC Ò۞˄Ś„í„È„ł„ë€Î·NëAÓŁ©€Ź·Ö€«€ì€Æ€€€ë šC €Ÿ€ì€Ÿ€ì€ÎÒÛžî€Î„Ś„í„È„ł„ë€òÊ耊 OSIČÎŐŐ„â„Ç„ë TCP/IP ÒÛžî „ą„Ś„ꄱ©`„·„ç„óÓ „ą„Ś„ꄱ©`„·„ç„óÓ „ą„Ś„ꄱ©`„·„ç„ó€Ç€Î„Ç©`„ż€Î€ä€êÈĄ€ê€Î·œ ·š „Ś„ì„Œ„ó„Æ©`„·„ç„ó Ó „»„Ă„·„ç„óÓ „È„é„ó„č„Ę©`„ÈÓ „È„é„ó„č„Ę©`„ÈÓ ÍšĐĆ€òĐĐ€Š„ą„Ś„ꄱ©`„·„ç„óég€ÎÍšĐĆĄąÍšĐĆ €ÎÖÆÓù „Í„Ă„È„ï©`„ŻÓ „€„ó„ż©`„Í„Ă„ÈÓ Ń}Êę€Î„Í„Ă„È„ï©`„Ż€òÏໄœÓŸA€·€żhŸł€Ç€Î CÆśég€ÎÍšĐĆ „Ç©`„ż„ê„ó„ŻÓ „Í„Ă„È„ï©`„Ż „€„ó„ż©`„Ő„§©`„čÓ gëH€Î„Í„Ă„È„ï©`„Ż„Ï©`„É„Š„§„ą€ŹÍšĐĆ€òg ŹF€č€ëÎïÀíÓ 2016/3/28 10

- 11. žśÓ€ÎŽú±í”ĀʄŚ„í„È„ł„ë TCP/IP ÒÛžî „Ś„í„È„ł„ë€ÎÀę „ą„Ś„ꄱ©`„·„ç„óÓ „ą„Ś„ꄱ©`„·„ç„ó€Ç€Î„Ç©`„ż €Î€ä€êÈĄ€ê€Î·œ·š HTTP, FTP, SMTP, POP, TELNET, SSH, NTP, „È„é„ó„č„Ę©`„ÈÓ ÍšĐĆ€òĐĐ€Š„Ś„í„»„čég€ÎÍšĐĆĄą ÍšĐĆ€ÎÖÆÓù TCP, UDP „€„ó„ż©`„Í„Ă„ÈÓ Ń}Êę€Î„Í„Ă„È„ï©`„Ż€òÏໄœÓ ŸA€·€żhŸł€Ç€ÎCÆśég€ÎÍšĐĆ IP, ICMP „Í„Ă„È„ï©`„Ż „€„ó„ż©`„Ő„§©`„čÓ gëH€Î„Í„Ă„È„ï©`„Ż„Ï©`„É „Š„§„ą€ŹÍšĐĆ€ògŹF€č€ë Ethernet, IEEE802.11, PPP€Ê€É 2016/3/28 12

- 12. „Ç©`„ż€Î„«„Ś„»„뻯 Ąö ÏÂλӀ΄Ś„í„È„ł„ë€ÇÉÏλӀ΄Ś„í„È„ł„ë€ò°ü€à šC ÉÏλӀ΄ǩ`„ż€ËÏÂλӀÎÇéó„Ű„Ă„À€òž¶Óë€č€ë Ąö Àę. HTTPÍšĐĆ šC EthernetĄąIPĄąTCPĄąHTTP„Ś„í„È„ł„뀏Êč€ï€ì€ë Ethernet header IP header TCP header HTTP TCP/IP „ą„Ś„ꄱ©`„·„ç„óÓ (HTTP) „È„é„ó„č„Ę©`„ÈÓ (TCP) „€„ó„ż©`„Í„Ă„ÈÓ (IP) „Í„Ă„È„ï©`„Ż „€„ó„ż©`„Ő„§©`„čÓ (Ethernet) HTTP HTTP HTTP TCP header IP header TCP header 2016/3/28 13

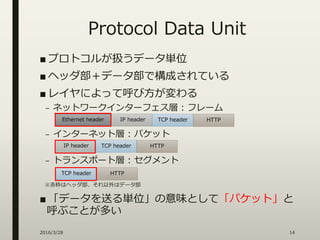

- 13. Protocol Data Unit Ąö „Ś„í„È„ł„뀏Q€Š„Ç©`„ż gλ Ąö „Ű„Ă„ÀČżŁ«„Ç©`„żČż€ÇłÉ€”€ì€Æ€€€ë Ąö „ì„€„ä€Ë€è€Ă€Æșô€Ó·œ€Źä€ï€ë šC „Í„Ă„È„ï©`„Ż„€„ó„ż©`„Ő„§„čÓ : „Ő„ì©`„à šC „€„ó„ż©`„Í„Ă„ÈÓ : „Ń„±„Ă„È šC „È„é„ó„č„Ę©`„ÈÓ : „»„°„á„ó„È Ąùłà€Ï„Ű„Ă„ÀČżĄą€œ€ìÒÔÍâ€Ï„Ç©`„żČż Ąö Ąž„Ç©`„ż€òËÍ€ë gλĄč€ÎÒâζ€È€·€ÆĄž„Ń„±„Ă„ÈĄč€È șô€Ö€ł€È€Ź¶à€€ 2016/3/28 14 Ethernet header HTTPIP header TCP header HTTPIP header TCP header HTTPTCP header

- 14. TCP/IP „ą„Ś„ꄱ©`„·„ç„óÓ (HTTP) „È„é„ó„č„Ę©`„ÈÓ (TCP) „€„ó„ż©`„Í„Ă„ÈÓ (IP) „Í„Ă„È„ï©`„Ż „€„ó„ż©`„Ő„§©`„čÓ (Ethernet) TCP/IP „ą„Ś„ꄱ©`„·„ç„óÓ (HTTP) „È„é„ó„č„Ę©`„ÈÓ (TCP) „€„ó„ż©`„Í„Ă„ÈÓ (IP) „Í„Ă„È„ï©`„Ż „€„ó„ż©`„Ő„§©`„čÓ (Ethernet) „Ń„±„Ă„È€ÎËÍÊÜĐĆ 2016/3/28 15 EthernetIPTCPHTTP IPTCPHTTP TCPHTTP HTTP <html> <body> Ą </body> </html> <html> <body> Ą </body> </html> ëAÓ€Ž€È€ËÒ€ë„Ű„Ă„À€Źź€Ê€ë Ethernet IP TCP HTTP IP TCP HTTP TCP HTTP HTTP TCP„Ű„Ă„À €òž¶Óë IP„Ű„Ă„À€ò ž¶Óë Ethernet „Ű„Ă„À€òž¶Óë Ethernet „Ű„Ă„À€òœâÎö IP„Ű„Ă„À€ò œâÎö TCP„Ű„Ă„À €òœâÎö „Ń„±„Ă„È „Ń„±„Ă„È Ąö Àę. Web„Ú©`„ž€ÎéÓE

- 15. gëH€ÎÍšĐĆ€òҀƀ߀耊 Ąö Wireshark€òÊč€Ă€ÆÍšĐĆ€òÒ€Æ€ß€ë šC GUI€Î„Ś„í„È„ł„ëœâÎö„Ä©`„ë šC „Í„Ă„È„ï©`„Ż€òÁś€ì€ë„Ń„±„Ă„È€Î„„ă„Ś„Á„ă šC Óćh€·€ż„Ń„±„Ă„È€Î±íÊŸĄąœâÎö šC „Ő„Ł„ë„żCÄÜ šC œyÓCÄÜ Ąö pcap„Ő„Ą„€„ë€òé_€Ż šC „„ă„Ś„Á„〷€ż„Ń„±„Ă„È€òÓćh€·€ż„Ő„Ą„€„ë šC CTF€Ç€Ï€è€Żłöî}€”€ì€ë„Ő„Ą„€„ëĐÎÊœ Ąö œń»Ű€ÏŸÁÓÀ΄ф±„Ă„È€òÊ耊 šC https://ctf-study.cpaw.site/questions.php?qnum=4 2016/3/28 16

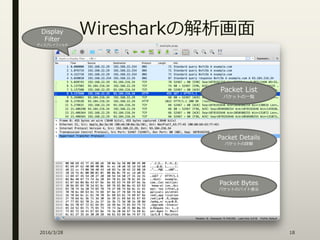

- 17. Wireshark€ÎœâÎö»Ăæ 2016/3/28 18 Display Filter „Ç„Ł„č„Ś„ì„€„Ő„Ł„ë„ż Packet List „Ń„±„Ă„È€ÎÒ»ÓE Packet Details „Ń„±„Ă„È€ÎÔŒ Packet Bytes „Ń„±„Ă„È€Î„Đ„€„ȱíÊŸ

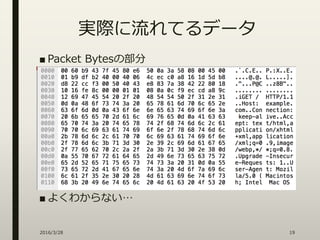

- 18. gëH€ËÁś€ì€Æ€ë„Ç©`„ż 2016/3/28 19 Ąö Packet Bytes€ÎČż·Ö Ąö €è€Ż€ï€«€é€Ê€€Ą

- 19. gëH€ËÁś€ì€Æ€€€ë„Ç©`„ż Ąö Packet Detail€Çßxk (Wireshark€ŹœâÎöŁ© šC ßxk€·€żÇé󀏄ǩ`„ż€Î€É€ÎČż·Ö€«„Ï„€„é„€„È€”€ì€ë 2016/3/28 20

- 20. gëH€ËÁś€ì€Æ€€€ë„Ç©`„ż 2016/3/28 21 Ethernet IP TCP HTTP

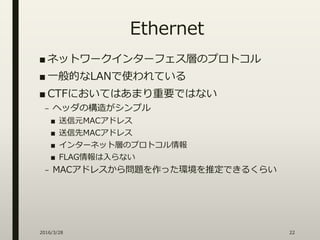

- 21. Ethernet Ąö „Í„Ă„È„ï©`„Ż„€„ó„ż©`„Ő„§„čӀ΄Ś„í„È„ł„ë Ąö Ò»°ă”Ä€ÊLAN€ÇÊč€ï€ì€Æ€€€ë Ąö CTF€Ë€Ș€€€Æ€Ï€ą€Ț€êÖŰÒȘ€Ç€Ï€Ê€€ šC „Ű„Ă„À€ÎÔì€Ź„·„ó„Ś„ë Ąö ËÍĐĆÔȘMAC„ą„É„ì„č Ąö ËÍĐĆÏÈMAC„ą„É„ì„č Ąö „€„ó„ż©`„Í„Ă„ÈӀ΄Ś„í„È„ł„ëÇéó Ąö FLAGÇéó€ÏÈë€é€Ê€€ šC MAC„ą„É„ì„耫€éî}€òŚś€Ă€żhŸł€òÍƶš€Ç€€ë€Ż€é€€ 2016/3/28 22

- 22. IP (Internet Protocol) Ąö „€„ó„ż©`„Í„Ă„ÈӀ΄Ś„í„È„ł„ë Ąö „€„ó„ż©`„Í„Ă„È€Ç„Ç©`„ż€ò»ËÍ€č€ë€Î€ËÊčÓĂ Ąö „Í„Ă„È„ï©`„Ż€òÖȘ€ëÉÏ€Ç€Ï±Ű€șÀíœâ Ąö IP€Î„Ű„Ă„À„Ő„©©`„Ț„Ă„È 2016/3/28 23 Version Length Type of Service Total Length Identification Flags Fragment Offset Time to Live Protocol Header Checksum Source Address Destination Address Options Data 0 3116

- 24. IP (Internet Protocol) Ąö IP„ą„É„ì„č šC „Ś„é„€„Ù©`„ÈIP„ą„É„ì„č Ąö 10.0.0.0/8, 172.16.0.0/16, 192.168.0.0/24 Ąö „Ș„ó„é„€„óCTF Ąú „Ő„Ą„€„ë€ÎÖĐ€ËŽđ€š€Ź€ą€ë Ąö „Ș„Ő„é„€„óCTF Ąú €œ€Î„ą„É„ì„č€Ë„ą„Ż„»„č€Ç€€ëżÉÄÜĐÔ šC „°„í©`„Đ„ëIP„ą„É„ì„č Ąö ÉÏӀ΄ą„É„ì„č€È„Ț„ë„Á„„ă„č„ÈĄą„°„í©`„Đ„ë„„ă„č„È€òłę€€€ż „ą„É„ì„č Ąö „Ș„ó„é„€„óCTF Ąú „ą„É„ì„č€Ë„ą„Ż„»„č€Ç€€ëżÉÄÜĐÔ Ąö „Ș„Ő„é„€„óCTF Ąú „Ő„Ą„€„ë€ÎÖĐ€ËŽđ€š€Ź€ą€ëżÉÄÜĐÔ šC IP„ą„É„ì„č€ÏŽđ€š€ÎöËù€òÌœ€č„Ò„ó„Ȁˀʀë 2016/3/28 25

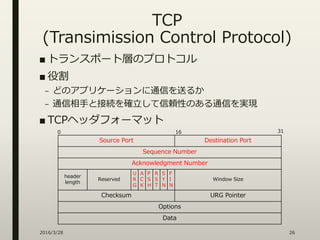

- 25. TCP (Transimission Control Protocol) Ąö „È„é„ó„č„Ę©`„ÈӀ΄Ś„í„È„ł„ë Ąö ÒÛžî šC €É€Î„ą„Ś„ꄱ©`„·„ç„ó€ËÍšĐĆ€òË̀뀫 šC ÍšĐĆÏàÊրȜӟA€òŽ_Áą€·€ÆĐĆîmĐԀ΀ą€ëÍšĐĆ€ògŹF Ąö TCP„Ű„Ă„À„Ő„©©`„Ț„Ă„È 2016/3/28 26 Source Port Destination Port Sequence Number Acknowledgment Number header length Reserved U R G A C K P S H R S T S Y N F I N Window Size Checksum URG Pointer Options Data 0 3116

- 27. TCP (Transimission Control Protocol) Ąö „Ę©`„È·ŹșĆ šC „ą„Ś„ꄱ©`„·„ç„ó€òŚRe€č€ë·ŹșĆ šC 0 - 1023 : Well Known Port Ąö SSH 22 Ąö TELNET 23 Ąö DNS 53 Ąö HTTP 80 Ąö HTTPS 443 Ąö €Ê€É šC „š„Ő„§„á„é„ë„Ę©`„È Ąö „Ż„é„€„ą„ó„ÈÈ€ŹÊ耊„Ę©`„È·ŹșĆ 2016/3/28 28

- 28. TCP (Transimission Control Protocol) Ąö „ł„Í„Ż„·„ç„ó€ÎŽ_Áą šC 3„Š„§„€„Ï„ó„É„·„§„€„Ż 2016/3/28 29 Client Server SYN SYN/ACK ACK

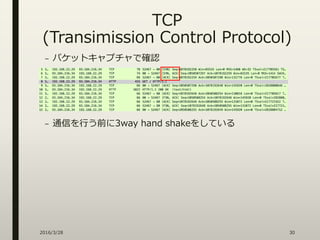

- 29. TCP (Transimission Control Protocol) 2016/3/28 30 šC „Ń„±„Ă„È„„ă„Ś„Á„ă€ÇŽ_ŐJ šC ÍšĐĆ€òĐĐ€ŠÇ°€Ë3way hand shake€ò€·€Æ€€€ë

- 30. TCP (Transimission Control Protocol) Ąö „ł„Í„Ż„·„ç„óŽ_Áąáá šC „Ç©`„ż€ÎËÍÊÜĐĆ€ŹżÉÄÜ€Ë€Ê€ë šC „·©`„±„ó„č·ŹșĆĄąŽ_ŐJêŽđ·ŹșĆ€òÓĂ€€€ÆŐ곣€«Ž_ŐJ 2016/3/28 31 seq = 1, ack = 1, len=389 byte flag = PSH, ACK Data = GET / HTTP/1.1 seq = 390, ack = 957, len=0 byte flag = ACK Client Server seq = 1Ąąack =390, len=956 byte flag = PSH, ACK Data = HTTP/1.1 200 OK seq = 1Ąąack =390, len=0 byte flag = ACK

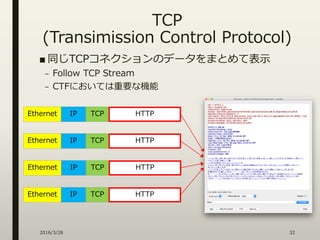

- 31. TCP (Transimission Control Protocol) Ąö ÍŹ€žTCP„ł„Í„Ż„·„ç„ó€Î„Ç©`„ż€ò€Ț€È€á€Æ±íÊŸ šC Follow TCP Stream šC CTF€Ë€Ș€€€Æ€ÏÖŰÒȘ€ÊCÄÜ 2016/3/28 32 Ethernet IP TCP HTTP Ethernet IP TCP HTTP Ethernet IP TCP HTTP Ethernet IP TCP HTTP

- 33. €Ț€È€á Ąö „Ś„í„È„ł„ë€ÎÖȘŚR€ÏÖŰÒȘ šC ÌŰ€ËTCP/IP„Ś„í„È„ł„ë€ÏÈ«T€ŹÖȘ€Ă€Æ€Ș€Ż€Ù€ Ąö €Ț€ș€ł€ł€«€é„Í„Ă„È„ï©`„Ż€ÏĂ〷€Ț€·€ç€Š šC „Ș„č„č„á€ÎÎÄÏŚ Ąö „Ț„č„ż„ê„ó„°TCP/IP ÈëéTŸ Ąö 3·ÖégNetworking šC http://www5e.biglobe.ne.jp/%257eaji/3min/ 2016/3/28 34

![[BurpSuiteJapan]Burp Suite»ŰŽđŸ](https://cdn.slidesharecdn.com/ss_thumbnails/burpsuite-170529011744-thumbnail.jpg?width=560&fit=bounds)

![[CEDEC2017] LINE„Č©`„à€Î„»„„ć„ê„Æ„ŁÔ\¶ÏÊÖ·š](https://cdn.slidesharecdn.com/ss_thumbnails/cedec2017game1web-170831030226-thumbnail.jpg?width=560&fit=bounds)

![[AVTOKYO 2017] What is red team?](https://cdn.slidesharecdn.com/ss_thumbnails/avtokyo-2017-171112211612-thumbnail.jpg?width=560&fit=bounds)